как найти и как удалить ⭐️

Часто из-за недостаточной степени защищенности в компьютер или смартфон могут проникнуть угрозы различных видов, которые способны нарушить нормальную работу операционной системы. Насколько опасен скрытый майнинг для компьютера и телефона, как обнаружить, что на устройстве запущен скрытый майнер, и удалить вирус без последствий – расскажем в сегодняшнем материале от Login Casino. Другие новости криптовалют читайте в специальном разделе.

Материал носит справочно-информационный, аналитический характер и не имеет в качестве основной цели продвижение товаров и услуг на рынке (в соответствии с ч. 2 ст. 2 Федерального закона от 13.03.2006 № 38-ФЗ «О рекламе», рекламой не является).

Любопытно, но исследователи отмечают, что на 35% уменьшилось количество атак с применением вирусов-вымогателей.

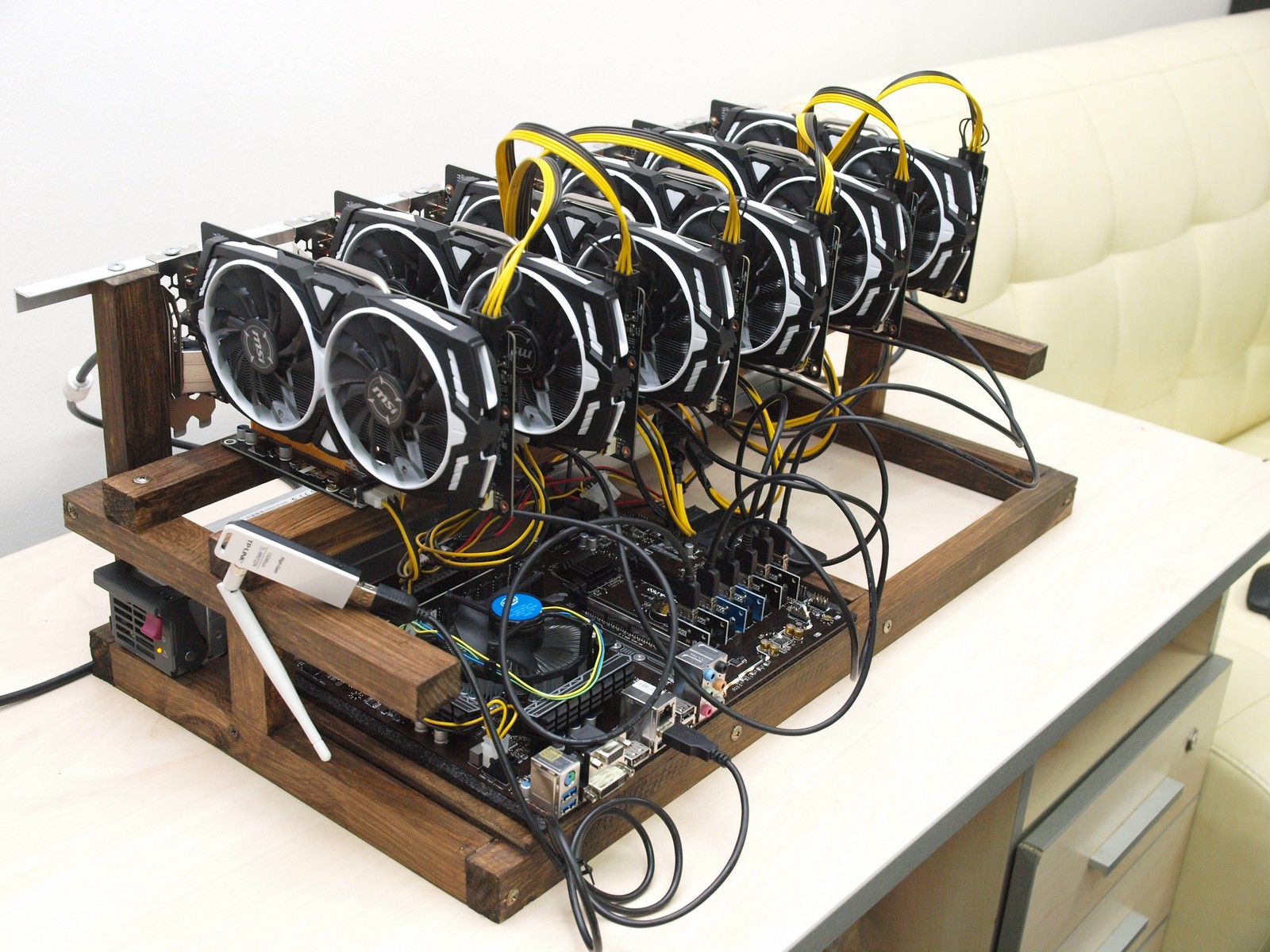

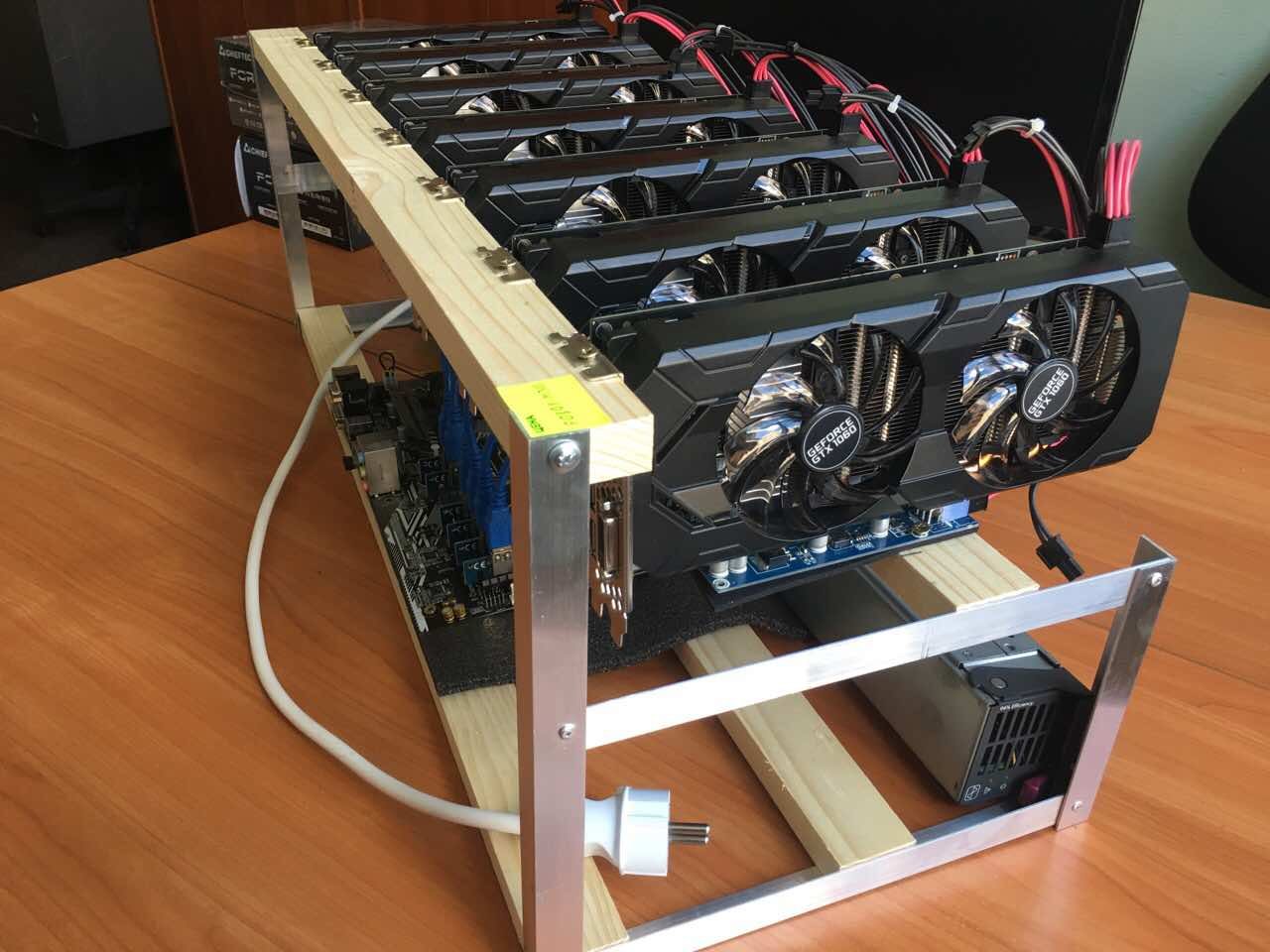

Поэтому необходима качественная защита от скрытого майнинга не только для серверов крупных компаний, но для и домашних ПК, особенно самых мощных – игровых, ведь майнеры работают на любых платформах, девайсах, операционных системах и браузерах.

Согласно данным антивирусной компании Symantec, за 2017 год случаи скрытого майнинга выросли в 340 раз. Антивирусная организация Malwarebytes предоставила отчет, в котором указано, что только в марте 2018 года было установлено 16 млн попыток скрытого майнинга цифровых валют. За первые 3 месяца 2018 года таких случаев несанкционированного доступа стало больше на 4000% в сравнении с данными прошлого квартала.

Антивирусная организация Malwarebytes предоставила отчет, в котором указано, что только в марте 2018 года было установлено 16 млн попыток скрытого майнинга цифровых валют. За первые 3 месяца 2018 года таких случаев несанкционированного доступа стало больше на 4000% в сравнении с данными прошлого квартала.

Скрытый майнер – это программа, которая в автоматическом режиме и незаметно для пользователя загружает видеокарту и процессор ПК или телефона до предела, отправляя доход в виде криптовалюты на кошелек разработчика. Работа майнера напоминает традиционный вирус, ведь он также маскируется под системный файл, но выполняет определенные действия и использует технические мощности системы для добычи криптовалюты.

Заражение происходит такими способами:

- Через браузер.

К примеру, когда пользователь заходит на зараженный веб-портал, майнер может загрузиться непосредственно в систему. Второй вариант – угроза работает только во время онлайн-посещения зараженного ресурса, как специальный скрипт, а после его закрытия перестает функционировать.

К примеру, когда пользователь заходит на зараженный веб-портал, майнер может загрузиться непосредственно в систему. Второй вариант – угроза работает только во время онлайн-посещения зараженного ресурса, как специальный скрипт, а после его закрытия перестает функционировать. - Через программы, скачивание и открытие разных файлов. Вирус попадает в систему и только после этого начинает свою работу.

Также пользователям могут приходить уведомления от поддельных аккаунтов или других юзеров, что они якобы стали победителями в акции или конкурсе. Для получения такого приза нужно будет перейти по ссылке, в которой и может быть потенциально опасный софт. Еще вредоносное ПО могут распространять через игровые форумы, предлагая загрузить вирус под видом какого-то обновления к игре либо нелицензионной версии для бесплатного пользования.

Создание и развитие вируса такого формата стало возможным благодаря появлению новых монет, для добычи которых не требуется майнинг-ферма. Топ лучшие и наиболее востребованные альткоины у мошенников сегодня – Monero и Zcash.

Выполнить поиск скрытых майнеров можно вручную или найти их в автоматическом режиме – о чем далее подробно в статье.

Майнер на телефон

Майнер для телефона с выводом денег – это подходящее занятие для заинтересованных новичков, но не более.

Накопленные криптомонеты могут выгодно использоваться, к примеру, в трейдинге на криптобиржах или для инвестиций. Поэтому лучший майнер на телефон каждый выбирает для себя сам. Многие эксперты в один голос заявляют, что майнинг биткоина на смартфоне или планшете – нерентабельный, а вероятность потерять устройство – большая. Такой вариант подходит лишь для тех, кто только начал осваивать азы майнинга.

Майнер на Андроид 2021

Из-за ограниченного потенциала майнер биткоина для Андроид серьезную прибыль не приносит.

В 2018 году компания Google изменила правила добавления подобных программ. В интернет-магазине Play Store исчезли многие утилиты для майнинга на Андроид – MinerGate, Coinhive Monero Miner, NeoNeonMiner. Однако сегодня пользователи все еще могут установить майнер для Андроид с выводом денег, минуя официальные источники. Более того, на страницах Play Store остались приложения, которые дают возможность получать криптовалюту на платформе Android, где процесс сопровождается игрой.

Далее короткий обзор блокчейн-программ для добычи цифровых активов. В Google Play сегодня доступны следующие утилиты для майнинга:

- CryptoGalaxy. Майнер для Андроид, представленный в виде симулятора блокчейн-галактики, где на виртуальном пространстве добываются реальные цифровые деньги.

- Bitcoin Mining Play. Приложение для криптоэнтузиастов, которые желают приумножить собственные криптоактивы, инвестируя в виртуальные деньги.

- Money Miner. Андроид-утилита для криптодобычи. Приложение энергоэффективно, не повышает температуру гаджета и почти не расходует энергию батареи. Работает в фоновом режиме.

Лучший майнер для эфира

Многие владельцы криптовалют хотят знать, какой же лучший майнер для эфира в 2021 году? В результате сравнения майнеров для видеокарт Nvidia стало известно, что на первом месте оказался GMiner, следом за ним T-Rex и Ethminer. Для видеокарт AMD результаты иные. Первую строчку занимает TeamRedMiner. Его хешрейт оказался выше второй позиции почти на 5%. Какие еще майнеры для эфира попали в топ? Второе и третье место с небольшим отрывом заняли Phoenix и lolMiner. Выбор очевиден – GMiner и TeamRedMiner оказались на вершине рейтинга.

Как найти майнер в авторежиме

Многие задают вопрос: как найти майнер в автоматическом режиме. Чтобы найти вирус майнер, не обойтись без качественного и лицензионного антивируса. Перед тем как начинать сканирование в системе, нужно позаботиться о скачивании и установке антивирусного приложения. После обнаружения и удаления скрытых майнеров с помощью антивируса, нужно провести очистку ПК от остаточного мусора и исправить записи в реестре. Для этого подходит программа CCleaner. По завершению всех пунктов нужно перезагрузить устройство.

Чтобы найти вирус майнер, не обойтись без качественного и лицензионного антивируса. Перед тем как начинать сканирование в системе, нужно позаботиться о скачивании и установке антивирусного приложения. После обнаружения и удаления скрытых майнеров с помощью антивируса, нужно провести очистку ПК от остаточного мусора и исправить записи в реестре. Для этого подходит программа CCleaner. По завершению всех пунктов нужно перезагрузить устройство.

Телефонный майнинг также существует. Он чаще всего появляется на смартфонах через мобильные игры и сторонние утилиты. Такой вирус может физически испортить гаджет (вздувается батарея и расплавляется корпус), поэтому от скрытой угрозы нужно срочно избавляться. А как обнаружить майнер на телефоне? Определить и найти скрытый майнер проще всего, если удалить все сторонние программы и игры. Если и это не помогло, то эксперты рекомендуют сбросить мобильное устройство до заводских настроек.

Как найти майнер на ПК

Существует ряд методов, с помощью которых легко вычислить майнер на ПК и своевременно отреагировать на присутствие угрозы. Многие не понимают, как узнать есть ли майнер на ПК. Для этого важно обращать внимание на такие детали:

- Устройство постоянно «тормозит». При открытии «Диспетчера задач» на компе можно увидеть, что загрузка процессора в пределах 60-100%;

- Miner перегружает графическую карту.

Это заметно при открытии любой программы, которая отображает процент загрузки, к примеру, GPU-Z. Еще нужно оценить загрузку видеоадаптера, соответственно, обнаружить майнер на компьютере, можно на слух и тактильно. При повышенной нагрузке кулер охлаждения начинает работать быстрее и шуметь, а прикоснувшись к видеокарте, можно почувствовать, что она горячая.

Это заметно при открытии любой программы, которая отображает процент загрузки, к примеру, GPU-Z. Еще нужно оценить загрузку видеоадаптера, соответственно, обнаружить майнер на компьютере, можно на слух и тактильно. При повышенной нагрузке кулер охлаждения начинает работать быстрее и шуметь, а прикоснувшись к видеокарте, можно почувствовать, что она горячая. - Повышенный расход оперативной памяти. Этот параметр легко определить с помощью диспетчера устройств.

- Рост трафика. Могут самостоятельно пропадать либо удаляться важные файлы. ПК время от времени отключается от Интернета и останавливается при посещении некоторых веб-сайтов.

Как найти майнер на ПК? В зависимости от устройства вредоносный файл может отличаться: для компьютера – файл . exe, а для мобильных гаджетов – .apk.

exe, а для мобильных гаджетов – .apk.

Как удалить майнер с помощью сторонних программ

Рассматривая вопрос, как удалить скрытый майнер, специалисты рекомендуют устанавливать и применять только актуальные версии антивирусов, блокирующих угрозы на стадии загрузки. Если стационарный компьютер заражен, то нужно полностью просканировать систему и удалить вирус майнер – ненужные и потенциально опасные приложения.

При посещении инфицированного web-портала его нужно закрыть и очистить кэш браузера от скопившегося мусора. Если данный сайт был добавлен в закладки, то его нужно удалить. А если интернет-пользователь столкнулся с ботнетом, который не поддается этим способам, то рекомендуется обратиться к специалисту, дабы не ухудшить ситуацию.

А если интернет-пользователь столкнулся с ботнетом, который не поддается этим способам, то рекомендуется обратиться к специалисту, дабы не ухудшить ситуацию.

Чтобы просканировать, а затем удалить майнинг вирус, можно использовать бесплатную программу Malwarebytes и ее дополнение AdwCleaner. Первая утилита предназначена для проверки жесткого диска и ОЗУ на наличие вирусов, а вторая – на рекламные программы. Систематическая проверка данными приложениями повышает вероятность избежать скрытого майнинга. А расширения ScriptBlock, NoCoin и MinerBlock позволяют заблокировать с браузера пиратские скрипты и остановить потенциально опасные алгоритмы.

Многих интересует, как удалить майнер с телефона. Проще всего это сделать, убрав все неизвестные утилиты, игры и приложения. Затем следует выполнить перезагрузку смартфона. Если не помогло – обновить телефон до заводских настроек.

Если не помогло – обновить телефон до заводских настроек.

Как удалить майнер с ПК вручную

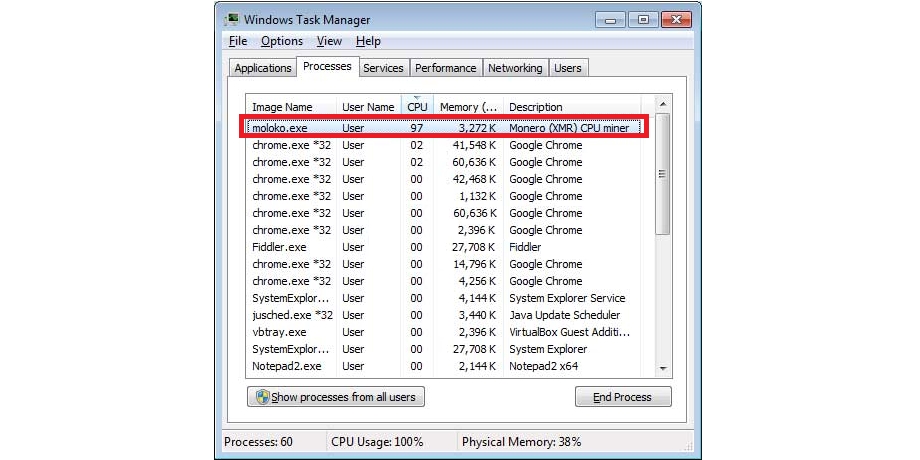

Найти и убрать майнер с ПК можно и вручную. Для этого потребуется зайти в «Диспетчер задач» и перейти во вкладку «Процессы» (Windows 7) либо «Подробности» (Windows 10). Следующие действия будут выполняться по заданному алгоритму:

- Обнаружить процесс, расходующий ресурсы больше остальных. Обычно опасный майнер скрывается под странным названием, состоящим из хаотичного набора чисел и букв.

- Затем следует перейти в реестр (Win+R) и ввести regedit для входа в редактор реестра.

- После чего использовать комбинацию клавиш Ctrl+F, ввести название процесса, определенного на начальной стадии, активировать кнопку «Найти», а далее будет осуществлен поиск файла в реестре.

- Определить и после очистить все записи, где есть команды для активации вируса. По завершению процедуры компьютер нужно перезагрузить, чтобы окончательно удалить майнер с компьютера.

Перед тем, как удалить майнер с ПК, нужно помнить, что «тормозить» компьютер может по различным причинам. Важно: скрытый майнер опасен не только высокой нагрузкой на компьютер, но и возможностью перехвата персональных данных владельца ПК.

Читайте также: Какое нужно оборудование для майнинга?

Как обнаружить майнер: когда нужно провести проверку компьютера на вирусы-майнеры, как найти и удалить скрытые майнеры, защита ПК от скрытого майнинга

Принцип действия вирус-майнера заключается в том, чтобы попасть в систему и начать расходовать ресурсы компьютера, максимально загружая процессор или видеокарту в целях получения дохода для злоумышленника. Прибыль начисляется в BTC.

Разработчик программы зарабатывает на мощностях оборудования других пользователей. Вирус может вызывать пропажу личных данных, выводить операционную систему Windows из строя и способствовать проникновению новых угроз. В этой статье рассмотрим разные методы борьбы с вредоносными программами.

В этой статье рассмотрим разные методы борьбы с вредоносными программами.

Есть несколько способов заражения ПК:

- Через браузер. Если пользователь заходит на зараженный сайт, программа может проникнуть в систему. Вирус может действовать исключительно в момент нахождения на ресурсе, а после его закрытия все снова придет в норму.

- Через установку программ, скачивание и установку файлов.

Даже при максимально осторожном использовании ПК в интернете важно иметь надежное антивирусное программное обеспечение.

Как обнаружить майнер?Вредоносную программу важно вовремя распознать и устранить. Проверку компьютера на наличие таких программ необходимо выполнять в следующих случаях:

- Заторможенная работа ПК. График загрузки процессора, который можно посмотреть в диспетчере задач, показывает загруженность до 40-100%.

- Miner может перегружать видеокарту.

Это можно отследить при открытии любой программы, которая отображает процент загрузки карты. При большой загруженности кулеры карты начинают быстрее крутиться и шуметь.

Это можно отследить при открытии любой программы, которая отображает процент загрузки карты. При большой загруженности кулеры карты начинают быстрее крутиться и шуметь. - Повышается расход оперативной памяти. Это можно проверить в диспетчере устройств.

- Большой расход интернет-трафика, удаление файлов, периодическое отключение интернета или заторможенная работа ПК.

- Сбои в работе Windows или ошибки в работе установленных программ.

При наличии хотя бы одной из причин, рекомендуем проводить проверку на наличие вирусов.

Чем опасен майнер?Miner опасен для компьютера и может нанести серьезный ущерб:

- Уменьшает срок службы комплектующих. Во время майнинга компьютер работает на максимальных мощностях продолжительное время. Это сокращает срок службы процессора, видеокарты, оперативной памяти, системы охлаждения.

- Ограничивает производительность. Miner забирает основные мощности у зараженного компьютера.

На решение задач пользователя остается лишь малая часть производительности.

На решение задач пользователя остается лишь малая часть производительности. - Открывает доступ к персональным данным. Поскольку майнер относится к троянскому вирусу, он может обнаружить персональную информацию пользователя и передать ее злоумышленникам. В результате этого мошенники получают доступ не только к мощностям оборудования, но и к конфиденциальной информации.

Действия вредоносной программы контролирует специальный сервис, поэтому они незаметны для пользователя. Этот же сервис контролирует включение программ проверки активности системы, чтобы немедленно убрать вредоносный объект из списка запущенных процессов, когда начнется сканирование. Самые опасные вирусы могут отключать программы мониторинга.

Как найти и удалить скрытый майнер – программа для обнаружения майнеров на компьютереКак проверить компьютер на вирусы майнеры? Перед сканированием компьютера необходимо установить антивирус. Среди популярных антивирусов следующие программы:

- Kaspersky Rescue Disk или Live Disk от Dr.

Web – это аварийные загрузочные диски со встроенным антивирусным сканером. Во время их работы вредоносные программы становятся деактивированными. После этого их легко удалить.

Web – это аварийные загрузочные диски со встроенным антивирусным сканером. Во время их работы вредоносные программы становятся деактивированными. После этого их легко удалить. - Dr.Web Cureit – программа для поиска и уничтожения всех угроз на ПК, включая майнеры и трояны.

- Malwarebytes Anti-Malware — программа с расширенными возможностями. При сканировании может распознать те угрозы, которые не обнаружили другие программы.

- Adwcleaner. Программа обнаруживает серьезные угрозы и устраняет их.

- Ccleaner упорядочивает работу Windows: очищает, удаляет ненужные файлы и исправляет записи в реестре. Сканирование компьютера можно начинать только после того, как все утилиты будут установлены.

Перед запуском сканирования необходимо закрыть все работающие программы. Чем меньше их открыто, тем лучше для сканирования, поскольку miner маскируется под другие программы. Если не будет открытых приложений, ему будет сложнее остаться незамеченным. Оставить включенными можно только «Центр обновления Windows» и антивирус.

Если не будет открытых приложений, ему будет сложнее остаться незамеченным. Оставить включенными можно только «Центр обновления Windows» и антивирус.

Нетипичное поведение ПК – сигнал, что пора запускать проверку всех систем. Найти miner можно через диспетчер задач. В Windows он открывается через меню или нажатием клавиш Ctrl + Alt + Del или Ctrl + Shift + Esc. Необходимо закрыть все программы, открыть «Диспетчер задач» и при полном бездействии, когда исключены даже движения мышкой, в течение 10-15 минут понаблюдать за процессами.

Если будет замечена какая-либо активность, следует продолжить проверку. Вирус может продолжать нагружать мощности компьютера при том, что все программы закрыты. Источник активности отображается во вкладке «Подробности». Некоторые майнеры скрываются в видеокарте, а не используют центральный процессор. Их помогут обнаружить специальные приложения, например, AnVir Task Manager или Process Explorer.

Существуют майнеры, которые могут прекращать работу «Диспетчера задач» через несколько минут после ее начала. Также есть веб-майнеры, которые подключаются к компьютеру через определенный сайт. Если в «Диспетчере задач» видна чрезмерная работа браузера, нужно проверить устройство на наличие скрытых угроз.

Как удалить вирус с помощью программы?Майнеры могут на распознаваться антиврусами в качестве угрозы. При сканировании антивирус может отнести их к потенциально опасным, но не более того. Помимо антивирусов, для поиска майнеров подойдут специальные утилиты. Одна из самых популярных и бесплатных – Dr.Web CureIt.

Можно попробовать устранить miner вручную. При удалении важно быть уверенным, что найден именно вирус. Если сомнений нет, то после этого необходимо внести в поиск Windows запрос «regedit» и в нем нажатием клавиш Ctrl + F запустить внутренний поиск. В появившейся строке необходимо написать название вредоносной программы из диспетчера задач. Все обнаруженные объекты потребуется удалить, а затем перезагрузить устройство. В«Диспетчере задач» проверить, улучшилась ли работа.

Все обнаруженные объекты потребуется удалить, а затем перезагрузить устройство. В«Диспетчере задач» проверить, улучшилась ли работа.

Также есть другие способы удалить майнер:

1. С помощью «Диспетчера задач»:

Шаг 1. Последовательно открыть «Панель управления» — «Управление» — «Диспетчер задач» — «Подробности».

Шаг 2. Прочитать перечень задач, найти сомнительные задачи. Как правило, вирус отличается от остальных несвязанным набором символов.

Шаг 3. На странице «Действия» найти запуск файла с названием из предыдущего пункта.

Шаг 4. Майнер может маскироваться под системное обновление. Для проверки можно написать название файла в поисковике и посмотреть, что он запускает.

Шаг 5. С помощью поиска в реестре сначала найти все совпадения, после чего удалить файлы.

Шаг 6. Перезагрузить компьютер.

2. С помощью программы AnVir Task Manager:

Шаг 1. Скачать и установить мультифункциональный диспетчер процессов AnVir.

Скачать и установить мультифункциональный диспетчер процессов AnVir.

Шаг 2. Открыть утилиту и с ее помощью изучить все активные процессы. Если какой-то из них покажется подозрительным, навести на него курсор, чтобы появилась информация о программе. Далее нажать ПКМ и перейти в «Детальная информация» — «Производительность».

Шаг 3. Выбрать «1 день» и посмотреть на производительность ПК за этот период.

Шаг 4. Если система была сильно нагружена каким-то процессом, то, наведя на него курсор, записать его название и путь.

Шаг 5. Нажать ПКМ — «Завершить процесс».

Шаг 6. Написать в поисковой строке Windows «regedit» и перейти в реестр.

Шаг 7. Далее совершить действия «Правка» — «Найти». Написать название подозрительного файла и удалить все совпадения.

Шаг 8. Удалить программу.

Шаг 9. Проверить систему антивирусом. Если будут найдены угрозы, то их нужно удалить.

Шаг 10. Перезагрузить ПК.

При регулярном скачивании контента с пиратских порталов или непроверенных файлов, важно регулярно проводить полное сканирование компьютера. Обращайте внимание на работу оборудования. Оно не должно шуметь.

Как найти и защитить ПК от скрытого майнинга?Для защиты от вредоносных программ необходимо выполнить такие действия:

- Установить надежный антивирус и регулярно производить обновление его антивирусных баз и сканирования для выявления угроз.

- Устанавливать только необходимые программы на операционную систему и производить ее восстановление при появлении первых признаков заражения или один раз в 2-3 месяца в качестве профилактического действия.

- Внести в файл hosts блокировку вредоносных сайтов по спискам, доступным на открытом ресурсе GitHub по алгоритму, описанному в разделе защиты от браузерного майнинга.

- Запретить установку программного обеспечения в операционной системе.

Для этого можно отключить запуск установщика Windows: нажать Win+R, запустить программу gredit.msc, пройти по пути «Локальный компьютер» — «Конфигурация компьютера» — «Административные шаблоны» и в каталоге «Установщик Windows» активировать опцию «Отключить» в меню «Запретить установщик Windows».

Для этого можно отключить запуск установщика Windows: нажать Win+R, запустить программу gredit.msc, пройти по пути «Локальный компьютер» — «Конфигурация компьютера» — «Административные шаблоны» и в каталоге «Установщик Windows» активировать опцию «Отключить» в меню «Запретить установщик Windows». - Разрешить запуск только проверенных программ. Для этого можно изменить локальную политику безопасности путем запуска программы secpol.msc, а также активировать опцию «Игнорировать правила сертификатов».

- Разрешить доступ к компьютеру только на надежные порты. Это делается в настройках брандмауэра и антивируса.

- Запретить удаленный доступ из интернета к домашнему роутеру, а также поменять установленный на нем пароль по умолчанию (согласно его инструкции по эксплуатации).

Меры предосторожности при работе на компьютере позволяют снизить риск заражения скрытыми майнерами, а также другими вирусами. Простые правила безопасности при работе на компьютере заключаются в следующем:

Простые правила безопасности при работе на компьютере заключаются в следующем:

- Не использовать и не устанавливать пиратское программное обеспечение, а также программы, скачанные на неизвестных ресурсах;

- Ограничить список лиц, у которых есть доступ к компьютеру. Установить пароли и ограничить возможность установки программ сторонними лицами.

- Включить брандмауэр на компьютере и роутере, а также использовать другие виды защиты, которые поддерживает конкретная модель роутера.

- Максимально ограничить посещение сайтов с сомнительным содержимым, избегать сайтов без сертификатов ssl (https).

- Установить в браузере специальные надстройки, блокирующие скриптовые коды майнинга на сайтах.

- Как можно меньше распространять в сети информацию, которая может способствовать взлому. Стараться не хранить пароли и личную информацию.

- Регулярно производить обновление программы антивируса и ее базы данных с определениями вирусов, а также критических обновлений безопасности операционной системы.

Ключевыми признаками браузерного майнинга является замедленная компьютера на некоторых сайтах, высокая загрузка процессора при просмотре определенных сайтов. Для защиты используются такие способы:

- Блокировка вредоносных сайтов, использующихся для скрытого майнинга, в служебном файле hosts.

- Использование программ, защищающих от майнинга, которые также удаляют майнинг-вирусы.

- Отключение поддержки выполнения скриптов JavaScript в браузере путем деактивации соответствующего пункта в его настройках. Это позволяет избежать заражения, однако ограничивает возможности просмотра сайтов, которые используют эту технологию для отображения содержимого.

- Использование специальных дополнений и надстроек для браузера. Это позволяет не отказываться от просмотра интернет-страниц. Самыми распространенными для защиты от майнинга являются такие надстройки и дополнения, как NoScript, NoCoin, MinerBlock, Антимайнер и другие.

Современные браузеры имеют встроенную поддержку защиты от майнинга, которая активируется в настройках блокировки рекламы (пункт No Coin).

Современные браузеры имеют встроенную поддержку защиты от майнинга, которая активируется в настройках блокировки рекламы (пункт No Coin). - Использование фильтров в приложениях uBlock, AdBlock и подобных.

Как правило, надстройки, осуществляющие блокировку рекламы, имеют отдельные настройки, которые позволяют активировать списки, фильтрующие браузерный майнинг, либо добавлять собственные фильтры доменов, которые используются для скрытого майнинга.

Yandex и Google имеют меры защиты и борьбы от вредоносных программ:

- Защита Yandex. С марта 2018 года для всех платформ Яндекс запустил автоматическую защиту от майнинга в Яндекс браузере. Для этого применяется специальный алгоритм мониторинга загрузки процессора при работе в интернете. Блокировка скриптов для майнинга осуществляется автоматически и не влияет на работу сайта. Для просмотра загрузки процессов Yandex-браузера необходимо нажать Shift+Esc и посмотреть загрузку процессора.

В этом окне можно проанализировать каждый сайт, расширения и вкладки на предмет загрузки процессора.

В этом окне можно проанализировать каждый сайт, расширения и вкладки на предмет загрузки процессора. - Защита Google. В июле 2018 года Google запретил размещение программ, осуществляющих майнинг. Браузер Chrome от компании Google позволяет защититься от майнинга в браузере путем использования надстроек, а также с помощью активации пункта «Защитить устройство от опасных сайтов» и в меню дополнительных настроек «Находите и удаляйте вредоносное ПО». Для обнаружения майнинга при открытом браузере Chrome также нужно нажать Shift+ESC и проанализировать, какие процессы больше всего потребляют ресурсов.

Скрытый майнинг – угроза, борьбой с которой которой не следует пренебрегать. Рекомендуем заранее установить надежное антивирусное ПО, быть бдительным и соблюдать меры предосторожности при работе на компьютере.

Как проверить компьютер на наличие биткоинов. Подробно о скрытом майнинге, его обнаружении и удалении.

Как же избавится от данной заразы

Как же избавится от данной заразыПод скрытым майнером подразумевается программа-вирус, которая использует ресурсы вашего компьютера для . Делается это в автоматическом режиме без ведома пользователя и каких-либо предупреждений.

Чаще всего поймать скрытый майнер можно при скачивании файлов из непроверенных источников. Обычно это какой-то пиратский контент, который пользуется большой популярностью среди пользователей. Также наткнуться на подобный вирус можно при получении различных спам-рассылок. В любом варианте вы получаете желаемое, а вместе с этим на ваш компьютер может быть загружен скрытый майнер или утилита для его автоматического скачивания из Сети.

Чем опасен скрытый майнер

Майнер заставляет ваш ПК работать на максимальном уровне производительности, а значит, даже при выполнении несложных офисных задач компьютер может изрядно тормозить. Длительная работа на пределе своих возможностей рано или поздно скажется на «железе».

В первую очередь может пострадать видеокарта, процессор, оперативная память и даже система охлаждения, которая просто не сумеет справиться с ежедневными стресс-тестами.:max_bytes(150000):strip_icc()/__opt__aboutcom__coeus__resources__content_migration__treehugger__images__2018__06__crypotomying-cd92ebafd1b342ac862c777ed064c863.jpg)

Первый признак присутствия майнера — торможение на простых задачах и незамолкающий кулер.

Также майнеры вполне могут получить доступ к вашим персональным , хранящимся на компьютере. Здесь в ход может пойти всё: начиная от простых фотографий и заканчивая данными различных аккаунтов и электронных кошельков. А это уже очень опасно.

Как майнеру удаётся прятаться

Обычно за работу майнера на вашем ПК отвечает отдельный сервис, который позволяет прятать и маскировать угрозу. Именно такой спутник контролирует автозапуск и поведение вируса, делая его незаметным для вас.

К примеру, данный сервис может приостанавливать работу майнера при запуске каких-то тяжёлых шутеров. Это позволяет освободить ресурсы компьютера и отдать их игре, чтобы пользователь не почувствовал тормозов и проседания частоты кадров. По закрытию шутера вирус вновь возьмётся за работу.

Этот же сервис сопровождения способен отследить запуск программ мониторинга активности системы, чтобы быстро отключить майнер, выгрузив его из списка запущенных процессов. Однако особенно опасные вирусы и вовсе могут попытаться отключить средства сканирования на вашем компьютере, исключив обнаружение.

Однако особенно опасные вирусы и вовсе могут попытаться отключить средства сканирования на вашем компьютере, исключив обнаружение.

Как обнаружить скрытый майнер

Если вы стали замечать, что компьютер стал изрядно тормозить и греться, в первую очередь стоит запустить проверку антивирусом со свежими базами. В случае с простыми майнерами проблем быть не должно. будет обнаружена и устранена. С хорошо скрывающими своё присутствие вирусами придётся повозиться.

Отследить скрытые майнеры позволит систематический мониторинг «Диспетчера задач», который на Windows можно открыть при помощи комбинации клавиш Ctrl + Alt + Del или Ctrl + Shift + Esc. В течение 10–15 минут вам нужно просто понаблюдать за активными процессами при полном бездействии. Закройте все программы и даже не шевелите мышкой.

Если при таком сценарии какой-то из активных или же внезапно появившихся процессов продолжает нагружать «железо» — это верный повод задуматься. Происхождение такого процесса можно проверить с помощью вкладки «Подробности» или через поиск в интернете.

Многие скрытые майнеры, использующие в основном ПК, могут не нагружать центральный процессор, а значит, и в «Диспетчере задач» на старых версиях Windows они не засветятся. Именно поэтому лучше оценивать нагрузку на «железо» с помощью специализированных утилит, таких как AnVir Task Manager или Process Explorer . Они покажут куда больше стандартного инструмента Windows.

Некоторые майнеры способны самостоятельно отключать «Диспетчер задач» через несколько минут после его запуска — это тоже признак потенциальной угрозы.

Отдельно стоит выделить ситуацию, когда «Диспетчер задач» демонстрирует чрезмерную нагрузку на процессор со стороны браузера. Это вполне может быть результатом воздействия веб-майнера, функционирующего через определённый веб-сайт.

Как удалить скрытый майнер с компьютера

Первым и самым логичным оружием в борьбе против такой напасти является антивирус, о чём уже было сказано выше. Однако нередко майнеры не распознаются как зловредные угрозы. Максимум они приравниваются к потенциально опасным, особенно если на компьютер попали вместе с пиратской игрой или взломанной программой.

В случае отсутствия у вас мощного антивируса можно прибегнуть к помощи небольших лечащих утилит. В пример можно привести Dr.Web CureIt! , которую нередко используют для поиска скрытых майнеров. Распространяется она бесплатно.

Вручную, без каких-либо сторонних инструментов удаление вируса также возможно, но вы должны быть на 100% уверены, что обнаружили именно майнер. В таком случае вам нужно перейти в реестр, набрав regedit в поиске Windows, и в нём сочетанием клавиш Ctrl + F запустить внутренний поиск (или же через «Правка» → «Найти»).

В открывшейся строке введите название процесса из диспетчера, за которым, по вашему мнению, скрывается майнер. Все обнаруженные совпадения нужно удалить через контекстное меню. После этого можно перезагрузить компьютер и оценить изменения нагрузки на «железо».

Заключение

Важно понимать, что скрытый майнер опасен не только чрезмерной нагрузкой на ПК, но и возможностью перехвата ваших личных данных. При первом же намёке на такую угрозу запустите глубокую проверку памяти компьютера актуальным антивирусом.

Не забывайте, что тормозить ваш компьютер может по самым различным . Более важным признаком угрозы скрытого майнига является чрезмерная активность ПК во время простоя или при выполнении элементарных задач. Обращайте внимание на работу кулеров видеокарты: они не должны шуметь при отсутствии нагрузки.

Если же вы всё-таки обнаружили неизвестный процесс, нагружающий компьютер под завязку, с ним определённо нужно разобраться. С помощью антивирусного ПО или же вручную, отыскав и удалив его через реестр.

Если ваш компьютер стал «тормозить», а платежи за электричество внезапно увеличились в несколько раз, возможно, вы стали жертвой хакеров, промышляющих скрытым (черным) майнингом.

Скрытый майнинг: как обнаружить и можно ли устранить проблему?

Чтобы заняться добычей криптовалют (майнингом), обычному пользователю требуется несколько вещей: компьютерная техника большой мощности, наличие специального ПО для майнинга, надежный сервер для распределения подписок между членами сообщества майнеров и, конечно, уверенность в собственных силах. Но не все так просто. С каждым днем процесс добычи Bitcoin усложняется, конкуренция между добытчиками растет.

Затраты на электричество – тема отдельного разговора. Уже сегодня одна транзакция «съедает» электроэнергии в полтора раза больше, чем потребляет за день среднестатистическая американская семья. А согласно экспертным прогнозам, через три года расходы на производство самой популярной цифровой валюты будут сопоставимы с годовым расходом электроэнергии такой страны, как Дания.

Ужесточившиеся условия полностью вывели из игры добытчиков биткоинов с домашними компьютерами, но у них пока еще осталась возможность зарабатывать на альтернативных монетах – т. н. альткоинах. По этой причине некоторые «предприимчивые» программисты ищут способы заработка цифровой наличности с использованием чужих компьютерных мощностей.

Криптодобыча на чужом горбу: как это делают хакеры

В любом виде человеческой деятельности есть те, кто работает честно и те, кто пытается поживиться за счет других. И мир майнинга не стал исключением. Кто-то не оплачивает электричество, подтягивая кабель к трансформатору, кто-то пользуется контрабандными китайскими видеокартами. Но больше распространен другой способ «игры без правил» – использование для майнинга чужих компьютеров без ведома их хозяев.

Так, осенью 2017 г. специалисты центра Касперского раскрыли две масштабных сети, занимающиеся майнингом, – на 4 тыс. и 5 тыс. единиц оборудования. Как выяснилось, собственники зараженных компьютеров не имели понятия о своем участии в добыче виртуальных монет, а вот создатели вредоносной программы ежемесячно пополняли свои кошельки тысячами долларов.

Чаще всего черные майнеры берут «в работу» Лайткоины, Feathercoin и Monero – виды криптовалют, не требующих сверхмощного оборудования. Поэтому жертвами становятся в основном пользователи обычных домашних и игровых компьютеров.

Виды черного майнинга

Рассмотрим две разновидности незаконной добычи криптовалюты, которые используют злоумышленники.

- Скрытый браузерный майнинг

Наверняка вы знаете, что посещение неизвестных интернет-ресурсов может принести вред компьютеру. Это правило применимо и в нашем случае. Достаточно зайти на страницу, в скрипте которой вписан мошеннический код, и ваш ноутбук или компьютер мгновенно станет составным элементом чьей-то системы для генерации виртуальных монет.

Сегодня рассадником заразы могут стать уже не только неизвестные сайты, но и, как выяснилось не так давно, вполне уважаемые ресурсы. В сентябре текущего года произошел скандал, связанный с официальным сайтом крупного украинского медийного холдинга, посетители которого стали невольными майнерами Монеро. Подобное обвинение чуть позже было выдвинуто известному телеканалу ShowTime (США).

- Вирус-майнеры

Первая информация о вирус-майнерах относится к 2011 году. С того времени они продолжает атаковать технику рядовых юзеров в разных странах мира. Заразиться можно, перейдя по ссылке из e-mile. В зоне риска – компьютеры большой мощности, преимущественно игровые.

В целом вирусы более опасны в сравнении с браузерным майнингом, поскольку они активнее используют мощности компьютерной техники. При этом их жертвами становятся сотни тысяч пользователей по всему миру.

Как проверить скрытый майнинг?

Первый и самый очевидный признак заражения компьютера – замедление работы. Если техника большую часть времени работает нормально и начинает тормозить только на одном сайте, возможно, черные майнеры проникли в ваш компьютер через браузер. Опаснее всего в этом плане сайты, требующие продолжительного времени нахождения пользователя, – торрент-трекеры, ресурсы для компьютерных игр и просмотра фильмов. Очень часто атакам вируса подвергается техника геймеров с мощными процессорами и видеокартами. Еще один симптом заражения – резкое увеличение потребления электричества.

Главная сложность проверки на скрытый майнинг состоит в том, что антивирусные программы идентифицируют его не как вирус, а как потенциально опасное ПО. Ведь фактически майнеры только воруют ресурсы чужого компьютера, но не могут стать причиной технических сбоев или поломок. Это тоже важно понимать.

Вирусные программы скрытого майнинга

Перечислим основные вредоносные программы, о которых важно знать пользователям для повышения безопасности своего оборудования.

- Miner Bitcoin (троян). Как правило, люди загружают свои компьютеры примерно на 18-20 % мощности, в то время как Майнер биткоин повышает этот показатель до 80-ти, а иногда и до 100 %. Помимо незаконного использования ресурсов, шпионская программа ворует личную информацию и даже может открыть злоумышленникам доступ к вашим кошелькам. Распространяется данный вид трояна преимущественно через скайп; его также можно подхватить, скачивая фото или документы Word.

- EpicScale. Данную программу обнаружили посетители uTorrent. Отвечая на обоснованные обвинения, владельцы компании заявили, что полученные таким способом средства они отправляют… на благотворительность. При этом пользователи не получили объяснений по поводу того, почему их «забыли» вовремя проинформировать об участи в этой «благотворительной акции». Примечательно, что от EpicScale невозможно избавиться полностью, после удаления исполнительные файлы вирусного ПО остаются в компьютере. Позднее аналогичный скандал разгорелся вокруг торрент-трекера Pirate Bay.

- JS / Coin Miner. Вредная программа, позволяющая добывать криптовалюту через браузеры чужих компьютеров путем внедрения специальных скриптов. В зоне особого риска – пользователи порталов онлайн-просмотра видео и игровых сайтов. Такие сайты загружают процессор, поэтому в большинстве случаев JS/CoinMiner остается незамеченным. Для обнаружения мошеннического скрипта нужно проверить, есть ли он в перечне miner-скриптов.

Как блокировать скрытый браузерный майнинг

На сегодняшний день есть несколько действенных способов защиты от атак черных майнеров на браузер:

- Отредактировать файл hosts.

- Установить браузерное расширение NoCoin и утилиту Anti-Web Miner.

- Отключить в своем браузере JavaScript, используя No Script.

- Добавить антимайнинг uBlock и AdBlock.

Но если с ДжаваСкрипт и утилитами все достаточно понятно, то редакция hosts нуждается в более подробном рассмотрении. Ниже мы размещаем инструкцию, как это сделать:

После этих несложных действий ваш браузер получит надежную защиту от заражения.

Защита от скрытого вирусного майнинга: меры предосторожности

Базовые правила защиты: не ходите по сомнительным ссылкам, не качайте продукты, не имеющие лицензии; не активируйте ключи из непонятных источников.

А теперь еще несколько важных правил для безопасной работы с компьютером:

- Недостаточно просто установить антивирус, нужно систематически обновлять его.

- Создайте себе учетную запись в Windows и ежедневно заходите через нее. Поскольку для установки любых программ нужны права администратора, риск случайно скачать и запустить вредоносную программу будет устранен.

- Для техники от компании Apple лучшим решением будет установка функции, допускающей скачивание ПО только из AppStore.

- При первых признаках замедления скорости запускайте «диспетчер задач» и проверьте, нет ли на вашем компьютере программы, которая использует его на пределе его мощности (80-100 %). Даже если вы ее не обнаружите, не спешите успокаиваться, ведь существуют вирусы, которые задействуют меньше мощности.

- Установите специальные утилиты, которые обеспечивают защиту от вирусов и сообщают об обновлениях в реестре. Оптимальный вариант – одновременная установка Request Policy Continued и uMatrix, а для тех, кто использует Google Chrome, в дополнение к ним блокировщик Антимайнер.

Вирус-майнер (майнер, Биткоин майнер) – это вредоносное программное обеспечение, основной целью которого является майнинг (mining) — заработок криптовалюты с использованием ресурсов компьютера жертвы. В идеальном случае, такое программное обеспечение должно работать максимально скрытно, иметь высокую живучесть и низкую вероятность обнаружения антивирусными программами. ”Качественный” вирус-майнер малозаметен, почти не мешает работе пользователя и с трудом обнаруживается антивирусным ПО. Основным внешним проявлением вирусного заражения является повышенное потребление ресурсов компьютера и, как следствие – дополнительный нагрев и рост шума от вентиляторов системы охлаждения. В случае ”некачественного” вируса-майнера, в дополнение к перечисленным симптомам, наблюдается снижение общей производительности компьютера, кратковременные подвисания или даже неработоспособность некоторых программ.

Что такое майнинг?

Слово ”майнинг” происходит от английского ”mining”, что означает ”разработка полезных ископаемых”. Майнинг — это не что иное, как процесс создания новых единиц криптовалюты (криптомонет) по специальному алгоритму. На сегодняшний день существует около тысячи разновидностей криптовалют, хотя все они используют алгоритмы и протоколы наиболее известного начинателя — Bitcoin .

Процесс майнинга представляет собой решение сложных ресурсоемких задач для получения уникального набора данных, подтверждающего достоверность платежных транзакций. Скорость нахождения и количество единиц криптовалюты, получаемых в виде вознаграждения, различны в системах разных валют, но в любом случае требуют значительных вычислительных ресурсов. Мощность оборудования для майнинга обычно измеряется в мегахешах (MHash) и гигахешах (GHash). Так как сложность майнинга наиболее дорогих криптовалют уже давно недостижима на отдельно взятом компьютере, для заработка используются специальные фермы , представляющие собой мощные вычислительные системы промышленного уровня и пулы майнинга — компьютерные сети, в которых процесс майнинга распределяется между всеми участниками сети. Майнинг в общем пуле — это единственный способ для простого пользователя поучаствовать в получении хотя бы небольшой прибыли от процесса создания криптомонет. Пулы предлагают разнообразные модели распределения прибыли, учитывающие в том числе и мощность клиентского оборудования. Ну и вполне понятно, что загнав в пул десятки, сотни и даже тысячи зараженных майнером компьютеров, злоумышленники получают определенную прибыль от эксплуатации чужого компьютерного оборудования.

Вирусы-майнеры нацелены на долговременное использование компьютера жертвы и при заражении, как правило, устанавливается вспомогательное ПО, восстанавливающее основную программу майнинга в случае ее повреждения, удаления антивирусом или аварийного завершения по каким-либо причинам. Естественно, основная программа настраивается таким образом, чтобы результаты майнинга были привязаны к учетным записям злоумышленников в используемом пуле. В качестве основной программы используется легальное программное обеспечение для майнинга, которое загружается с официальных сайтов криптовалют или специальных ресурсов пулов и, фактически, не являющееся вредоносным программным обеспечением (вирусом, вирусным программным обеспечением — ПО). Это же ПО вы можете сами скачать и установить на собственном компьютере, не вызывая особых подозрений у антивируса, используемого в вашей системе. И это говорит не о низком качестве антивирусного ПО, а скорее наоборот – об отсутствии событий ложной тревоги, ведь вся разница между майнингом, полезным для пользователя, и майнингом, полезным для злоумышленника заключается в том, кому будут принадлежать его результаты, т.е. от учетной записи в пуле.

Как уже упоминалось, главным признаком заражения системы майнером является интенсивное использование ресурсов какой-либо программой, сопровождающееся увеличением уровня шума системного блока, а также температуры комплектующих. При чем, в многозадачной среде, как правило, вирус работает с самым низким приоритетом, используя ресурсы системы только тогда, когда компьютер простаивает. Картина выглядит так: компьютер ничем не занят, простаивает, а его температура комплектующих и издаваемый вентиляцией шум напоминает игровой режим в какой-нибудь очень даже требовательной компьютерной стрелялке. Но, на практике наблюдались случаи, когда приоритет программ для майнинга устанавливался в стандартное значение, что приводило к резкому падению полезного быстродействия. Компьютер начинает жутко ”тормозить” и им практически невозможно было пользоваться.

Удаление майнера с использованием отката на точку восстановления

Самым простым способом избавления от нежелательного ПО является возврат предыдущего состояния Windows с использованием точек восстановления, часто называемый откатом системы. Для этого необходимо, чтобы существовала точка восстановления, созданная в тот момент времени, когда заражение еще не произошло. Для запуска средства восстановления можно воспользоваться комбинацией клавиш Win+r и набором команды rstrui.exe в открывшемся поле ввода. Или воспользоваться главным меню – ”Программы – Стандартные – Служебные – Восстановление системы”. Далее, выбираете нужную точку восстановления и выполняете откат на нее. При успешном откате, в большинстве случаев, удается избавиться от вируса без особых усилий. Если же нет подходящей точки восстановления или откат не привел к нейтрализации вируса, придется искать более сложные пути для разрешения данной проблемы. При этом можно воспользоваться стандартными средствами операционной системы или специализированными программами, позволяющими выполнять поиск и завершение процессов, получение сведений об их свойствах, просмотр и модификацию точек автозапуска программ, проверки цифровых подписей издателей и т.п. Такая работа требует определенной квалификации пользователя и навыков в использовании командной строки, редактора реестра и прочих служебных утилит. Использование же нескольких антивирусных сканеров разных производителей, программ для очистки системы и удаления нежелательного ПО может не дать положительного результата, и в случае с майнером – обычно не дает.

Поиск и удаления майнера с использованием утилит из пакета Sysinternals Suite

Сложность выявления программ, используемых для майнинга, заключается в том, что они не обнаруживаются большинством антивирусов, поскольку фактически не являются вирусами. Есть вероятность, что антивирус может предотвратить процесс установки майнера, поскольку при этом используются не совсем обычные программные средства, но если этого не произошло, искать и удалять вредоносную (с точки зрения владельца зараженного компьютера) программу, скорее всего, придется вручную. К сведению, в июне 2017г. средний уровень выявления вредоносности подобного ПО, например, средствами известного ресурса Virustotal составлял 15-20/62 – т.е. из 62 антивирусов, только 15-20 посчитали его вредоносной программой. При чем, наиболее популярные и качественные антивирусные программы в эту группу не входят. Для хорошо известных или обнаруженных относительно давно вирусов уровень выявления вредоносности может быть выше благодаря сигнатурам антивирусных баз данных и принятия некоторых дополнительных мер разработчиками антивирусных программ. Но все это далеко не всегда позволяет избавиться от вируса майнера без дополнительных усилий, которые потребуется приложить для решения проблемы.

Ниже рассматривается практический случай заражения системы вредоносным ПО для майнинга. Заражение произошло при использовании модифицированных игровых программ, загруженных с одного из недоверенных торент-трекеров. Хотя способ заражения мог быть и другим, как и для любого прочего вредоносного ПО – переход по ссылкам на непроверенных ресурсах, открытие почтовых вложений и т.п.

Набор вредоносных программ для майнинга в интересах злоумышленников реализует следующие функции:

Обеспечение своего автоматического запуска. Одна или несколько программ выполняют модификацию ключей реестра для автоматического запуска в случае непредвиденного завершения, перезагрузки или выключения питания. Периодически (приблизительно 1 раз в минуту) ключи реестра просматриваются и в случае их нарушения (удаления, изменения) — восстанавливаются.

Автоматического запуска программы для майнинга. Программа также запускается автоматически и параметры ее автозапуска отслеживаются и восстанавливаются одной или несколькими вспомогательными программами.

Пока в памяти компьютера выполняются процессы, обеспечивающие автоматический запуск, нет смысла удалять исполняемые файлы и записи в реестре – они все равно будут восстановлены. Поэтому, на первом этапе нужно выявить и принудительно завершить все процессы, обеспечивающие автоматический перезапуск вредоносных программ.

Для поиска и устранения вируса-майнера в современных ОС можно обойтись стандартными средствами или, например, более функциональным ПО из пакета Sysinternals Suite от Microsoft

— Process Explorer – позволяет просматривать подробные сведения о процессах, потоках, использовании ресурсов и т.п. Можно изменять приоритеты, приостанавливать (возобновлять) работу нужных процессов, убивать процессы или деревья процессов. Утилитой удобно пользоваться для анализа свойств процессов и поиска вредоносных программ.

— Autoruns – удобное средство контроля автозапуска программ. Контролирует практически все точки автоматического запуска, начиная от папок автозагрузки и заканчивая задачами планировщика. Позволяет быстро обнаружить и изолировать программы, запуск которых не желателен.

В качестве вспомогательного ПО можно также воспользоваться утилитой Process Monitor , которая в сложных случаях позволяет отслеживать активность конкретных программ с использованием фильтров (обращение к реестру, файловой системе, сети и т.п.) А также удобной для поиска файлов и папок утилитой SearhMyfiles от Nirsoft , главной особенностью которой является возможность поиска файлов и папок с использованием отметок времени файловой системы NTFS (Time stamp). В качестве критериев поиска, можно задавать диапазоны времени создания, модификации и доступа для файлов и папок (Created, Modified, Accessed). Если известно приблизительное время заражения или взлома, можно собрать полный список файлов, которые были созданы или изменены в заданный период.

Но повторюсь, для поиска и удаления майнеров, как правило, достаточно использования стандартных средств Windows — диспетчера задач и редактора реестра. Просто перечисленное выше ПО проще в использовании и удобнее для поиска вредоносных программ.

Cведения об использовании ресурсов системы, отображаемые Process Explorer:

Колонка CPU отображает степень использования центрального процессора различными процессами. System Idle Process — это не процесс, а индикация программой режима простоя (бездействия). В итоге видим, что процессор находится в режиме бездействия 49.23% времени, часть процессов используют сотые доли его ресурсов, а основным потребителем CPU является процесс system.exe — 49.90%. Даже при поверхностном анализе свойств процесса system.exe , заметны факты, которые вызывают обоснованное подозрение:

Странное описание (Description) – Microsoft Center

Странное имя компании (Company Name) – www.microsoft.com Прочие процессы, действительно имеющие отношение к Microsoft в качестве описания имеют строку Microsoft Corporation

Более подробный анализ выполняется через контекстное меню, вызываемое правой кнопкой мышки – пункт Properties:

Путь исполняемого файла ProgramData\System32\system.exe также является явно подозрительным, а переход в паку с исполняемым файлом при нажатии на соответствующую кнопку Explore показал, что и сама папка и исполняемый файл имеют атрибуты ”Скрытый” (”Hidden”). Ну, и параметры командной строки:

-o stratum+tcp://xmr.pool.minergate.com:45560 —donate-level=1 -u [email protected]*-p x -t 2 –k явно указывают на то, что процесс system.exe – это программа-майнер (для использования пулов pool.minergate.com).

Поле Autostart Location содержит значение n/a , что означает, что данный процесс не имеет точек автоматического запуска. Родительский процесс для system.exe имеет идентификатор PID=4928, и на данный момент не существует (Non existent Process ), что с большой долей вероятности говорит о том, что запуск процесса был выполнен с использованием командного файла или программы, которая завершила свою работу после запуска. Кнопка Verify предназначена для принудительной проверки наличия родительского процесса.

Кнопка Kill Process позволяет завершить текущий процесс. Это же действие можно выполнить с использованием контекстного меню, вызываемого правой кнопкой мышки для выбранного процесса.

Вкладка TCP/IP позволяет получить список сетевых соединений процесса system.exe:

Как видно, процесс system.exe имеет установленное соединение локальный компьютер – удаленный сервер static.194.9.130.94.clients.your-server.de:45560.

В данном реальном случае, процесс system.exe имел минимальный приоритет и почти не влиял на работу прочих процессов, не требующих повышенного потребления ресурсов. Но для того, чтобы оценить влияние на поведение зараженной системы, можно установить приоритет майнера равный приоритету легальных программ и оценить степень ухудшения полезной производительности компьютера.

При принудительном завершении процесса system exe, он снова запускается спустя несколько секунд. Следовательно, перезапуск обеспечивается какой-то другой программой или службой. При продолжении просмотра списка процессов, в первую очередь вызывает подозрения процесс Security.exe

Как видно, для запуска программы Security.exe используется точка автозапуска из стандартного меню программ пользователя, и выполняемый файл Security.exe находится в той же скрытой папке C:\ProgramData\System32

Следующим шагом можно принудительно завершить Security.exe , а затем – system.exe . Если после этого процесс system.exe больше не запустится, то можно приступать к удалению вредоносных файлов и настроек системы, связанных с функционированием вредоносных программ. Если же процесс system.exe снова будет запущен, то поиск вспомогательных программ, обеспечивающих его запуск нужно продолжить. В крайнем случае, можно последовательно завершать все процессы по одному, каждый раз завершая system.exe до тех пор, пока не прекратится его перезапуск.

Для поиска и отключения точек автозапуска удобно использовать утилиту Autoruns из пакета Sysinternals Suite:

В отличие от стандартного средства msconfig.exe, утилита Autoruns выводит практически все возможные варианты автоматического запуска программ, существующие в данной системе. По умолчанию, отображаются все (вкладка Everything), но при необходимости, можно отфильтровать отдельные записи по типам переключаясь на вкладки в верхней части окна (Known DLLs, Winlogon, … Appinit).

При поиске записей, обеспечивающих автозапуск вредоносных программ, в первую очередь нужно обращать внимание на отсутствие цифровой подписи разработчика в колонке Publisher. Практически все современные легальные программы имеют цифровую подпись, за редким исключением, к которому, как правило, относятся программные продукты сторонних производителей или драйверы/службы от Microsoft. Вторым настораживающим принципом является отсутствие описания в колонке Description. В данном конкретном случае, под подозрением оказывается запись, обеспечивающая открытие ярлыка Security.lnk в папке автозагрузки пользователя:

C:\Users\Student\AppData\Roaming\Microsoft\Windows\Start Menu\Programs\Startup

Ярлык ссылается на файл c:\programdata\system32\security.exe

Отметка времени (Time Stamp) дает дату и время заражения системы — 23.06.2017 19:04

Любую из записей, отображаемых утилитой Autoruns, можно удалить или отключить, с возможностью дальнейшего восстановления. Для удаления используется контекстное меню или клавиша Del . Для отключения – снимается галочка выбранной записи.

Скрытую папку c:\programdata\system32\ можно удалить вместе со всем ее содержимым. После чего перезагрузиться и проверить отсутствие вредоносных процессов.

Всем привет. Сегодня я расскажу о вирусах майнерах. Что это? Где их можно словить? Что будет с компьютером при заражении майнером? Как избавится от вируса майнера?

Что такое вирус майнер?

Это вирус, который использует вычислительные ресурсы вашего компьютера для заработка криптовалют. То есть мошенник, используя ресурсы вашего компьютера и ваше электричество — зарабатывает реальные деньги! Таким вирусом сейчас заражено очень много компьютеров, большинство компьютеров, которые приносят нам на сервис сейчас так же заражены вирусом майнером и пользователи даже не знают, что заражены. Таких компьютеров сотни тысяч или даже миллионы, представьте сколько зарабатывает владелец такого вируса. Кстати в одном из моих видео я показывал, как вы сами можете зарабатывать деньги — майнить криптовалюты на своем ПК.

Майнинг на домашнем компьютере

Словить вирус майнер сейчас очень легко и вот где его можно подхватить:

Скачивая программы с сомнительных ресурсов

Раньше в программы встраивали так называемое дополнительное ПО, что бы на компьютер не устанавливалась всякая хрень нужно было внимательно выполнять установку и снимать все галочки, которые без вашего разрешения могли установить на компьютер дополнительное часто вредоносное ПО, думаю все это помнят. Сейчас же в инсталятор программ встраивают и ПО для майнинга. Иногда при установке вируса майнера вы даже не увидите сообщение о его установке. Майнер установится сам без вашего ведома и спроса. Что бы этого не происходило обязательно используйте антивирус, качайте программы только на проверенных источниках и внимательно следите за всеми галочками при установке дополнительного ПО или используйте программу Uncheky. И как я уже очень много раз говорил все файлы стоит проверять через сайт вирустотал.

Скачивая пиратские игры

Буквально на днях нам принесли компьютер, компьютер обслуживался у нас, хозяин жаловался, что игра, которая раньше выдавала 100 FPS, стала выдавать 20-30 FPS, хотя оборудование компьютера не менялось и драйвера и Windows тоже. Человек установил более новую версию игры скачав ее с торрента, так называемый репак. Мы начали проверять и выяснили что при достаточно мощном компьютере, игра нагружала его на 100%. Нагружалось все процессор, видеокарта. Мы начали искать причину такой активности и выяснилось, что вместе с игрой человек установил вирус майнер. Работал он крайне хитро, только во время игры и понять, что майнер нагружает ПК было очень сложно, ведь игра тоже дает нагрузку. Скорее всего мошенники просто пожадничали и поставили в настройках майнера слишком большой процент нагрузки на карту и проц. Если бы этот процент был меньше, то хозяин и не заметил бы что его компьютер заражен вирусом майнера. А у вас начинали глючить игры, которые раньше шли нормально? Возможно это майнер! И таких случаев интернете валом можете сами поискать.

Просто зайдя на любимый сайт

История веселая та как как коснулась моего сайта. На моем сайте есть несколько модераторов, которые следят за сайтом и отвечают на комментарии. Так вот один из моих модераторов установил на сайт код, который запускает майнинг криптовалют прям через ваш браузер без вашего ведома и разрешения. Вам нужно только открыть любую страницу сайта. Все ваш процессор работает на владельца сайта. Конечно на моем сайте уже все исправлено, а модератор отправился во всем известное место. Хотите посмотреть, как это работает? Я создал отдельную , на котором оставил данный скрипт. Кстати если хотите помочь моему проекту, можете открыть данную страничку и ваш компьютер будет работать на меня). И такой майнинг скрипт я заметил уже на многих сайтах где можно посмотреть фильм или сериал, таким образом владельцы сайтов монетизируют свои сайты. Многие устанавливают адблоки и сайты становятся не рентабельными, это единственный способ заработка на сайте.

Что будет с компьютером при заражении майнером?

Все просто, ваш компьютер постоянно будет работать в максимальной нагрузке. Это может вызвать, перегрев оборудования и выход его из строя, если вы не следите за температурой, рекомендую отслеживать температуру компьютера через программу . Так же при постоянной повышенной температуре у деталей компьютера снизится срок эксплуатации. При постоянной нагрузке компьютер, будет жрать много электричества.

Как избавится от вируса майнера?

Все очень просто у меня есть хорошее видео по удалению всех вирусов с вашего компьютера оно вам подойдет:

Удалить все вирусы с компьютера

Просто почистите компьютер, а в будущем будьте на чеку!

Ну, а что же делать с сайтами, на которых есть скрипт майнер? В браузер нужно установить плагин, который отключает JS на сайтах. Для браузеров на основе хрома это плагин — Tampermonkey , а для Firefox — NoScript . Установите дополнение и отключайте выполнение скриптов на неугодных сайтах.

Предлагаю вашему вниманию мое видео

Если ваш компьютер постоянно тормозит и работает на максимальных мощностях, то это повод проверить его на наличие вирусов-майнеров. Рассмотрим, как обнаружить скрытый майнер на компьютере и удалить его.

Что это и чем опасен

Скрытый майнер — это программа-вирус, которая использует производительность вашего ПК для майнинга (добычи) криптовалют. Заражение происходит через:

- вредоносные сообщения;

- скачанные файлы;

- спам-рассылку.

В видео более подробно рассказано о том, что такое майнинг и как он работает.

Первые упоминания о скрытом майнинге появились в 2011 году, но тогда это были единичные случаи. На начало 2018 года данная проблема занимает одну из лидирующий позиций в новостных лентах.

Троян-майнер несет большую опасность для ПК:

- Уменьшает срок службы «железа».

ПК работает на максимальной нагрузке длительное время, что негативно сказывается на максимальном сроке службы:- процессора;

- видеокарты;

- системы охлаждения.

- Ограничивает производительность.

Во время использования зараженного компьютера для своих задач пользователь получает мизерную производительность, ведь основная ее часть идет на скрытый майнинг. - Открывает доступ к личным данным.

Поскольку майнер — это троян, то он получает доступ к персональной информации пользователя. Последнее время участились случаи кражи электронных кошельков и паролей. Злоумышленник не только использует производительность вашего ПК, но и ворует конфиденциальные данные.

Обратите внимание! Последнее обновление Windows получило защиту от майнинга. Ознакомиться c информацией можно, перейдя по ссылке « ».

Как обнаружить и удалить

Совет! Просканируйте систему антивирусом, возможно вам попадется обычный майнер, который не скрывает свое присутствие. В таком случае он будет обнаружен и автоматически удален антивирусным ПО.

Обычно обнаружить троян пользователю довольно-таки сложно, ведь разработчики вирусного ПО постаралась максимально скрыть его работу. Новые майнеры способны маскировать свою деятельность:

- Отключаться во время работы пользователя с требовательными приложениями.

- Маскироваться в Диспетчере задач под другие приложения.

- Работать только во время «простоя» ПК.

Ваш компьютер может быть заражен, а вы даже и не заметите этого. Все зависит лишь от изобретательности хакеров. Постараемся максимально подробно рассказать, как выявить вредоносное ПО.

Важно! Будьте осторожны при удалении какого-либо файла, особенно если не уверены в его назначении. Все действия вы делаете на свой страх и риск!

Через Диспетчер задач

Немного коснемся интернет-майнинга. Есть сайты, которые с помощью специального скрипта получают доступ к производительности вашего ПК. Хакер, обойдя защиту интернет-ресурса, загружает туда свой вредоносный код, который майнит криптовалюты в момент вашего нахождения на сайте.

Понять, что вы попали на такой, очень просто, ведь при его посещении ваш компьютер начнет тормозить, а Диспетчер задач покажет сильную нагрузку на «железо». Достаточно просто покинуть сайт для прекращения процесса майнинга.

Для обнаружения вредоносного ПО в системе:

Через AnVir Task Manager

Обнаружить скрытый вирус поможет мультифункциональный диспетчер процессов AnVir.

- Скачайте и установите утилиту.

- Запустите ее и просмотрите запущенные процессы.

- При возникновении подозрений, наведите курсором на приложение для отображения информации о нем.

Обратите внимание! Некоторые трояны маскируются под системное приложение, но детали подделывать не умеют.

- После чего ПКМ → «Детальная информация» → «Производительность».

- Выбрав «1 день», просмотрите нагрузку на ПК в течении этого времени.

- Если процесс сильно нагружал систему — наведите курсором на него → запишите название и путь.

- Кликните по процессу ПКМ → «Завершить процесс».

- В поиске Windows вбейте «regedit» → зайдите в реестр.

- «Правка» → «Найти».

- Введите название файла → удалите все совпадения.

Важно! Если вы не уверены в том, что файл можно удалять — напишите нам в комментариях, постараемся помочь.

- Просканируйте систему антивирусом (для примера использован стандартный антивирус, который находится в «Пуск» → «Параметры» → «Обновление и безопасность» → «Защитник Windows»).

- В случае обнаружения угроз, подтвердите их удаление.

- Перезагрузите ПК.

Скрытые вирусы-майнеры: как обнаружить и что делать | Готовые компьютеры | Блог

Криптовалютная лихорадка стала настоящей проблемой для пользователей компьютеров. Во-первых, майнинг истощил рынок видеокарт, игровых приставок и даже некоторых компонентов для сборки автомобилей. Во-вторых, компьютеры теперь страдают из-за нового типа атак — криптовалюта добывается не только на специальных фермах, но и на системах обычных пользователей. За эту эпидемию отвечают вирусы-майнеры, которые сильно бьют по производительности компьютера. Но их легко обнаружить и устранить, если знать несколько хитростей — об этом далее.

Вопросы со стабильностью операционной системы и скоростью работы компьютера решаются одним махом — если зависает и тупит, то переустанавливаем Windows, и большинство проблем как рукой снимет. После полного форматирования и установки системы «с нуля» компьютер быстрее отзывается на команды пользователя, хотя эффект чистой системы длится совсем недолго. Уже через несколько дней рабочий стол покроется десятками ярлыков и папок, а системный реестр пустыми ссылками на удаленные программы.

Еще через некоторое время компьютер «вспомнит», что такое переполненный накопитель, нехватка оперативной памяти и десятки ненужных программ в автозапуске. В том числе, вредоносных, которые не просто занимают место в системе, но также активно используют его аппаратные ресурсы в корыстных целях. Это не только классические вирусные программы, которые ориентированы на корпоративный сегмент, но и современные вирусы-майнеры, которые могут положить на лопатки даже самую продвинутую игровую сборку.

Что такое вирус

Компьютерный вирус называется так, потому что действует подобно природному вирусу — например, такому как грипп. Зараженные частицы попадают в электронный организм под разными предлогами — это могут быть файлы, которые маскируются под важные библиотеки, пролезают в загрузочный сектор системы и рулят работой компьютера на низком уровне.

К вирусам также относятся вредоносные программы, которые пытаются быть похожими на «полезные» проекты, встраиваются в код программного обеспечения и начинают работать только после того, как пользователь установит программу-носитель и предоставит ей полные права на управление компьютером. Такие вирусы называют троянскими конями — в честь одноименного «подарка» враждующих с Троей ахейцев.

Вирусы-майнеры

К троянскому сорту компьютерных вирусов также относятся и майнеры. В отличие от классических троянов, новые зловреды рассчитаны на распространение среди систем частных пользователей — им не нужна информация, пароли и данные кредитных карт. Эти вирусы интересуются только аппаратными возможностями компьютера — они майнят криптовалюту. Такие «вирусы» можно разделить на две группы.

Классический майнер

Это готовый архив с программой, который может распространяться как отдельно, так и в комплекте с любой другой программой. Как правило, эти зловреды устанавливаются в фоновом режиме и автоматически запускаются во время загрузки компьютера. Конечно, вирусами их называют только по привычке — на самом деле это обычная программа-майнер, которую используют обладатели майнинговых ферм для добычи монет. Хакеры лишь немного модифицируют «обвязку» программы, чтобы она могла разворачиваться и активироваться в системе самостоятельно.

Единственное различие между «вирусом» и собственным майнером остается в прописанных данных для получения прибыли — обычная программа добывает монеты на кошелек владельца фермы, а зловред переводит намайненное на кошелек хакера.

Криптоджекинг

Второй вид непрошенных гостей в системе — криптоджекинг. Вместо того чтобы загружаться в систему, майнер существует в виде скрипта, встроенного в сайт. Как только посетитель попадает на страницу, скрипт активируется, и майнер начинает добывать криптовалюту. В некоторых случаях, этот способ заменяет владельцу сайта заработок на рекламе. При этом добросовестный ресурс говорит об этом открыто и предупреждает посетителей, что вместо показа рекламных баннеров и объявлений он подключит майнер и будет использовать аппаратные возможности системы в своих интересах. Такую деятельность нельзя назвать вирусной — все происходит открыто, официально и только с разрешения владельца компьютера.

Другое дело, если сайт скрывает майнерскую деятельность и использует мощность процессора или видеокарты без предупреждения. Как правило, такие ресурсы пользуются аппаратными возможностями компьютера недобросовестно — вместо 10–20% компьютерного времени они занимают все 100%. Поймать такую «пулю» в интернете легко — как правило, это сайты с огромным количеством рекламы, а также контента типа «майнинг бесплатно и без смс».

Чем опасен майнер

Несмотря на то, что вирусы-майнеры не занимаются кражей информации и паролей, вред от них может быть куда более масштабным, чем от обычных вирусов. Для эффективной добычи криптовалюты компьютеру необходимо задействовать как можно больше мощности, поэтому «зараженный» работает одновременно на двух фронтах — например, добывает валюту на процессоре и видеокарте, а также с помощью накопителя. И даже непродолжительная работа системы в таком режиме может привести к перегреву компьютера или выходу комплектующих из строя.

Если проблема с температурным режимом покажется владельцу настольного компьютера банальной, то пользователь ноутбука может запросто получить «кирпич» после пары часов такой прожарки. Но даже если аппаратная часть мобильной системы выдержит испытание майнингом, то батарейка устройства может растаять в самый неподходящий момент.

Как найти и устранить вирус

Определить, что компьютер используется неизвестным сторонним программным обеспечением в корыстных целях можно двумя способами — на ощупь или с помощью специальных программ.

Симптомы «майнера» легко распознать по поведению системы — если обычные вирусы могут тихо существовать в дальнем углу винчестера, то вирус-майнер «чувствуется» сразу после того, как попадет на диск и активируется.

Признаки:

- сильный нагрев компьютера,

- повышенный шум охлаждения

- медленная работа системы из-за полной загрузки всех ядер процессора и видеокарты.

Все то же самое можно испытать, если запустить на компьютере требовательную игру или задачу на рендеринг 3D-сцены в высоком разрешении, а затем попытаться стримить видео на YouTube.

Раньше вирусы-майнеры можно было легко вычислить по «левому» процессу в диспетчере задач, а также по зашкаливающему графику загрузки ядер или памяти видеокарты.

Актуальные версии майнеров стали намного умнее, поэтому даже опытный мастер не сможет определить, какая программа нагружает сборку и где ее найти. Например, стандартный способ «посмотри в диспетчере задач» больше не работает — вирусы знают свои слабые места и тщательно их скрывают. К тому времени, как пользователь растянет пальцы на сочетание клавиш Ctrl-Alt-Del, майнер благополучно отключится и станет дожидаться следующего удобного случая для активации.

Единственное место, где майнер может наследить во время работы — это температура комплектующих. Температурные датчики и нагретые поверхности имеет высокую инерционность, поэтому в течение нескольких минут после отключения вируса компьютер будет показывать температуру выше той, которая должна быть во время спокойной работы системы.

Вирусы умело скрываются от сторонних программ и системных мониторов, поэтому использовать их для поиска майнеров также не имеет смысла. Лучше предоставить это дело специализированному софту — например, антивирусу.

Защитники компьютерного здоровья

Для поиска и удаления угроз на домашнем компьютере подойдет любой популярный антивирус. Например, ESET NOD32 Internet Security — комплексное решение для защиты системы. В этом наборе есть не только антивирус, но и фаервол, который закрывает доступ к системе извне, а также запрещает неизвестным процессам обращаться к интернету без разрешения пользователя. Это значит, что майнер априори не сможет майнить только потому, что ему запретили общаться с сетью. То же самое можно сказать о решениях от Лаборатории Касперского, а также о немецком софте Avira и даже об отечественном Dr.Web.

Проблема в том, что встроенный в Windows антивирус обладает лишь частью тех умений, которые есть у платного софта. Таких уязвимых систем в мире достаточно много — пользователи гонятся за каждым процентом мощности сборки и пренебрегают безопасностью в пользу стабильности геймплея. В свою очередь, вирусы знают, как обойти стоковые препятствия Windows, поэтому вероятность подхватить зловред стремится к максимуму — и для таких юзеров тоже есть оптимальный выход.

Dr.Web CureIt

Это программа-отщепенец от отечественного антивирусного ПО, которое умеет находить то, чего не видят даже самые навороченные антивирусы. При этом софт распространяется бесплатно — то, что нужно домашнему компьютеру с майнером на борту.

Чтобы воспользоваться программой, необходимо загрузить исполняемый файл с официального сайта и запустить.

Запускаем программу, соглашаемся с условиями и нажимаем «Продолжить»:

После чего утилита предоставит выбор — работать в автоматическом режиме или выбрать места поиска вручную:

Если выбрать ручной режим, то в следующем пункте программа предложит настроить метод поиска зараженных файлов — здесь можно точечно натравить антивирус на необходимые части системы:

Если пользователь не знает, что это за пункты, и где засел вирус, то можно доверить проверку встроенной автоматике:

Нажимаем «Начать проверку» и ждем окончания работы антивируса:

Продолжительность в режиме поиска вирусов зависит от количества файлов на дисках, а также от скорости дисковой подсистемы. Впрочем, если в системе затаились хакерские поделки, то антивирус оповестит о них в первую очередь — так устроены фирменные алгоритмы ПО.

Защита браузера

Несмотря на широкие возможности антивирусов, майнеры, встроенные в сайт, не блокируются этими программами и этим причиняют еще больше неудобств пользователю. Но и на такой тип компьютерных «гадов» находится управа.

Некоторые пользователи поступают опрометчиво — они блокируют работу JavaScript в настройках браузера. Пожалуй, это самый действенный метод обойти майнеров стороной, но есть и нюансы. Без поддержки скриптов браузер не сможет загрузить некоторые сайты или определенный контент — например, популярный ресурс Pinterest и ему подобные, которые используют для работы скрипты Java.

Для гибкого управления работой скриптов на сайтах можно использовать специальные браузерные расширения. Например, расширение для блокировки рекламы типа AdBlock — оно умеет блокировать не только рекламные блоки и объявления, но также умеет настраивать пользовательские правила фильтрации. Например, запретить работу определенного скрипта на всех сайтах.

Ссылки на скрипты-майнеры в HTML уже давно известны, поэтому заблокировать исполнение такого зловреда не составляет труда. Для этого нужно указать блокировщику путь к скрипту и сохранить новый фильтр. Естественно, «рынок» майнеров развивается, и одним «легендарным» Hive хакеры уже не обходятся. Поэтому, чтобы не гоняться за ссылками для блокировки остальных новых и малоизвестных зловредов, придется использовать что-то более универсальное.

Например, установить готовое расширение-антимайнер.

Переходим в магазин расширений Google Chrome или того браузера, который используется как основной, и вводим поисковой запрос «антимайнер»:

Вуаля — компьютер защищен со всех фронтов. Расширение постоянно обновляется и знает о майнерах больше, чем можно представить. Если же майнер проберется на диск, там его встретит антивирус. А пользователь теперь знает, что шумный и горячий компьютер — это не только повод продуть системник от пыли, но также проверить систему на вирусы.

Скрытый майнинг криптовалют: как проверить свой компьютер на криптоджекинг