Как удалить биткоин-майнер (bitcoin miner) вирус

Пользуясь компьютером, могут возникать проблемы из-за неисправностей в работе самого ПК или же, в итоге которых в ваш компьютер могут проникнуть вирусы. Которые будут препятствовать нормальной работе и мешать процессу в общем. В данной статье мы поговорим об одном из самых опасных вирусов – bitcoin miner (вирус майнер) и как его удалить.

Безопасность компьютера – вопрос нелегкий. Очень мало пользователей ПК знают, каким образом лучше его обезопасить, чтобы не столкнуться с проблемами. Возможно, проникновение вирусов и на те ПК, где уже стоит antivirus. Это может быть связано с тем, что он установлен неверно или неправильно настроен после установки.

Ещё одной причиной проникновения вируса на компьютер, где уже есть antivirus – это лояльность и маленький диапазон анализа. Большинство современных антивирусов работают очень неглубоко, замечая сбои только на поверхности. С помощью таких программ невозможно провести анализ всех скрытых мест компьютера и заметить действительно, опасные и вредоносные трояны.

Большинство современных вирусов имеют единые корни и подобную структуру. Отвечая на вопрос, что такое майнер, стоит сказать – это вирус из категории трояна, которые считаются наиболее вредоносными. Его алгоритм действий при проникновении в компьютер, следующий:

- Он проникает в операционную систему;

- Заполняет пространство процессора, в итоге он перестаёт так быстро и бесперебойно функционировать;

- Сами разработчики майнера, получают доступ ко всем данным пользователя и извлекают из этого, хорошую выгоду. Допустим, они могут получить данные от денежных сервисов и самостоятельно ими распоряжаться, без вашего ведома.

Помимо этого, до тех пор, пока вирус будет сидеть в вашем компьютере – его работа будет полностью контролироваться разработчиками. Они могут разрушать операционную систему, что приведёт к медлительности любых процессов. А также похищать файлы, кажущиеся интересными. Ну и будут иметь доступ в любой сервис, которым воспользуетесь. Как же найти вирус майнер на компьютере и как правильно с ним бороться – разберём чуть позже.

А также похищать файлы, кажущиеся интересными. Ну и будут иметь доступ в любой сервис, которым воспользуетесь. Как же найти вирус майнер на компьютере и как правильно с ним бороться – разберём чуть позже.

Что такое вирус-майнер?

Большинство рядовых пользователей не знают, что за процесс называется майнингом, и поэтому не осознают, в чем опасность хакерских программ.

Теневой майнинг, говоря простым языком – это решение математических задач с помощью чужого процессора или видеокарты.

Скрытый майнинг проводится на любых устройствах, имеющих процессор:

- На смартфонах и планшетах, причем чаще всего от вируса-майнера страдает Андроид.

- На стационарных компьютерах и ноутбуках, наиболее уязвима операционная система Windows.

Пока ничего не подозревающий владелец техники занимается своими делами, работает с документами, смотрит фильм или играет в игру, или зашел на кошелек, злоумышленник получает криптовалюту за те уравнения, которые решил процессор.

Вирус самостоятельно передается от одного владельца к другому, и может заражать домашние и офисные компьютерные сети. Особенно много криптовалюты он приносит хакерам, когда попадает в банковскую систему или в научно-исследовательский центр, где стоит много мощных и круглосуточно работающих компьютеров.

Последствия заражения майнером

Майнинг требует больших затрат мощности компьютера(блок питания для майнинга) или смартфона, то есть дает на технику сильную нагрузку. Вирус вызывает следующие последствия:

- Быстрый износ деталей. Особенно сильно это сказывается на процессорах.

- Перегрев. Повышение температуры приводит к замедлению и ухудшению работы устройства, компьютер или смартфон начинают тормозить, зависать, либо постоянно перезагружаться. В последнем случае хакеры, конечно, не получат свои деньги, но и человек не сможет нормально использовать технику.

- Поломка. Если смартфон или ПК имеют некачественные детали, то предельная нагрузка может вызвать перегорание контактов.

В специализированных майнинг-фермах и центрах большое внимание уделяется охлаждению вычислительной техники. Там есть качественная и бесперебойная подача тока, предохранители от скачков напряжения в сети. Майнеры стараются оптимально рассчитать нагрузку, чтобы АСИКи и видеокарты приносили прибыль, но при этом сохраняли работоспособность в течение длительного времени.

Хакеры же не щадят чужое оборудование и стараются выжать из него максимум. У домашних компьютеров и смартфонов нет качественной системы охлаждения, да она им и не нужна при обычном использовании. Владельцы обычно не следят за температурой процессора, и система не может себя охладить самостоятельно, в результате чего рано или поздно техника выходит из строя.

Вследствие работы вируса владельца компьютера ждет увеличение расходов на электроэнергию. Это в большей степени актуально для домашних сетей из двух и более вычислительных машин.

Виды вирусов-майнеров

Есть 2 разновидности вредоносного ПО, занимающегося майнингом.

|

Вид |

Активность |

Что представляет собой |

|

Браузерные, онлайн |

Работают в тот момент, когда открыта вкладка браузера. |

Скрипт, прописанный в коде веб-страницы. |

|

Десктопные или мобильные |

Работают, когда компьютер подключен к интернету, при этом не важно, находится человек онлайн или нет. |

Код, находящийся в файле в одной из системных папок компьютера. Начинает выполняться при включении в сеть, при отсутствии интернета не может заниматься майнингом. |

Браузерные вирусы представляют меньшую опасность, чем десктопные, поскольку вредоносный код не сохраняется на компьютер. Скрипт-майнер не так сильно перегружает процессор, но если человек посещает зараженный сайт регулярно, то вычислительная техника все равно получает ущерб.

Самая редкая разновидность вирусов – это мобильные, потому что у смартфонов не настолько мощный процессор, как у компьютера. Злоумышленникам заниматься майнингом через телефон менее выгодно.

Вирусы-вымогатели, которые похищают личные файлы пользователей, зашифровывают информацию и требуют за нее выкуп в криптовалюте, не относятся к майнерам.

Названия вирусов-майнеров не особенно часто упоминаются в прессе, потому что обнаружить и дифференцировать такое ПО непросто. Вот 3 известных семейства вирусов:

|

Имя семейства |

Особенности |

|

|

Включает в себя более 10-ти видов вредоносного ПО. |

|

VnIgp Miner |

Удачно скрывается от антивирусов. |

|

Bad Miner |

Быстро выводит из строя вычислительные машины, дает мощную нагрузку на процессор. |

|

Bitcoin Miner |

Предпочитает добывать только биткоины. Инфекция обнаружена лабораторией Касперского, вирус биткоин майнер нагружает процессор до 95% от максимальной производительности. |

Хакеры постоянно совершенствуют свой код, создают новые решения.

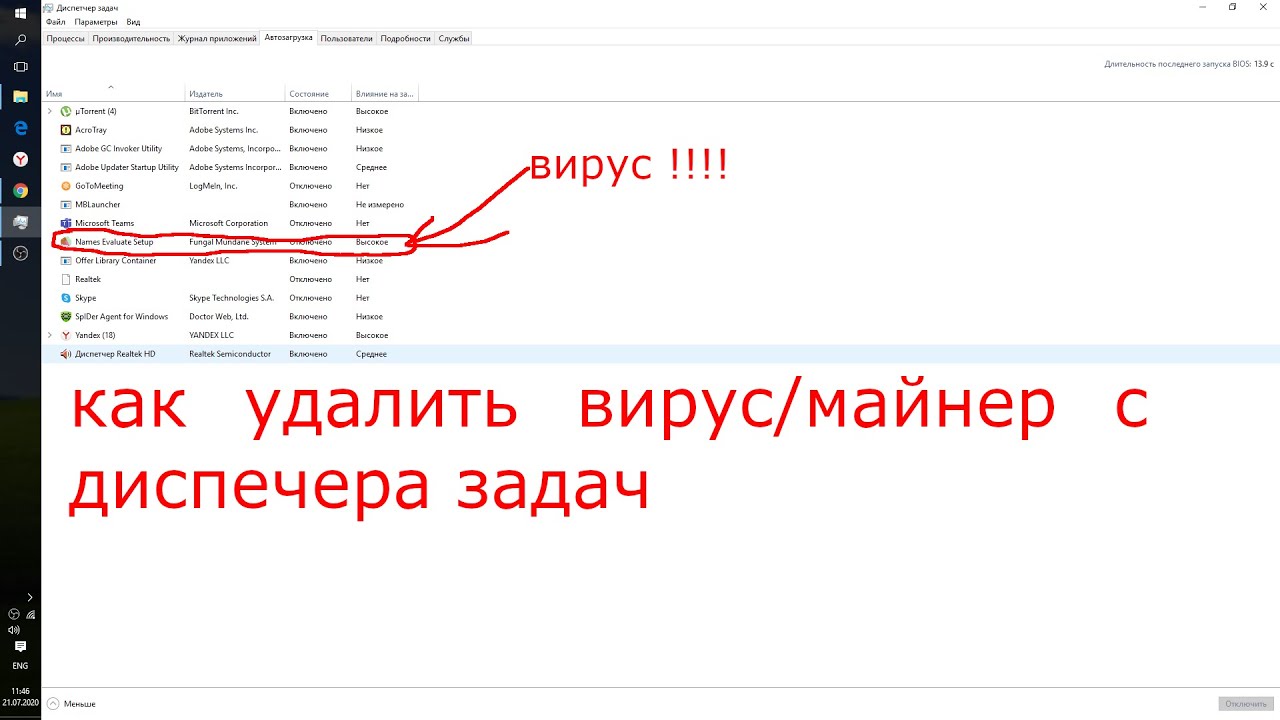

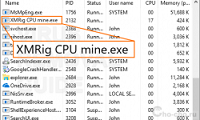

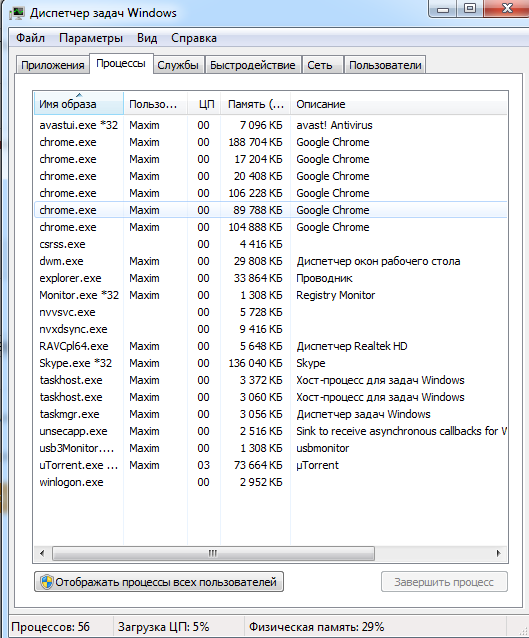

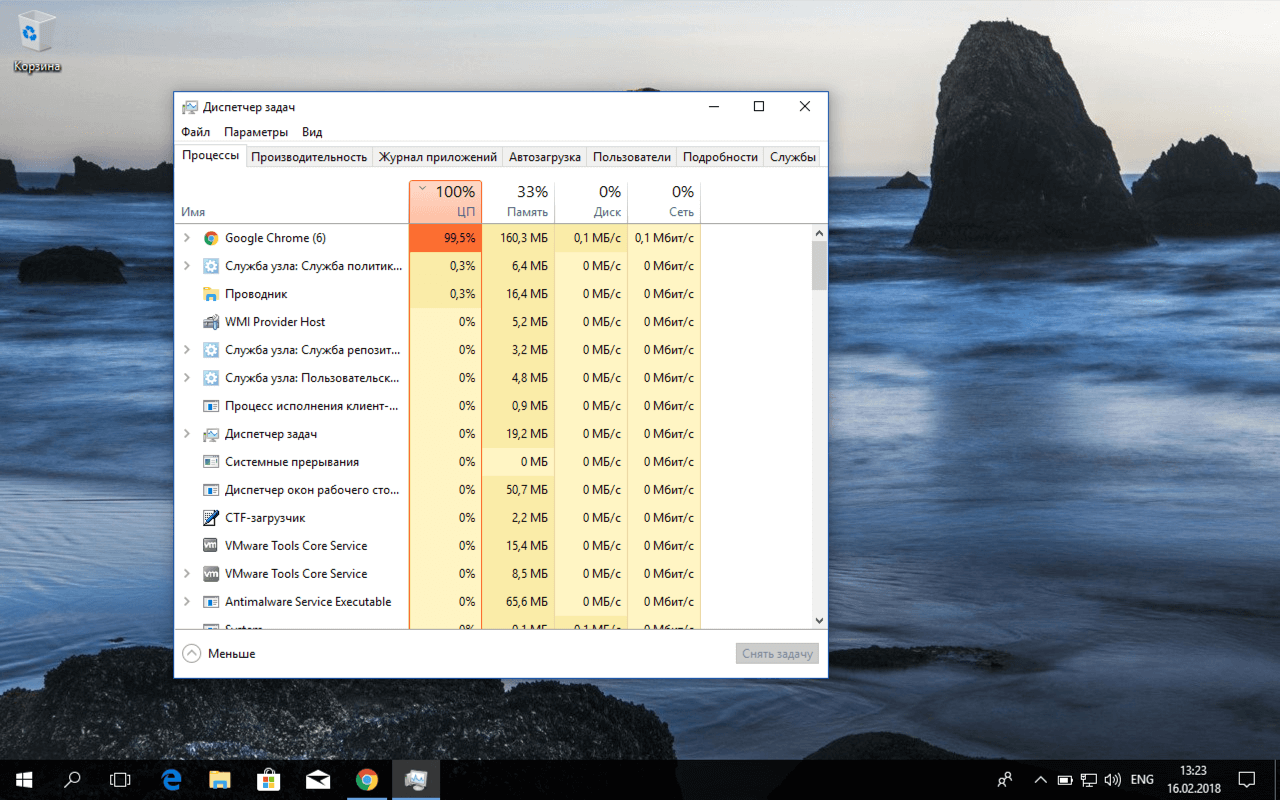

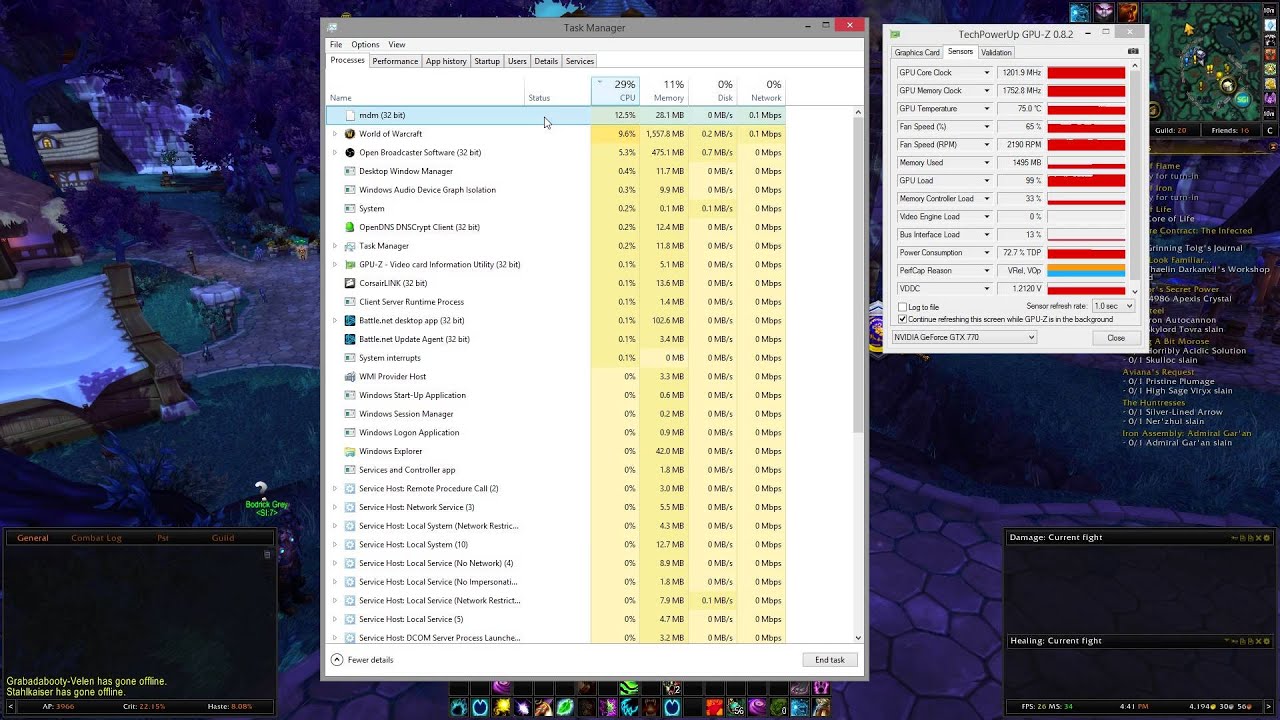

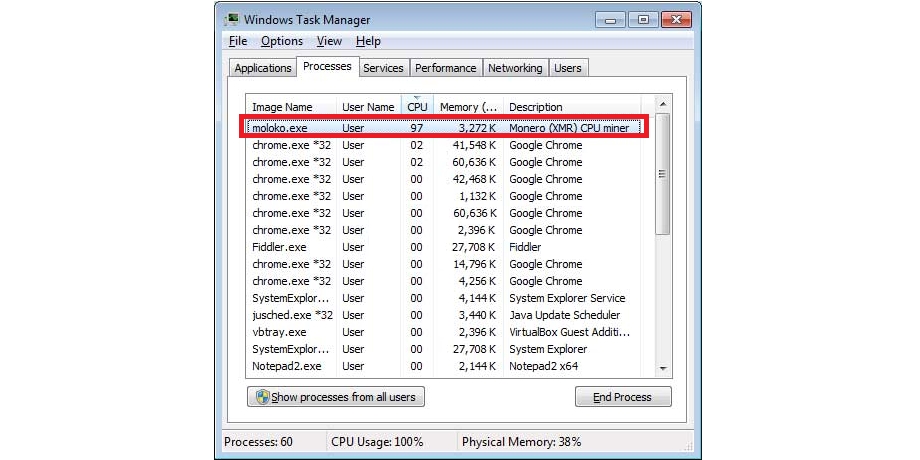

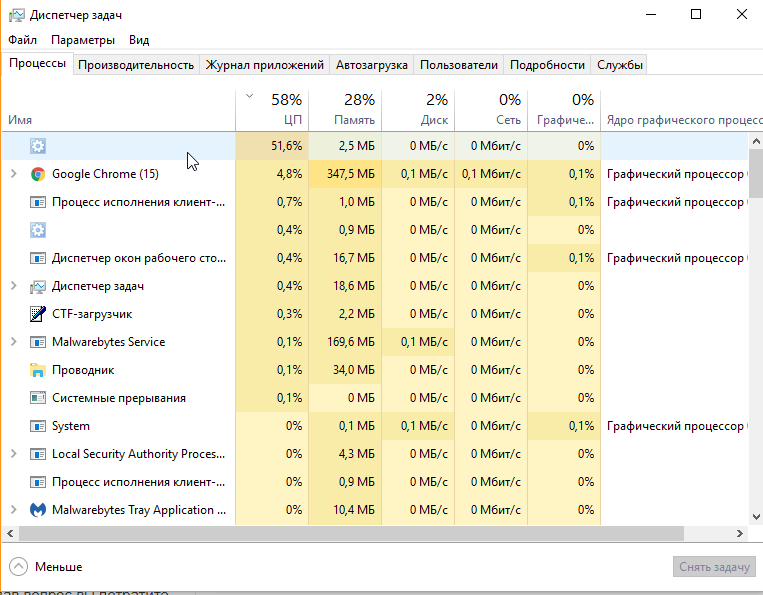

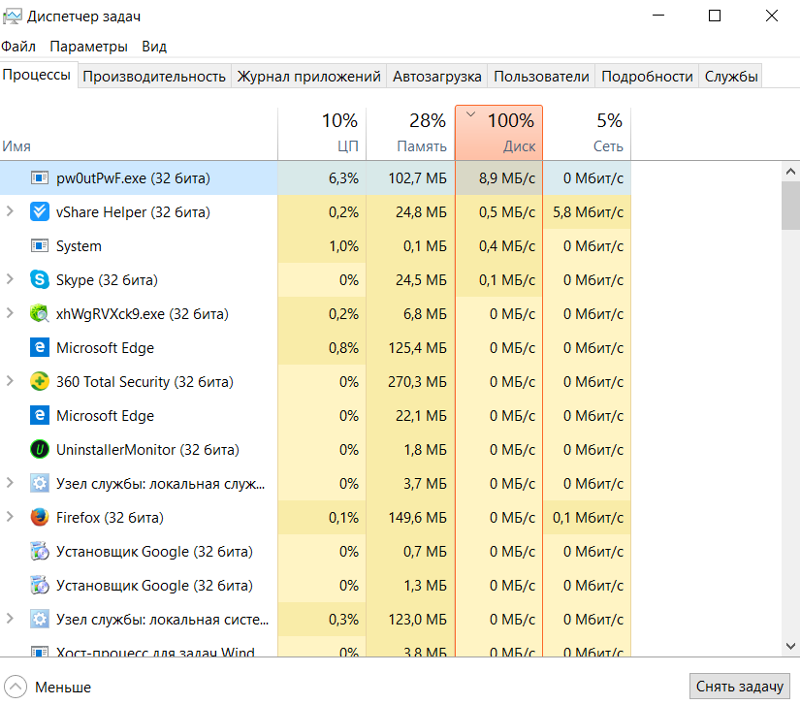

Например, до 2017 года можно было обнаруживать майнеры с помощью Диспетчера задач. Это панель, показывающая нагрузку на процессор, чтобы ее вызвать в Windows, нужно нажать на клавиатуре Ctrl+Alt+Del и выбрать из списка «Показать диспетчер задач», также нужно узнать как узнать хэшрейт видеокарты.

Современные десктопные вирусы научились моментально прекращать майнинг при запуске Диспетчера, чтобы их не смогли заметить по возросшей нагрузке на процессор. Браузерные скрипты так еще не делают, и если какая-то вкладка, в которой не загружается длинное видео в Full HD качестве, дает более 30% нагрузки на ЦП, то это сигнализирует о трояне.

Как майнеру удаётся прятаться

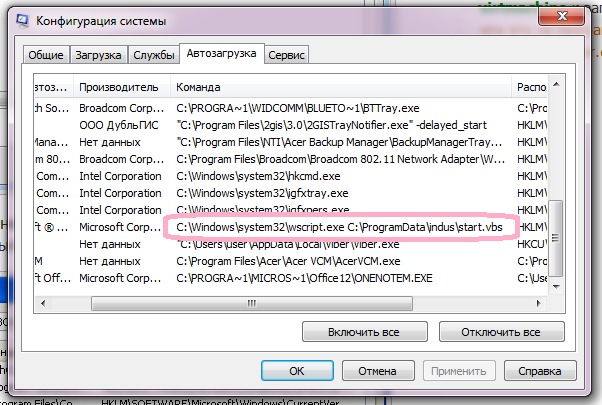

Обычно за работу майнера на вашем ПК отвечает отдельный сервис, который позволяет прятать и маскировать угрозу. Именно такой спутник контролирует автозапуск и поведение вируса, делая его незаметным для вас.

К примеру, данный сервис может приостанавливать работу майнера при запуске каких-то тяжёлых шутеров. Это позволяет освободить ресурсы компьютера и отдать их игре, чтобы пользователь не почувствовал тормозов и проседания частоты кадров. По закрытию шутера вирус вновь возьмётся за работу.

Этот же сервис сопровождения способен отследить запуск программ мониторинга активности системы, чтобы быстро отключить майнер, выгрузив его из списка запущенных процессов. Однако особенно опасные вирусы и вовсе могут попытаться отключить средства сканирования на вашем компьютере, исключив обнаружение.

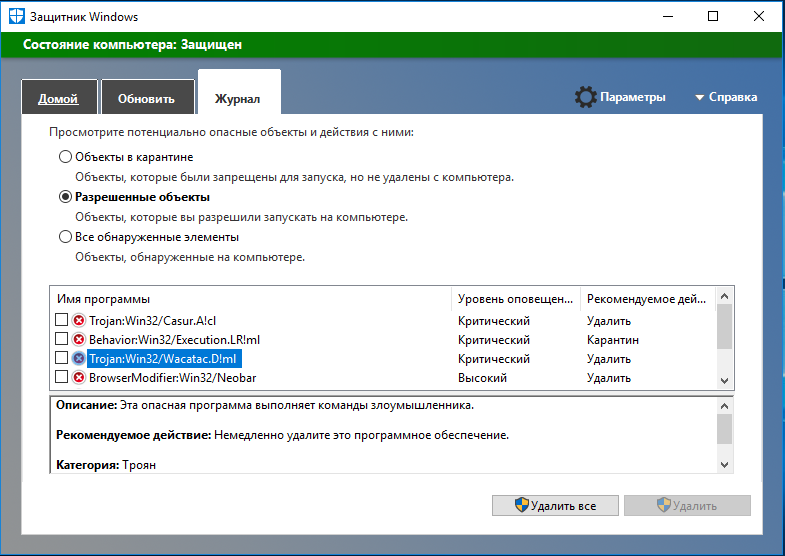

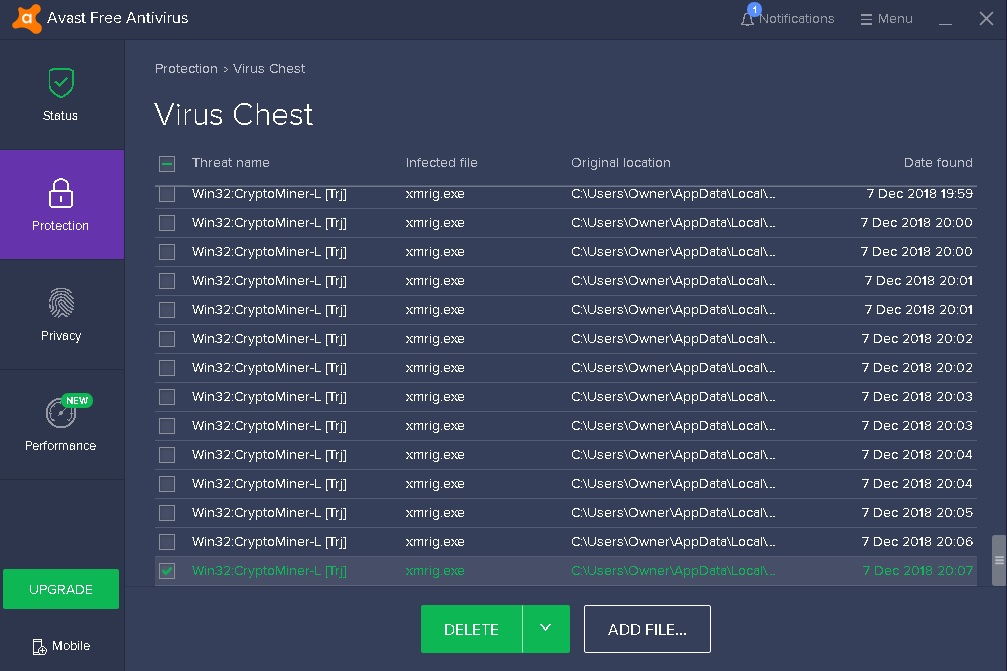

Как обнаружить скрытый майнер

Если вы стали замечать, что компьютер стал изрядно тормозить и греться, в первую очередь стоит запустить проверку антивирусом со свежими базами. В случае с простыми майнерами проблем быть не должно. Угроза будет обнаружена и устранена. С хорошо скрывающими своё присутствие вирусами придётся повозиться.

В случае с простыми майнерами проблем быть не должно. Угроза будет обнаружена и устранена. С хорошо скрывающими своё присутствие вирусами придётся повозиться.

Отследить скрытые майнеры позволит систематический мониторинг «Диспетчера задач», который на Windows можно открыть при помощи комбинации клавиш Ctrl + Alt + Del или Ctrl + Shift + Esc. В течение 10–15 минут вам нужно просто понаблюдать за активными процессами при полном бездействии. Закройте все программы и даже не шевелите мышкой.

Если при таком сценарии какой-то из активных или же внезапно появившихся процессов продолжает нагружать «железо» — это верный повод задуматься. Происхождение такого процесса можно проверить с помощью вкладки «Подробности» или через поиск в интернете.

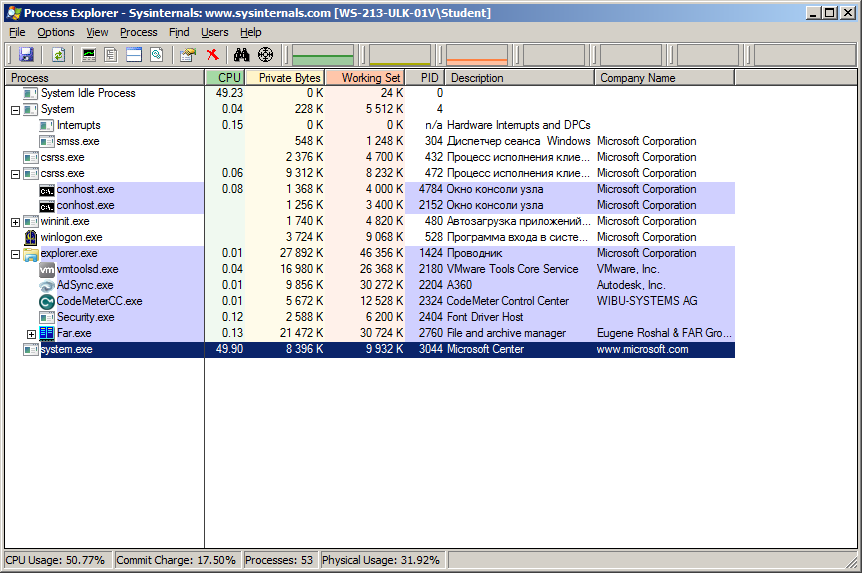

Многие скрытые майнеры, использующие в основном видеокарту ПК, могут не нагружать центральный процессор, а значит, и в «Диспетчере задач» на старых версиях Windows они не засветятся. Именно поэтому лучше оценивать нагрузку на «железо» с помощью специализированных утилит, таких как AnVir Task Manager или Process Explorer. Они покажут куда больше стандартного инструмента Windows.

Они покажут куда больше стандартного инструмента Windows.

Некоторые майнеры способны самостоятельно отключать «Диспетчер задач» через несколько минут после его запуска — это тоже признак потенциальной угрозы.

Отдельно стоит выделить ситуацию, когда «Диспетчер задач» демонстрирует чрезмерную нагрузку на процессор со стороны браузера. Это вполне может быть результатом воздействия веб-майнера, функционирующего через определённый веб-сайт.

Как удалить биткоин вирус майнер с компьютера?

Разобравшись, чем опасен вирус майнер и как обнаружить проблему, следует переходить к её решению. И первое, о чём необходимо позаботится владельцу ПК – сохранение необходимых ему сведений и файлов. Для этого их следует заранее перекинуть на флэш-карту или, если их объём слишком большой, на внешний жёсткий диск. Если позволяет скорость выхода в интернет, можно воспользоваться и облачными сервисами.

Далее следует найти и установить антивирус и начать сканирование компьютера.

Обычно качественные современные программы без проблем выявляют опасные файлы и удаляют их.

Правда, в некоторых случаях это серьёзно влияет на работу отдельных приложений, но безопасность системы и личной информации намного важнее. Да и наиболее полезные компоненты должны были перенестись на отдельный носитель.

Но, перекидывая их позднее обратно, стоит тщательно проверять сохранённые файлы на наличие угроз. Только так можно избежать повторного заражения.

Вирус биткоин майнер: как лечить?

Если все предпринятые попытки лечить компьютер современным антивирусом оказались бесполезными, стоит воспользоваться одним из четырёх оставшихся способов борьбы с трудностями:

- доверить технику профессионалу;

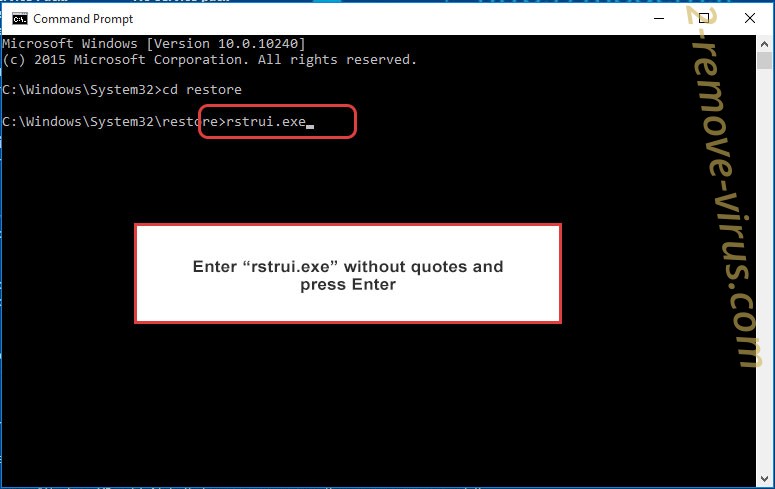

- воспользоваться восстановлением системы;

- переустановить операционную систему;

- найти и удалить троян вручную.

Первый вариант практически гарантирует положительный результат, но требует затрат и иногда оказывается крайне неудобным.

Второй подход допустим лишь в тех случаях, когда пользователи своевременно позаботились о создании точек восстановления. Если их нет, откатить последние изменения не удастся.

Третий способ приведёт к потере всей несохранённой информации и потребует не только установки операционной системы, но и всех дополнительных программ, которыми пользовался владелец ПК.

А последний метод подходит только опытным пользователям. Он требует знания точного названия вредоносного файла и умения включать компьютер в безопасном режиме. Единого способа подобного включения не существует, поскольку он зависит от фирмы – производителя техники.

Дополнительным минусом этого подхода станет время, которое будет потрачено на поиск всех опасных файлов.

Заключение

Криптовалюты сейчас торгуются на достаточно высоком уровне, поэтому в ближайшее время можно ожидать появления более совершенных образцов вредоносных программ. Увы, беспечность пользователей играет на руку злоумышленникам. Поэтому, не стоит пренебрегать регулярными обновлениями Windows, и обязательно используйте хороший антивирус. Для мобильных устройств также стоит внимательно изучать приложения и отзывы по ним, прежде, чем устанавливать на смартфон.

Поэтому, не стоит пренебрегать регулярными обновлениями Windows, и обязательно используйте хороший антивирус. Для мобильных устройств также стоит внимательно изучать приложения и отзывы по ним, прежде, чем устанавливать на смартфон.

Как удалить вредоносные программы семейства Trojan-Ransom.Win32.Xorist

Возможно, текстовый файл будет на английском языке:

doc, xls, docx, xlsx, db, mp3, waw, jpg, jpeg, txt, rtf, pdf, rar, zip, psd, msi, tif, wma, lnk, gif, bmp, ppt, pptx, docm, xlsm, pps, ppsx, ppd, tiff, eps, png, ace, djvu, xml, cdr, max, wmv, avi, wav, mp4, pdd, html, css, php, aac, ac3, amf, amr, mid, midi, mmf, mod, mp1, mpa, mpga, mpu, nrt, oga, ogg, pbf, ra, ram, raw, saf, val, wave, wow, wpk, 3g2, 3gp, 3gp2, 3mm, amx, avs, bik, bin, dir, divx, dvx, evo, flv, qtq, tch, rts, rum, rv, scn, srt, stx, svi, swf, trp, vdo, wm, wmd, wmmp, wmx, wvx, xvid, 3d, 3d4, 3df8, pbs, adi, ais, amu, arr, bmc, bmf, cag, cam, dng, ink, jif, jiff, jpc, jpf, jpw, mag, mic, mip, msp, nav, ncd, odc, odi, opf, qif, qtiq, srf, xwd, abw, act, adt, aim, ans, asc, ase, bdp, bdr, bib, boc, crd, diz, dot, dotm, dotx, dvi, dxe, mlx, err, euc, faq, fdr, fds, gthr, idx, kwd, lp2, ltr, man, mbox, msg, nfo, now, odm, oft, pwi, rng, rtx, run, ssa, text, unx, wbk, wsh, 7z, arc, ari, arj, car, cbr, cbz, gz, gzig, jgz, pak, pcv, puz, r00, r01, r02, r03, rev, sdn, sen, sfs, sfx, sh, shar, shr, sqx, tbz2, tg, tlz, vsi, wad, war, xpi, z02, z04, zap, zipx, zoo, ipa, isu, jar, js, udf, adr, ap, aro, asa, ascx, ashx, asmx, asp, aspx, asr, atom, bml, cer, cms, crt, dap, htm, moz, svr, url, wdgt, abk, bic, big, blp, bsp, cgf, chk, col, cty, dem, elf, ff, gam, grf, h4m, h5r, iwd, ldb, lgp, lvl, map, md3, mdl, mm6, mm7, mm8, nds, pbp, ppf, pwf, pxp, sad, sav, scm, scx, sdt, spr, sud, uax, umx, unr, uop, usa, usx, ut2, ut3, utc, utx, uvx, uxx, vmf, vtf, w3g, w3x, wtd, wtf, ccd, cd, cso, disk, dmg, dvd, fcd, flp, img, iso, isz, md0, md1, md2, mdf, mds, nrg, nri, vcd, vhd, snp, bkf, ade, adpb, dic, cch, ctt, dal, ddc, ddcx, dex, dif, dii, itdb, itl, kmz, lcd, lcf, mbx, mdn, odf, odp, ods, pab, pkb, pkh, pot, potx, pptm, psa, qdf, qel, rgn, rrt, rsw, rte, sdb, sdc, sds, sql, stt, t01, t03, t05, tcx, thmx, txd, txf, upoi, vmt, wks, wmdb, xl, xlc, xlr, xlsb, xltx, ltm, xlwx, mcd, cap, cc, cod, cp, cpp, cs, csi, dcp, dcu, dev, dob, dox, dpk, dpl, dpr, dsk, dsp, eql, ex, f90, fla, for, fpp, jav, java, lbi, owl, pl, plc, pli, pm, res, rnc, rsrc, so, swd, tpu, tpx, tu, tur, vc, yab, 8ba, 8bc, 8be, 8bf, 8bi8, bi8, 8bl, 8bs, 8bx, 8by, 8li, aip, amxx, ape, api, mxp, oxt, qpx, qtr, xla, xlam, xll, xlv, xpt, cfg, cwf, dbb, slt, bp2, bp3, bpl, clr, dbx, jc, potm, ppsm, prc, prt, shw, std, ver, wpl, xlm, yps, md3.

Как удалить вирус с компьютера, очистка компьютера от вирусов

В данной статье я расскажу вам как очистить ваш компьютер от вирусов с 99% гарантией, ведь не один современный антивирус не может обеспечить 100% защиту. Если не хотите долго читать или ошибиться можете посмотреть наше видео внизу.

Приступим, для того, что бы нам было проще найти и отчистить вирусы, для начала нам нужно почистить системные папки. Это разгрузит диск ц и увеличит быстродействие вашего компьютера.

Включаем рабочий стол —> нажимаем кнопку пуск —> панель управления —> вверху справа мелкие значки —> параметры папок —> вкладка вид —> опускаем бегунок вниз и убираем галочки: Скрывать защищенные системные файлы, скрывать расширение для зарегистрированных типов файлов и ставим точку напротив Показывать скрытые файлы и папки —> нажимаем применить потом ОК.

Дальше

идем мой компьютер —> диск ц(может быть и другая буква, ищем диск с

установленной папкой Windows) —> открываем папку windows, а потом

temp в ней выбираем все файлы или выделением или Ctrl+A и удаляем

совершенно все что там есть. Если напишет что файл не может быть удален

пропускаем его.

Если напишет что файл не может быть удален

пропускаем его.

Снова мой компьютер —> диск ц —> пользователи —> папка с именем вашего пользователя —> AppData —> Local —> Temp —> снова выделяем все файлы и удаляем их —> возвращаемся в папку Local опускаем в самый низ и удаляем все файлы(папки не трогаем будьте внимательны), кроме тех у которых окончание DAT, ini.

Скачиваем CCleaner

устанавливаем на русском языке(или кому на каком удобнее), запускаем

эту программу. Нажимаем на кнопку очистка(нарисован веник) —>

анализ, ждем до 100% —> нажимаем кнопку очистка. Далее нажимаем

кнопку Реестр —> поиск проблем, ждем 100% —> исправить —>

повторяем последние шаги до того пока ошибок не будет найдено. Теперь

кнопка сервис —> удаляем все ненужные программы по вашему мнению(будьте осторожны!),

удаляйте все туллбары и программы которыми вы не пользуетесь. Кнопка

автозагрузка —> можете удалить из автозагрузки все кроме антивируса.

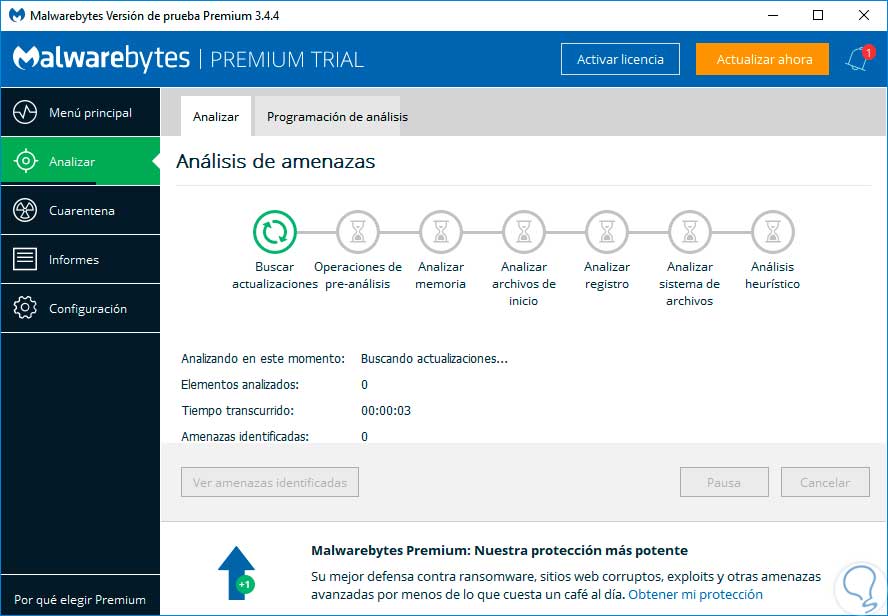

Скачиваем malwarebytes anti malware

устанавливаем программу в конце установки снимаем галочку пробный

период PRO. После первого запуска программы потребуется выполнить

обновление, дождитесь окончания обновления в открывшемся окне поставьте

точку возле надписи Полная проверка. Дождитесь окончания проверки вашего

компьютера на наличие вирусов. Если вирусы будут найдены то после

сканирования требуется выполнить их удаление. В появившемся окне с

списком вирусов отметьте галочками все и нажмите кнопку Удалить угрозы.

Программа может потребовать перезагрузку компьютера для удаления

вирусов. Выполните перезагрузку и начните проверку снова, если вирусу

будут обнаружены опять, сделайте еще несколько проверок но не больше 4.

Если после 4 проверки вирусы будут найдены, то удалить их будет не

возможно, они уже сильно интегрировались в вашу систему, проще сделать

переустановку Windows. Если у вас все таки получилось удалить все

угрозы. Для большей уверенности вы можете проверить компьютер вашим

стандартным антивирусом.

После выполнения всех этих действий в большинстве случаев ваш компьютер начнет работать быстрее, будет полностью очищен от вирусов. Еще можно увеличить производительность компьютера.

Хотим также напомнить. что мы запускаем новый проект — задай вопрос получи видео ответ, по настройке компьютеров. Ждем ваших вопросов.

| Скачать утилиту для удаления Mac Дополнительная информация о SpyHunter для Mac . Прежде чем продолжить, ознакомьтесь с SpyHunter для Mac EULA и Политикой конфиденциальности . Имейте в виду, что сканер SpyHunter для Mac полностью бесплатен. Если программа обнаружит вирус, вы также можете удалить угрозы, купив полную версию SpyHunter. Прочтите этот пост в блоге, чтобы узнать, как удалить вредоносное ПО для майнинга биткойнов из вашей компьютерной системы и как предотвратить его майнинг биткойнов на вашем ПК. Вирус майнера биткойнов Исследователи вредоносных программ обнаружили вредоносное ПО для майнинга, которое заражает компьютеры жертв, после чего запускает процесс в фоновом режиме компьютеров и интенсивно использует ресурсы вашего процессора для майнинга криптовалюты BitCoin. Плохая новость заключается в том, что он добывает криптографию за счет вашего оборудования, что может замедлить его работу и даже привести к необратимому повреждению. Что такое вирус биткойн-майнера

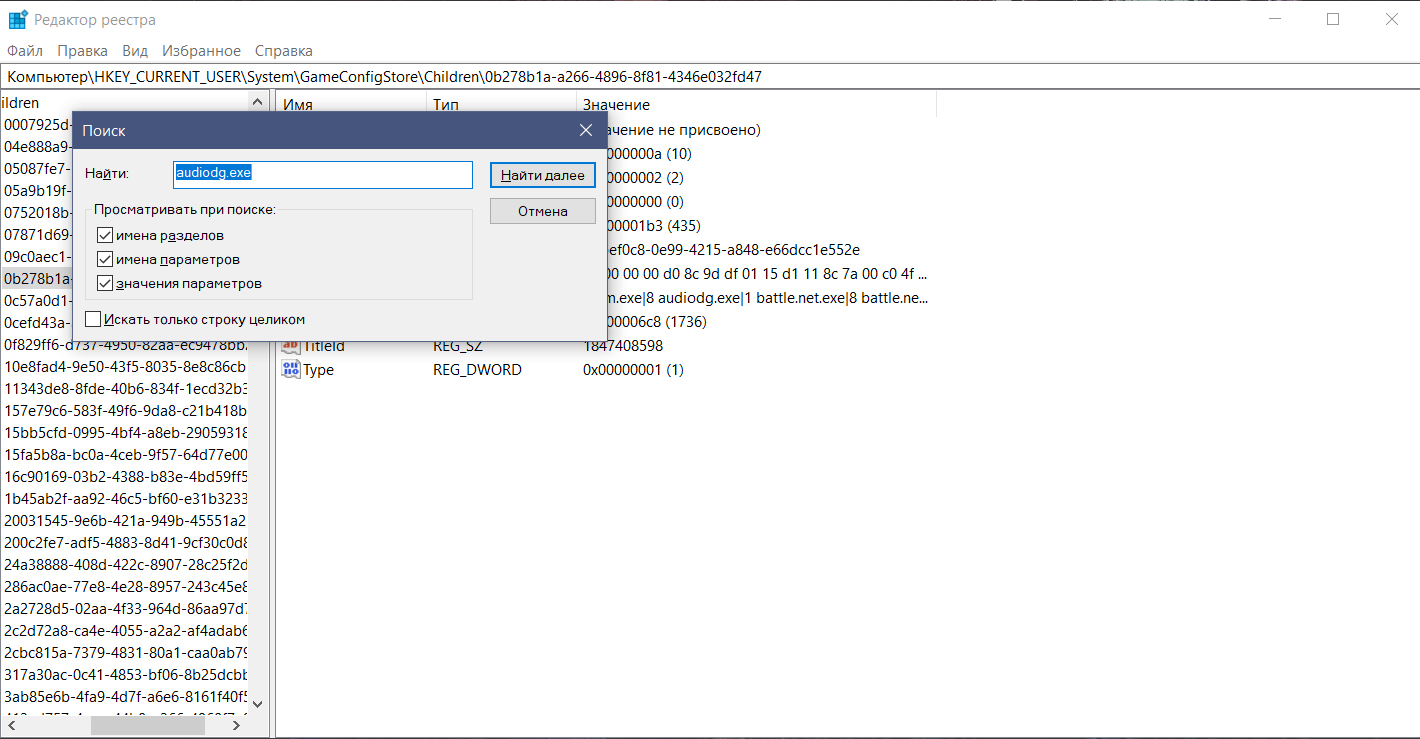

Вирус майнинга биткойнов — что он делает В век цифровых технологий троянские кони могут иметь большое значение не только для вашего компьютера, но и для вас самих. Причина, по которой трояны, такие как троян Bitcoin Miner Virus, представляют собой серьезную угрозу, заключается в том, что он имеет множество различных вредоносных функций, которые используются на вашем компьютере. Функции троянца могут различаться в зависимости от его типа, но можно с уверенностью предположить, что _ троянец может делать на вашем ПК следующее:

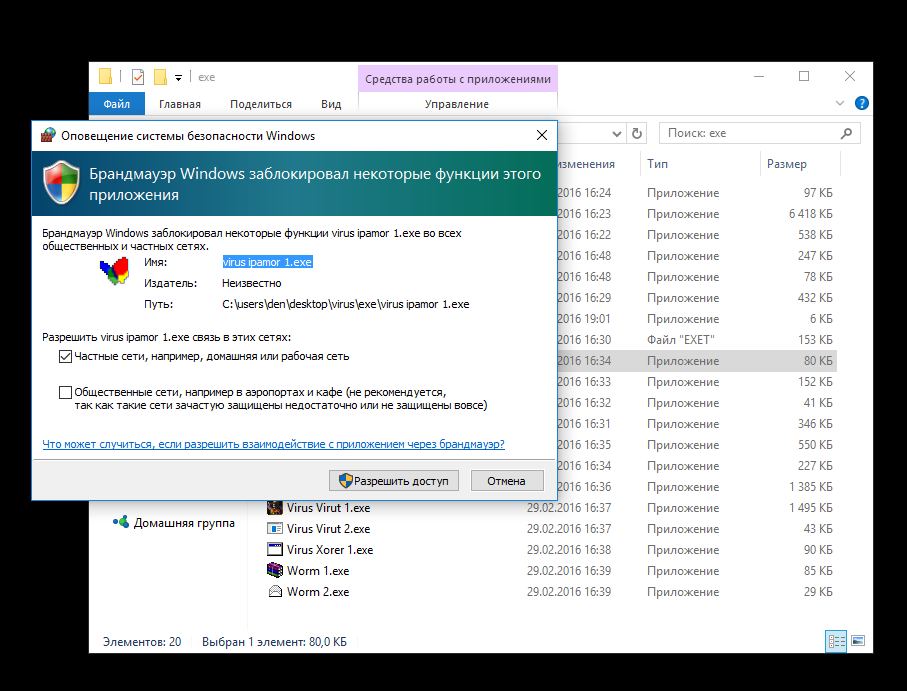

Основным методом обнаружения троянца является анализ скрытых процессов на вашем компьютере. Этого можно добиться, загрузив приложения для мониторинга процессов, такие как Process Explorer. Тем не менее, вам нужно иметь опыт в том, как обнаруживать вредоносные процессы и как удалять их, не повреждая ваш компьютер.Вот почему, по мнению экспертов по безопасности, в качестве быстрого решения следует использовать специальный инструмент для удаления троянов. Подготовка перед удалением Bitcoin Miner Virus: 1. Обязательно сделайте резервную копию ваших файлов. Шаг 1: Перезагрузите компьютер в безопасном режиме: 1) Удерживать Ключ Windows и R 2) Появится окно запуска, в нем введите «msconfig» и нажмите Введите 3) После появления окна перейдите на вкладку Boot и выберите Safe Boot Шаг 2: Вырежьте вирус Bitcoin Miner в диспетчере задач 1) Нажмите одновременно CTRL+ESC+SHIFT . 2) Найдите вкладку «Подробности» и найдите вредоносный процесс Bitcoin Miner Virus. Щелкните правой кнопкой мыши по нему и нажмите «Завершить процесс». 2) Найдите вкладку «Подробности» и найдите вредоносный процесс Bitcoin Miner Virus. Щелкните правой кнопкой мыши по нему и нажмите «Завершить процесс».Шаг 3: Удалите вредоносные реестры Bitcoin Miner Virus. Для большинства вариантов Windows: 1) Удерживайте кнопку Windows и R. В поле «Выполнить» введите «regedit» и нажмите «Enter». 2) Удерживайте клавиши CTRL+F и введите Bitcoin Miner Virus или имя файла вредоносного исполняемого файла вируса, который обычно находится в %AppData%, %Temp%, %Local%, %Roaming% или %SystemDrive %.Обычно большинство вирусов имеют тенденцию устанавливать записи со случайными именами в подразделах «Run» и «RunOnce» . 3) Вы также можете найти вредоносные файлы вируса, щелкнув правой кнопкой мыши значение и просмотрев его данные. После обнаружения вредоносных объектов реестра, некоторые из которых обычно находятся в подразделах Run и RunOnce, удалите их навсегда и перезагрузите компьютер. Вот как найти и удалить ключи для разных версий. Вот как найти и удалить ключи для разных версий.Шаг 4: Сканируйте и удаляйте все вирусные файлы, связанные с Bitcoin Miner Virus, и защитите свою систему. Если вы находитесь в безопасном режиме , загрузитесь обратно в обычный режим и выполните следующие шаги 2) Руководствуйтесь инструкциями по загрузке для каждого браузера.3) После установки SpyHunter подождите, пока программа обновит . 4) Если программа не начинает сканирование автоматически, нажмите кнопку «Начать сканирование» . 5) После того, как SpyHunter завершит сканирование вашей системы, нажмите кнопку «Далее», чтобы очистить его. 6) Как только ваш компьютер очистится, рекомендуется перезагрузить его. |

Как удалить вредоносное ПО CoinMiner в Windows 10

Лучший способ удалить вредоносное ПО CoinMiner в Windows 10 — использовать встроенное программное обеспечение безопасности, Защитник Windows. Вам просто нужно убедиться, что его определения вирусов обновлены, что вы можете легко сделать, проверив наличие обновлений Windows в настройках.

Вам просто нужно убедиться, что его определения вирусов обновлены, что вы можете легко сделать, проверив наличие обновлений Windows в настройках.

CoinMiner, также известный как Trojan:Win32/CoinMiner, — это троянский конь, который использует ресурсы вашего компьютера для майнинга цифровой валюты (биткойн, дарккоин, эфириум или майнеро) без вашего ведома.Обычно он получает доступ к вашему компьютеру, щелкая вредоносные ссылки в электронных письмах или даже онлайн-рекламу с кодом JavaScript, который автоматически запускается после загрузки в браузере.

Удалить CoinMiner из Windows 10

Этот троянец является одним из фаворитов киберпреступников, которые хотят заработать больше денег на криптовалютах. Это позволяет им добывать монеты без вложений в необходимое оборудование, так как это делается за счет ресурсов вашего компьютера.Хотя это не обязательно серьезная угроза, она все равно может повлиять на производительность вашего компьютера после заражения.

Это позволяет им добывать монеты без вложений в необходимое оборудование, так как это делается за счет ресурсов вашего компьютера.Хотя это не обязательно серьезная угроза, она все равно может повлиять на производительность вашего компьютера после заражения.

Если ваш компьютер заражен этим трояном, вы можете столкнуться с некоторыми из этих проблем.

- Высокая загрузка ЦП и/или ГП

- Перегрев компьютера

- Периодические сбои или перезапуски

- Медленное время отклика.

- Необычная сетевая активность.

Лучший способ удалить эту угрозу с компьютера, если он заражен, — использовать Защитник Windows.

Необходимое время: 1 час.

Обнаружение и удаление Trojan:Win32/CoinMiner

- Нажмите кнопку «Пуск».

Это расположено в нижней левой части экрана.

- Нажмите Настройки.

Здесь есть значок шестеренки, при нажатии на который открывается окно настроек.

- Щелкните Обновление и безопасность.

Обычно это последняя опция в окне настроек.

- Щелкните Безопасность Windows.

Находится на левой панели.

- Щелкните Защита от вирусов и угроз.

Это расположено на правой панели и открывает окно безопасности Windows.

- Щелкните Параметры сканирования.

Он находится на правой панели в разделе Текущие угрозы.

- Выберите «Полное сканирование», затем «Сканировать сейчас».

Это проверит все файлы и программы, работающие на вашем жестком диске, и обычно это занимает более часа.В случае обнаружения вируса он будет удален.

После выполнения перечисленных выше шагов вы успешно удалите вредоносное ПО CoinMiner в Windows 10.

Проблемы с компьютером? Не стесняйтесь обращаться к нам, используя эту форму. Мы постараемся помочь.

Мы постараемся помочь.

Как узнать, есть ли на вашем телефоне вирус + как его удалить

Когда вы представляете хакеров, вы, вероятно, думаете о двух вещах. Либо крупномасштабные корпоративные атаки, причиняющие миллионы убытков, либо микрофишинговые атаки, нацеленные на наиболее уязвимых интернет-пользователей.Выросший в эпоху Интернета, с якобы неразрушимыми продуктами Apple, трудно понять, какой вирус сеет хаос на вашем телефоне и извлекает ваши данные без малейшего подозрения.

Но по мере того, как цифровая эпоха перешла от настольных компьютеров к мобильным устройствам, хакеры тоже. Сегодня ваш мобильный телефон может быть так же уязвим, как и ваш ноутбук. Итак, как узнать, есть ли на вашем телефоне вирус? Следите за явными признаками неоптимальной производительности, а затем эффективно устраняйте неполадки, чтобы удалить вирус.

Могут ли телефоны заразиться вирусами?

Телефоны могут быть заражены вирусом. По мере того, как популярность смартфонов выходила за рамки компьютеров как персональных устройств, хакеры росли вместе с ними. Итак, мобильное вредоносное ПО. В то время как традиционный вирус воспроизводит себя во время работы, вирусы на мобильных устройствах нацелены на слабые места в вашей операционной системе для интеллектуального анализа данных, получения финансовой выгоды или повреждения сети.

Итак, мобильное вредоносное ПО. В то время как традиционный вирус воспроизводит себя во время работы, вирусы на мобильных устройствах нацелены на слабые места в вашей операционной системе для интеллектуального анализа данных, получения финансовой выгоды или повреждения сети.

Возможности обмена данными обычно блокируются между приложениями, но некоторые приложения были тщательно проверены на наличие предположений о неправильном обращении с данными, что делает их пользователей все более уязвимыми для таких типов атак.

8 признаков того, что в вашем телефоне есть вирус

Хотя некоторые вирусы просто ограничивают возможности вашего телефона, некоторые имеют более злонамеренные намерения по краже и удалению данных или совершению несанкционированных покупок. Часто вы не сразу распознаете вирус, так как вредоносное ПО может работать в спящем режиме при обычном использовании вашего телефона.

Некоторые неоптимальные проблемы с производительностью являются нормальным признаком износа телефона. Однако эти симптомы также могут быть признаком вредоносного вредоносного ПО. Если у вас есть проблемы с производительностью телефона, устраните неполадки, попытавшись удалить вирус.

Однако эти симптомы также могут быть признаком вредоносного вредоносного ПО. Если у вас есть проблемы с производительностью телефона, устраните неполадки, попытавшись удалить вирус.

Эти 8 признаков указывают на то, что в вашем телефоне может быть вирус:

- Чрезмерное использование данных: На скомпрометированном телефоне может быть незамеченный вирус, который работает в фоновом режиме, что может значительно увеличить общий объем данных.

- Мошеннические платежи: Некоторые виды троянских программ могут увеличить ваш счет за телефон с покупками в приложении и текстовыми платежами для премиум-аккаунтов, которые затем могут быть собраны хакерами.

- Сбой приложений: Если программное обеспечение на вашем телефоне скомпрометировано, это может привести к повторному сбою приложений.Может быть несколько причин сбоя приложений, поэтому дважды проверьте, не заполнено ли ваше хранилище и не запущено ли слишком много приложений одновременно, прежде чем предполагать худшее.

- Всплывающие окна: Хотя некоторые всплывающие окна являются обычной рекламной функцией во время просмотра веб-страниц, если ваш браузер закрыт и вы сталкиваетесь с частыми всплывающими окнами, вы можете столкнуться с рекламным ПО, типом вредоносного ПО, целью которого является сбор данных.

- Увеличенный расход заряда батареи: Если вирус, например вредоносное ПО, работает в фоновом режиме во время обычного использования сотовой связи, вы можете столкнуться с необъяснимо быстрым разрядом батареи из-за увеличения использования оперативной памяти вашего телефона.

- Нераспознаваемые приложения: Когда вы видите приложения, которые были загружены таинственным образом, они могут быть вредоносной формой вредоносного ПО. Троянские кони также могут присоединяться к законным приложениям и причинять дополнительный ущерб.

- Перегрев: Вредоносное ПО может быстро потреблять оперативную память и ЦП, что может привести к перегреву телефона.

Хотя иногда ваш телефон может перегреваться, это нормально, но эта хроническая проблема также может быть сигналом того, что происходит что-то более опасное.

Хотя иногда ваш телефон может перегреваться, это нормально, но эта хроническая проблема также может быть сигналом того, что происходит что-то более опасное. - Спам-сообщения: Распространенная форма вредоносного ПО, которое можно найти на мобильном телефоне, собирает конфиденциальные данные и пытается также заразить ваши контакты, отправляя тексты с опасными ссылками и вложениями.

Типы мобильных вирусов

Наиболее распространенными мобильными вирусами являются рекламное ПО, программы-вымогатели, программы-шпионы, трояны и черви. Хотя термин «вирус» стал широко распространенным выражением для любого вида угрозы безопасности, вирус на самом деле представляет собой особую форму вредоносного ПО — всего лишь один тип технологической угрозы.

Вирусы могут быть скрыты за законными приложениями, поддельными электронными письмами или зараженными вложениями. Хакеры продолжают оттачивать свое мастерство, чтобы проникнуть в ваше устройство неожиданными способами, чтобы избежать обнаружения.

- Рекламное ПО: Хотя некоторые всплывающие окна являются ожидаемой частью маркетинговых акций, их наплыв может быть признаком рекламного ПО. В лучшем случае это раздражение. В худшем случае он может отслеживать действия и рутировать ваше устройство для кражи данных.

- Программа-вымогатель: Впервые появившись на настольных компьютерах, программа-вымогатель шифрует личную информацию, чтобы пользователь не мог получить к ней доступ.Затем требуется выкуп за файлы, которые будут выпущены.

- Шпионское ПО: Шпионское ПО часто подключается к кажущимся законными приложениям. Затем он загружается на ваше устройство и отслеживает вашу активность, местоположение, имена пользователей и пароли. Часто вы не заметите, что это опасное программное обеспечение загружено на ваш телефон.

- Троянский конь: Троянский конь на вашем мобильном телефоне обычно появляется в виде текстового сообщения.

Оттуда они будут отправлять сообщения с премией, часто увеличивая ваш телефонный счет.Совсем недавно банковский троян проник в устройства Android и перехватил сообщения с личной финансовой информацией.

Оттуда они будут отправлять сообщения с премией, часто увеличивая ваш телефонный счет.Совсем недавно банковский троян проник в устройства Android и перехватил сообщения с личной финансовой информацией. - Червь: Еще один вирус, распространяемый текстовыми сообщениями, червю не нужно вмешательство пользователя, чтобы нанести ущерб. Его основная цель — распространиться на как можно больше устройств, чтобы хакеры могли загрузить вредоносное ПО на ваш телефон и украсть данные.

Как удалить вирус с iPhone

Хотя операционная система на iPhone, как правило, защищена, вирусы все еще могут проникать во встроенные меры безопасности, особенно на взломанных телефонах.Чтобы удалить вирус с iPhone, начните с очистки истории данных. Если проблема не устранена, восстановите телефон с помощью более старой резервной копии. Если вы все еще видите подозрительную производительность, сбросьте телефон до заводских настроек. Это стирает существующие данные и последующий вирус.

- Шаг 1. Очистите данные и историю просмотров. Выберите настройки, выберите основной браузер, нажмите очистить историю и данные веб-сайта.

- Шаг 2. Восстановите телефон до резервной версии. Выберите настройки, затем Apple ID и выберите iCloud. Выберите управление хранилищем, затем резервные копии. Выберите самую последнюю резервную копию и восстановите устройство.

- Шаг 3: Сбросьте настройки до заводских. Это должно быть последним средством. Откройте настройки, затем выберите «Общие». Оттуда вы найдете сброс и выберите «Удалить все содержимое и настройки». Ваш телефон будет сброшен до заводских настроек.

Как удалить вирус с телефона Android

Из-за открытого исходного кода устройства Android особенно уязвимы для атак вредоносных программ.Антивирусное программное обеспечение — самый безотказный способ защитить ваш Android от вирусов. Чтобы удалить вирус с Android, сначала перезагрузите устройство в безопасном режиме.

Затем откройте настройки и просмотрите недавно установленные приложения, чтобы обнаружить любую подозрительную активность. Удалите любое сомнительное программное обеспечение и включите Google Play Protect. Периодически сканируйте свое устройство на наличие угроз и управляйте ими по мере необходимости.

- Шаг 1. Очистите кеш. Выберите приложения и уведомления, затем найдите Chrome.Перейдите в его хранилище и выберите очистить кеш.

- Шаг 2. Загрузите устройство в безопасном режиме. Нажмите и удерживайте кнопку питания. Когда появится диалоговое окно, выберите перезагрузку в безопасном режиме.

- Шаг 3. Найдите подозрительное приложение. Открыть настройки. Выберите приложения. Вручную просмотрите установленные приложения, чтобы найти подозрительные загрузки. После идентификации откройте информацию о приложении и удалите его.

- Шаг 4: Включите защиту от воспроизведения.

Несмотря на то, что антивирус — это самый безопасный способ защитить Android от вредоносных программ, Play Protect — это встроенное программное обеспечение, которое можно использовать в качестве дополнительной меры защиты.Чтобы включить, выберите приложение Play Store. Откройте меню в верхнем левом углу. Включите опцию сканирования вашего устройства на наличие угроз безопасности.

Несмотря на то, что антивирус — это самый безопасный способ защитить Android от вредоносных программ, Play Protect — это встроенное программное обеспечение, которое можно использовать в качестве дополнительной меры защиты.Чтобы включить, выберите приложение Play Store. Откройте меню в верхнем левом углу. Включите опцию сканирования вашего устройства на наличие угроз безопасности.

Как защитить себя от телефонного вируса

В качестве первой линии защиты используйте антивирусное программное обеспечение для защиты телефона от вредоносных программ. Будьте осторожны при установке новых приложений. Прочтите отзывы и ознакомьтесь с условиями и положениями на предмет любых формулировок, которые могут указывать на доступ к персональным данным. Регулярно делайте резервную копию своего телефона, чтобы вы могли восстановить предыдущую версию, если вирус проникнет в ваше устройство.

- Загружайте только проверенные приложения: Избегайте сторонних магазинов приложений.

Это сводит к минимуму риск установки опасных приложений, выдающих себя за законное программное обеспечение.

Это сводит к минимуму риск установки опасных приложений, выдающих себя за законное программное обеспечение. - Использовать безопасный WiFi: Всегда использовать защищенный WiFi или VPN. Это удерживает сторонних хакеров от прерывания потока данных на ваш телефон и с него.

- Проверьте разрешения приложения: Прочтите условия перед загрузкой незнакомого приложения. Обратите внимание, что любое словоблудие, указывающее на то, что приложение может использовать личную информацию или изменять условия без предварительного уведомления.

- Установите антивирусное программное обеспечение: Антивирусное программное обеспечение — лучшая линия защиты от мобильных вредоносных программ. Регулярно запускайте программу и удаляйте все обнаруженные угрозы.

- Обновите свою ОС: Обновления операционной системы часто исправляют ошибки, обнаруженные в ее предыдущих версиях.

- Не открывать подозрительные сообщения: Вредоносное ПО может поступать в виде вложений электронной почты, текстов и ссылок.

Не переходите по незнакомым ссылкам или сообщениям, так как они могут стать воротами на фишинговые сайты.

Не переходите по незнакомым ссылкам или сообщениям, так как они могут стать воротами на фишинговые сайты. - Не делайте джейлбрейк телефона: Оставаясь рутированными, вы сможете получать необходимые обновления и исправления для вашей операционной системы, поскольку iOS ужесточает свою безопасность. Когда вы делаете джейлбрейк своего телефона, вы уязвимы для дыр, обнаруженных в предыдущих версиях, а также опасностей, которые может представлять открытый исходный код.

Некоторые вирусы на сотовых телефонах бездействуют до тех пор, пока не будут активированы, чтобы проникнуть в как можно больше пользовательских данных, прежде чем они будут обнаружены. Антивирусное программное обеспечение может защитить ваши мобильные устройства от кибератак.Будьте бдительны при загрузке нового программного обеспечения на свои устройства и узнайте о проблемах с производительностью, которые могут быть связаны с симптомами мобильного вредоносного ПО на работе.

Источники: Отчет об угрозах | ИДГ | Университет Халифы | Кембриджский университет | Гонконгский университет

BV:Miner Virus Removal

Эта страница поможет вам удалить BV:Miner Virus. Наши инструкции по удалению подходят для любой версии Windows.

Наши инструкции по удалению подходят для любой версии Windows.

В настоящее время существует слишком много версий различных вредоносных программ, и причина в том, что хакеры во всем мире постоянно пытаются придумать новые и более совершенные типы вирусов для выполнения своих незаконных задач.Неудивительно, что самым крупным и одним из самых разрушительных и проблемных видов вредоносных программ являются печально известные троянские вирусы для ПК. В написанной ниже статье будет подробно рассмотрена одна конкретная версия троянца под названием BV:Miner и ее общие характеристики.

Что делает троянов такими ужасными?

Во-первых, эти вирусы очень разнообразны и могут быть запрограммированы так, чтобы нанести вред вашей системе разными способами. Ниже мы предоставили некоторую общую информацию о множестве различных негативных последствий, которые такая инфекция может иметь для вашей машины и виртуальной конфиденциальности.Во-вторых, они могут распространяться разными способами, и вы никогда не можете быть уверены, что может быть потенциальным источником троянского коня, потому что все, что вы используете в Интернете, может быть заражено. Что еще хуже, троянские инфекции могут оставаться скрытыми внутри некоторых других приложений на вашем ПК, выполняя свою коварную работу, пока их задача не будет полностью выполнена.

Что еще хуже, троянские инфекции могут оставаться скрытыми внутри некоторых других приложений на вашем ПК, выполняя свою коварную работу, пока их задача не будет полностью выполнена.

Как такие разные вирусы могут быть членами одной и той же группы?

Эти вредоносные программы имеют много общего и способ заражения вашего компьютера, как правило, один и тот же.Независимо от источника заражения троянского коня, вредоносное ПО всегда проникает на ваш компьютер в полной скрытности и «тишине». Все, что нужно такому вирусу, — это ваше взаимодействие с зараженным компонентом, который его несет — скомпрометированным вложением спама, установщиком пиратской программы, зараженным торрент-файлом или чем-то еще, на самом деле.

Где и как можно встретить BV:Miner (или любой другой подобный вирус):

Как ни крути, но факты говорят о том, что трояны могут быть внутри почти всего, что можно найти в Интернете.Никогда не знаешь, где может таиться опасность. Несмотря на это, нам удалось сформировать список наиболее вероятных источников троянов:

Несмотря на это, нам удалось сформировать список наиболее вероятных источников троянов:

- Не доверять ни спаму, ни подозрительным письмам: Вы, наверное, знаете, что трояны могут быть найдены в спам-письма или письма из вашего почтового ящика, которые приходят от подозрительного или неизвестного отправителя. Кроме того, в некоторых подобных случаях троянец может также нести другое вредоносное ПО, такое как вирус-вымогатель — вирусы этой категории также считаются очень опасными и проблематичными.

- Оставайтесь подозрительными, особенно когда вы видите на экране странные запросы на обновление: Иногда такое вредоносное ПО может прийти к вам, если вы нажмете на поддельное уведомление об обновлении, которое выглядит как настоящее , правомерно. Мы рекомендуем проверять наличие обновлений вручную.;

- Будьте разборчивы , особенно когда речь идет о бесплатном программном обеспечении, торрентах , сомнительных веб-страницах: Конечно, эти вирусы могут быть добавлены на различные нелегальные и сомнительные веб-страницы, и все, что вам нужно сделать, это открыть их или загрузить торрент от них.

Чтобы избежать таких ситуаций, проведите небольшое исследование, чтобы проверить, какие веб-страницы безопасны, и открывайте только их.; Всплывающие окна рекламы в Интернете: просто используются в стандартной маркетинговой схеме. Просто помните, что те, которые сложнее закрыть или которые чрезмерно навязчивы, могут использоваться веб-сайтами, распространяющими вредоносное ПО, и когда вы нажимаете на них, они могут привести вас к местам, полным вредоносных вирусов.Избегайте загрузки и нажатия на такие объявления.

Чтобы избежать таких ситуаций, проведите небольшое исследование, чтобы проверить, какие веб-страницы безопасны, и открывайте только их.; Всплывающие окна рекламы в Интернете: просто используются в стандартной маркетинговой схеме. Просто помните, что те, которые сложнее закрыть или которые чрезмерно навязчивы, могут использоваться веб-сайтами, распространяющими вредоносное ПО, и когда вы нажимаете на них, они могут привести вас к местам, полным вредоносных вирусов.Избегайте загрузки и нажатия на такие объявления.

Что BV:Miner может сделать с вашим компьютером и с вами лично?

BV:Miner может истощить ваши системные ресурсы, украсть вашу личность и ограбить ваши банковские счета. Трояны могут использоваться для извлечения данных о вас лично или о компании, в которой вы работаете. Каждое из ваших нажатий клавиш может быть записано, за вами могут следить столько, сколько захотят хакеры, за вами могут наблюдать через камеру вашего компьютера, а все учетные данные вашей учетной записи могут быть украдены и использованы для незаконных действий.

Способ избавиться от BV:Miner:

Одним из возможных способов устранения троянца может быть руководство по удалению, опубликованное ниже. Если вы в настоящее время боретесь с этим неприятным вирусом на своем ПК, не стесняйтесь обращаться к указанному руководству и следуйте инструкциям в нем, чтобы избавиться от коварной вредоносной программы.

ОБЗОР:

BV:Miner Virus Removal Search Marquis — известный угонщик — возможно, вы захотите проверить, не заражены ли вы им.

Руководство по удалению можно найти здесь.

| Имя угрозы (A–Z) и Запись в базе данных вирусов | Очиститель угроз Ссылка для скачивания | Связанное содержимое базы знаний |

|---|---|---|

АКАД/Медре Академия/Медре. | СКАЧАТЬ | — |

Рекламное ПО.SuperFish Win32/Adware.SuperFish | СКАЧАТЬ | — |

АЕС-НИ Win32/Файлодер.AESNI.A | СКАЧАТЬ Версия: 1.0.1.0 Последнее обновление: 14.06.2017 | Удалите заражение AES-NI или XData с помощью расшифровщика ESET AES-NI |

MEL/Vacphage.A | СКАЧАТЬ Версия: 1.0.0 Последнее обновление: 06.04.2021 | |

Бедеп Win32/Бедеп | СКАЧАТЬ Версия: 1.0.0.2 Последнее обновление: 26 мая 2016 г. | Как удалить инфекцию Bedep? |

BlueKeep CVE-2019-0708 | СКАЧАТЬ Версия: 1.  0.0 0.0 Последнее обновление: 03.12.2019 | Пора отключить RDP от интернета |

Буникс Win32/Bubnix.AA | СКАЧАТЬ | — |

Кодовое обозначение AA Win32/Кодплата.AA | СКАЧАТЬ | — |

Конфикер Win32/Конфикер.AA | СКАЧАТЬ | Conficker – Как мне защитить себя? |

Склеп888 Win32/Файлокодер.Crypt888 | СКАЧАТЬ Версия: 1.0.0.0 Последнее обновление: 08.01.2018 | Как вылечить инфекцию Crypt888 с помощью расшифровщика ESET Crypt888? |

Кризис Win32/Файлокодер. | СКАЧАТЬ Версия: 2.0.4.0 Последнее обновление: 19 мая 2017 г. | Как вылечить инфекцию Crysis с помощью расшифровщика ESET Crysis? |

Даонол Win32/Даонол.С | СКАЧАТЬ | Исправление множества проблем, вызванных проникновением Win32/Daonol.C |

Доркбот Win32/Доркбот.B | СКАЧАТЬ | [KB6304] Удаление заражения Dorkbot с помощью средства очистки ESET Dorkbot |

ЭЛЕКС Win32/ELEX | СКАЧАТЬ | Как удалить заражение Win32/ELEX? |

Вечная синяя шашка Win32/Filecoder. | СКАЧАТЬ | Используйте нашу Eternal Blue Checker для исправления уязвимостей Windows |

Файлкодер.AA Win32/Файлодер.AA | СКАЧАТЬ | Защищает ли ESET меня от вредоносных программ Filecoder? |

Filecoder.AE Win32/Файлокодер.AE | СКАЧАТЬ Версия: 1.1.0.0 Последнее обновление: 23 апреля 2012 г. | Удалите инфекцию Filecoder.AE с помощью средства очистки ESET Filecoder.AE |

Файлкодер.AR Win32/файлокодер.АР | СКАЧАТЬ Версия: 1.0.0.1 Последнее обновление: 21 февраля 2013 г. | Удалите инфекцию Filecoder.AR с помощью средства очистки Filecoder.AR |

Файлкодер. Win32/Файлодер.NAC | СКАЧАТЬ Версия: 1.0.0.1 Последнее обновление: 23 апреля 2012 г. | — |

Файлкодер.R Win32/файлокодер.Р | СКАЧАТЬ | Защищает ли ESET меня от вредоносных программ Filecoder? |

ГандКраб Win32/Filecoder.GandCrab | СКАЧАТЬ Версия: 1.0.0.0 Последнее обновление: 26.10.2018 | Устранение заражения GandCrab с помощью расшифровщика ESET GandCrab |

Гоблин Win32/Гоблин.C.Gen | СКАЧАТЬ | Как удалить вредоносное ПО Win32/Goblin? |

IRCBot.ANR Win32/IRCBot. | СКАЧАТЬ Требуется ручной параметр командной строки; см. соответствующие материалы базы знаний ESET → | Как использовать автономный очиститель ESET Win32/IRCBot из окна командной строки |

JS/Бондат JS/Бондат.А | СКАЧАТЬ Версия: 1.0.0.0 Последнее обновление: 30.04.2015 | — |

Мабезат Win32/Мабезат.А | СКАЧАТЬ | Как удалить инфекцию Win32/Mabezat? |

Мебрут Win32/Mebrroot | СКАЧАТЬ | — |

Меронд.О Win32/Меронд. | СКАЧАТЬ Требуется ручное выполнение из командной строки | Как использовать автономный очиститель ESET Merond.O из командной строки |

Некурс.А Win32/TrojanDownloader.Necurs.A | СКАЧАТЬ | Как запустить очиститель Win32/Necurs? |

Олмарик ОлмарикТдл4 Олмаско Win32/Олмарик.AGF | СКАЧАТЬ | Как удалить инфекцию Olmarik? Внимание! Риск потери данных. Обязательно создайте резервную копию ваших личных данных перед запуском этого инструмента. Важно! После успешного использования средства очистки перезагрузите компьютер и запустите полное сканирование компьютера, как описано в следующих инструкциях: [KB6529] Сканирование компьютера и экспорт журналов сканирования в ESET Endpoint Security или ESET Endpoint Antivirus |

Павеликс Win32/Повеликс.А | СКАЧАТЬ | Как удалить инфекцию Poweliks? |

Quervar.C Win32/Quervar.C | ЗАГРУЗИТЬ Требуется ручное выполнение из командной строки | Как удалить инфекцию Quervar? |

Ретефе Win32/Retefe | СКАЧАТЬ Версия: 1.  0.0.0 0.0.0 Последнее обновление: 2016-11-11 | Tesco Bank не одинок в атаке вредоносного ПО Retefe |

Ровникс.А Win32/Rovnix.A | СКАЧАТЬ | Как удалить троян Rovnix (Rovnix.A)? |

Ретачино Win32/троян | СКАЧАТЬ | Как вылечить инфекцию Retacino с помощью расшифровщика ESET Retacino? |

Симда Win32/Simda.B | СКАЧАТЬ (32-разрядная версия) | — |

Симплокер Android/симлокер.А | СКАЧАТЬ Версия: 1.3.  0.0 0.0 Последнее обновление: 22 июля 2014 г. | Что такое Android Simplocker и защищает ли ESET меня от него? |

Sirefef/ZeroAccess Win32/Sirefef | СКАЧАТЬ Иллюстрированные инструкции см. в соответствующей базе знаний → | Как удалить троян Sirefef (ZeroAccess)? |

Шпион.Тускас Win32/Spy.Tuscas | СКАЧАТЬ | |

Spy.Zbot.ZR Win32/Spy.Zbot.ZR | СКАЧАТЬ | Как использовать средство ESET ZbotZRcleaner для удаления шпиона.збот заражение? |

SpyEye Win32/Spy. | СКАЧАТЬ | — |

ТеслаКрипт Win32/Файлодер.TeslaCrypt.A | СКАЧАТЬ | Как избавиться от заражения TeslaCrypt с помощью расшифровщика ESET TeslaCrypt? |

Трастезеб.А Win32/Trustezeb.A | СКАЧАТЬ Версия: 0.9.0.0 Последнее обновление: 11 мая 2012 г. | Удалите инфекцию Trustezeb.A или Matsnu с помощью средства очистки Trustezeb.A |

| ВБ.НАКС | СКАЧАТЬ | — |

| ВБ.ОГЖ | СКАЧАТЬ | — |

Вирлок Win32/Virlock.A | СКАЧАТЬ | Win32/Virlock: первая самовоспроизводящаяся программа-вымогатель также является средством изменения формы Очиститель необходимо запускать в безопасном режиме. |

Зимусе Win32/Zimuse.A | СКАЧАТЬ | — |

Как удалить XMRig Miner (троян)

Знайте, как удалить

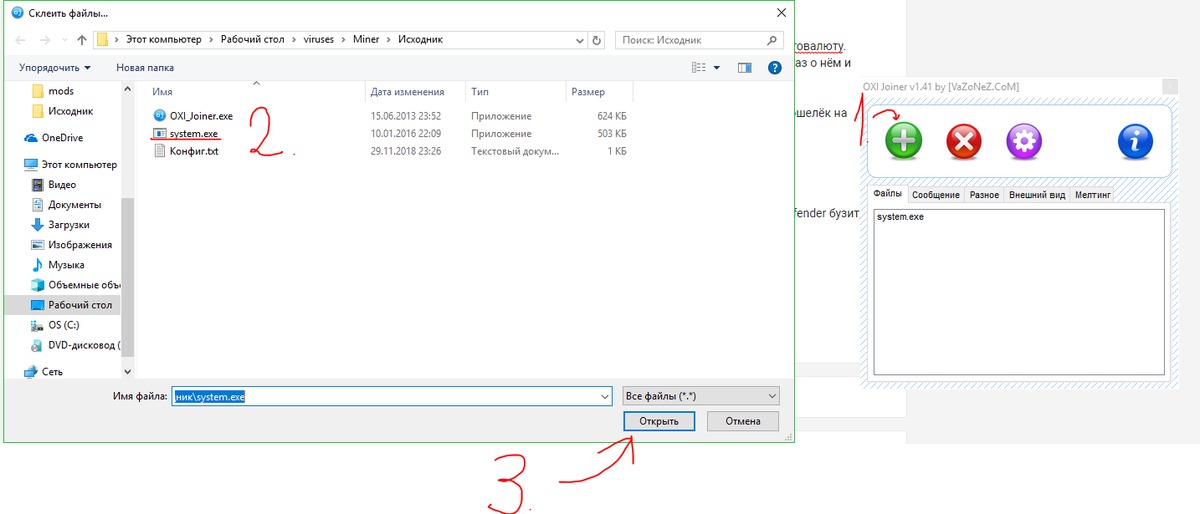

XMRig Miner с ПК XMRig Miner также известен как Monero miner или M onero (XMR) CPU майнер, принадлежащий семейству троянских коней. Это законное приложение с открытым исходным кодом, которое использует системный процессор для майнинга Monero Cryptocurrency .Крипто-майнинг — это процесс, в котором компьютер решает различные математические уравнения. Доля криптовалютных монет вознаграждается. Система проникновения с приложением для крипто-майнинга приносит доход. Процесс майнинга может занимать до 100% ресурсов процессора. Это снижает нестабильную работу системы, поскольку они могут отреагировать и привести к сбою, что может привести к необратимой потере данных. Майнинг может повредить оборудование — компоненты просто перегреются. Вот почему приложения для майнинга криптовалют необходимо немедленно удалить.

Это законное приложение с открытым исходным кодом, которое использует системный процессор для майнинга Monero Cryptocurrency .Крипто-майнинг — это процесс, в котором компьютер решает различные математические уравнения. Доля криптовалютных монет вознаграждается. Система проникновения с приложением для крипто-майнинга приносит доход. Процесс майнинга может занимать до 100% ресурсов процессора. Это снижает нестабильную работу системы, поскольку они могут отреагировать и привести к сбою, что может привести к необратимой потере данных. Майнинг может повредить оборудование — компоненты просто перегреются. Вот почему приложения для майнинга криптовалют необходимо немедленно удалить.

Это неприятный Cryptocurrency Miner Virus, который работает с заражением рекламным ПО.Он работает только с целью получения незаконной прибыли и вызывает ряд проблем. Его обнаружила и распространила команда кибер-хакеров. Он может легко вторгнуться в любую операционную систему на базе Windows, включая последнюю версию Windows 10. Он будет бомбардировать экран вашей системы множеством объявлений, всплывающих окон, баннеров, ошибок, предложений и другой навязчивой рекламы. Основное намерение заключается в получении незаконного дохода за счет увеличения веб-трафика на спонсируемом сайте. Нажатие на эту рекламу даже случайно может привести к установке вредоносного ПО.

Он будет бомбардировать экран вашей системы множеством объявлений, всплывающих окон, баннеров, ошибок, предложений и другой навязчивой рекламы. Основное намерение заключается в получении незаконного дохода за счет увеличения веб-трафика на спонсируемом сайте. Нажатие на эту рекламу даже случайно может привести к установке вредоносного ПО.

Он может работать со всеми популярными и наиболее часто используемыми веб-браузерами, такими как Google Chrome, Safari, Edge, Firefox и другими. После установки он может изменить несколько настроек, включая домашнюю страницу и настройки поисковой системы по умолчанию. Он может отключить ваш антивирус, программу брандмауэра, которая делает эту угрозу необнаруженной в вашей системе. Он будет создавать различные вредоносные копии и распространяться в разных местах с разными именами. Поэтому его трудно обнаружить и устранить вручную. Он также может создавать новые записи, которые помогают этой угрозе автоматически запускаться в вашей Системе.Он может подключить вашу систему к удаленному серверу для удаленного доступа к вашей системе. Обычной антивирусной программой устранить его не так-то просто. Если вы хотите полностью устранить эту угрозу, настоятельно рекомендуем использовать инструмент автоматического удаления , чтобы автоматически удалить XMRig Mine r Virus с вашего ПК.

Обычной антивирусной программой устранить его не так-то просто. Если вы хотите полностью устранить эту угрозу, настоятельно рекомендуем использовать инструмент автоматического удаления , чтобы автоматически удалить XMRig Mine r Virus с вашего ПК.

Как

XMRig Miner установился в вашу систему: XMRig Miner в основном распространяется через пакеты бесплатных программ, спам вложений электронной почты, поддельные обновления, взломанное программное обеспечение, посещение порносайтов, одноранговый обмен файлами и другие методы социальной инженерии.Пакетирование — это обманчивый маркетинговый метод, который представляет собой всего лишь обман пользователя, заставляющего его загружать и устанавливать сторонние программы с дополнительными или вредоносными пакетами. В основном пользователи загружают и устанавливают бесплатную программу со стороннего сайта-загрузчика, не проверяя пользовательские или дополнительные параметры и другие важные настройки. Такое поведение часто приводит к установке потенциально нежелательной программы. Электронная почта со спамом содержит вредоносные вложения и встроенные ссылки. Вредоносные вложения могут быть в различных формах, таких как слово, документы, почтовый индекс, лучник и так далее.Открытие таких файлов может привести к проникновению вредоносной инфекции. Поддельные обновления программного обеспечения из нерелевантных источников, пиринговый обмен файлами через небезопасную сеть, посещение порносайтов также являются причиной проникновения вредоносных инфекций.

Такое поведение часто приводит к установке потенциально нежелательной программы. Электронная почта со спамом содержит вредоносные вложения и встроенные ссылки. Вредоносные вложения могут быть в различных формах, таких как слово, документы, почтовый индекс, лучник и так далее.Открытие таких файлов может привести к проникновению вредоносной инфекции. Поддельные обновления программного обеспечения из нерелевантных источников, пиринговый обмен файлами через небезопасную сеть, посещение порносайтов также являются причиной проникновения вредоносных инфекций.

Как предотвратить установку

XMRig Miner : Настоятельно рекомендуется быть внимательным при загрузке и установке особенно бесплатной программы. Не загружайте и не устанавливайте программу с неофициального и ненадежного сайта.Всегда используйте официальные и надежные каналы загрузки. Важно внимательно прочитать руководство по установке, а также выбрать пользовательские или дополнительные параметры. Необходимо избегать вложений электронной почты, полученных от неизвестного отправителя. Проверьте имя и адрес отправителя. Если какие-либо файлы кажутся подозрительными, пожалуйста, не открывайте их. Важно проверить грамматические ошибки и орфографические ошибки в теле контента. Необходимо обновить системное программное обеспечение из соответствующих источников. Рекомендуется сканировать ваш компьютер с помощью инструмента автоматического удаления.

Проверьте имя и адрес отправителя. Если какие-либо файлы кажутся подозрительными, пожалуйста, не открывайте их. Важно проверить грамматические ошибки и орфографические ошибки в теле контента. Необходимо обновить системное программное обеспечение из соответствующих источников. Рекомендуется сканировать ваш компьютер с помощью инструмента автоматического удаления.

Название: XMRig Miner

Тип: троян, криптоминер

Описание: Это законное приложение с открытым исходным кодом, которое использует системный процессор для майнинга криптовалюты Monero. Крипто-майнинг — это процесс, в котором компьютер решает различные математические уравнения.

Симптомы: появление разного рода надоедливой и навязчивой рекламы, снижение скорости интернета

Ущерб: снижение производительности компьютера, проблемы с конфиденциальностью, кража личных данных, потеря контроля

Распространение: бесплатная загрузка ПО, вложения электронной почты для спама, обновление системного программного обеспечения

Удаление: Чтобы устранить эту инфекцию, мы настоятельно рекомендуем просканировать ваш компьютер с помощью инструмента автоматического удаления.

Воспользуйтесь пробной версией бесплатного сканера, чтобы проверить, не заражена ли ваша система XMRig Miner

Для получения дополнительной информации ознакомьтесь с Лицензионным соглашением SpyHunter, Критериями оценки угроз и Политикой конфиденциальности. Сканер, который вы загружаете здесь, является бесплатной версией и может сканировать вашу систему на наличие возможных угроз. однако для бесплатного удаления обнаруженных угроз требуется 48 часов. если вы хотите не ждать этого периода, вам придется приобрести его лицензионную версию.

Руководство по удалению майнера XMRig с ПК с Windows

XMRig Miner был разработан злобными кибер-хакерами по злым мотивам. Очень рискованно избегать этой инфекции, если она уже проникла на ваш компьютер. Владельцы этого пресловутого паразита используют несколько скрытых методов для распространения этой угрозы. Чаще всего он проникает на целевые компьютеры через бесплатные программы и поддельные обновления, а затем начинает совершать вредоносные действия внутри. Чтобы это вредоносное ПО не нанесло серьезный ущерб вашей машине и не вызвало множество ненадежных проблем внутри, вы должны немедленно избавиться от этого вируса.Есть два возможных способа удалить XMRig Miner с рабочей станции. 1. Автоматическое удаление и 2. Метод ручного удаления. Чтобы найти все потенциальные угрозы на устройствах Windows, необходимо провести полную диагностику системы. Процесс ручного удаления занимает много времени, и даже небольшая ошибка может повредить операционную систему. С другой стороны, процесс автоматического удаления является быстрым, точным и подходящим.

Чтобы это вредоносное ПО не нанесло серьезный ущерб вашей машине и не вызвало множество ненадежных проблем внутри, вы должны немедленно избавиться от этого вируса.Есть два возможных способа удалить XMRig Miner с рабочей станции. 1. Автоматическое удаление и 2. Метод ручного удаления. Чтобы найти все потенциальные угрозы на устройствах Windows, необходимо провести полную диагностику системы. Процесс ручного удаления занимает много времени, и даже небольшая ошибка может повредить операционную систему. С другой стороны, процесс автоматического удаления является быстрым, точным и подходящим.

Автоматическое удаление XMRig Miner с компьютеров Windows

Ну, для удаления XMRig Miner с зараженного устройства автоматически требуется мощное программное обеспечение для защиты от вредоносных программ, которое может одновременно находить и удалять все скрытые угрозы и связанные файлы, чтобы избежать возможности возвращения вредоносного ПО в систему или повреждения вашего устройства. ПК в процессе удаления.Для автоматического удаления XMRig Miner мы предлагаем использовать SpyHunter, который является достаточно мощным и надежным антивирусным программным обеспечением. Он может легко обнаруживать и удалять любые вредоносные программы, такие как XMRig Miner, с ваших ПК с Windows. Он также предлагает другие важные инструменты для очистки браузера, удаления ненужных файлов, защиты конфиденциальности, поиска дубликатов файлов и повышения скорости работы системы.

ПК в процессе удаления.Для автоматического удаления XMRig Miner мы предлагаем использовать SpyHunter, который является достаточно мощным и надежным антивирусным программным обеспечением. Он может легко обнаруживать и удалять любые вредоносные программы, такие как XMRig Miner, с ваших ПК с Windows. Он также предлагает другие важные инструменты для очистки браузера, удаления ненужных файлов, защиты конфиденциальности, поиска дубликатов файлов и повышения скорости работы системы.

Чтобы удалить XMRig Miner, выполните следующие действия:

- Ручное удаление вредоносных программ XMRig Miner

Удалить XMRig Miner с помощью панели управления Windows

Удаление потенциально нежелательных программ из веб-браузеров

- Автоматическое удаление заражения XMRig Miner

Используйте SpyHunter для удаления угрозы XMRig Miner

- Ручное удаление вредоносных программ XMRig Miner

Большинство угонщиков браузера или рекламного ПО можно удалить вручную с зараженных компьютеров, даже не используя антивирусные инструменты или другие утилиты для удаления. Приведенные ниже ручные шаги покажут вам, как легко удалить XMRig Miner шаг за шагом. Хотя каждый из следующих шагов очень прост, но если вы недостаточно квалифицированы и сомневаетесь, что сможете завершить процесс, вы можете попытаться избавиться от инфекции с помощью процесса автоматического удаления, который также приведен ниже.

Приведенные ниже ручные шаги покажут вам, как легко удалить XMRig Miner шаг за шагом. Хотя каждый из следующих шагов очень прост, но если вы недостаточно квалифицированы и сомневаетесь, что сможете завершить процесс, вы можете попытаться избавиться от инфекции с помощью процесса автоматического удаления, который также приведен ниже.

Удалить XMRig Miner с помощью панели управления Windows

Просмотрите раздел «Программы и компоненты» с помощью панели управления MS Windows, чтобы увидеть все установленные программы.Нажмите «Дата установки», чтобы отсортировать список приложений по дате их установки. Если вы обнаружите какие-либо неизвестные, подозрительные или нежелательные программы, вам необходимо немедленно удалить их.

Для Windows 10, 8.1,8

Нажмите логотип MS Windows, а затем щелкните Поиск. Введите «Панель управления» и нажмите «Ввод», как показано на изображении ниже.

Когда появится «Панель управления», нажмите ссылку «Удалить программу» в категории «Программы», как показано на рисунке ниже.

Для Windows 7, Vista, XP

Откройте меню «Пуск» и выберите «Панель управления» справа, как показано на рисунке ниже.

После этого перейдите к «Установка и удаление программ» или «Удалить программу» (Microsoft Windows 7 или Vista), как показано на рисунке ниже.

Внимательно просмотрите список всех установленных программ и удалите все сомнительные и неизвестные компоненты. Мы рекомендуем нажать «Установленные программы» и даже отсортировать все установленные приложения по дате.Как только вы обнаружите что-либо сомнительное, например вредоносное ПО для захвата браузера, которое отвечает за перенаправление поисковых запросов затронутых пользователей в Интернете на неизвестных производителей, рекламное ПО, отображающее навязчивую всплывающую рекламу, или другие потенциально нежелательные приложения, выберите эту программу и нажмите «Удалить» в верхняя часть окна. Если вредоносная программа заблокирована от удаления, используйте средство защиты от вредоносных программ SpyHunter , чтобы полностью удалить ее из вашей компьютерной системы.

Если вы все еще не можете избавиться от XMRig Miner, то вам может помочь удаление ненужных плагинов.Мы покажем вам правильное решение для удаления вредоносных надстроек или расширений без переустановки. Это поможет вам удалить XMRig Miner из вашего интернет-браузера.

Mozilla Firefox

- Нажмите кнопку «Меню» и выберите «Дополнения».

- Теперь перейдите на вкладку «Расширения».

- Нажмите кнопку «Удалить» рядом с дополнением, чтобы удалить его.

- Вы также можете сбросить настройки Firefox для удаления XMRig Miner. И для этого выполните полные шаги, указанные ниже:

- Прежде всего, откройте главное меню Firefox (значок с тремя горизонтальными полосами)

- Нажмите кнопку «Справка» (знак вопроса)

- Выберите параметр «Информация для устранения неполадок»

- Теперь нажмите кнопку «Обновить Firefox…»

- Нажмите кнопку «Обновить Firefox» в приглашении

- Подождите, пока браузер выполнит сброс настроек Firefox

- Внимательно ознакомьтесь с приведенными выше шагами.

Теперь следующие шаги позволят вам сбросить настройки браузера Mozilla Firefox по умолчанию. Следуйте инструкциям шаг за шагом.

Теперь следующие шаги позволят вам сбросить настройки браузера Mozilla Firefox по умолчанию. Следуйте инструкциям шаг за шагом. - Закройте все программы и окна. Запустите браузер Фаерфокс. Откройте главное меню Firefox, нажав на кнопку в виде трех горизонтальных полос, как показано на картинке ниже.

В появившемся меню нажмите на иконку в виде вопросительного знака. См., например, изображение ниже.

Появится небольшое дополнительное меню, которое перенаправит вас на страницу, позволяющую сбросить настройки Mozilla Firefox.В этом меню найдите «Информация для устранения неполадок» и нажмите на нее.

Ваш браузер Firefox автоматически откроет новую вкладку под названием Информация для устранения неполадок. Эта страница содержит несколько технических деталей, которые помогут вам избавиться от большинства проблем, связанных с браузером. На этой странице вы можете инициировать процесс сброса настроек Mozilla Firefox. Посмотрите на страницу «Информация для устранения неполадок» и в правом верхнем углу вы увидите кнопку «Обновить Firefox…», которая вам нужна. Нажмите здесь.

Нажмите здесь.

После этого появится небольшая подсказка, которая позволит вам обновить Firefox. Он удалит надстройки и вернет настройки Mozilla Firefox в нормальное состояние. Чтобы подтвердить свое действие, нажмите кнопку «Обновить Firefox».

Гугл Хром

- Нажмите кнопку главного меню Google Chrome в правом верхнем углу (три вертикальные точки).

- В меню нажмите «Дополнительные инструменты», а затем нажмите «Расширения».

- Чтобы удалить расширение, нажмите «Удалить».

- Нажмите «Удалить» в диалоговом окне.

Если у вас по-прежнему возникают проблемы с удалением XMRig Miner, вы можете сбросить настройки браузера Google Chrome, выполнив следующие действия:

Метод 1

Запустите Google Chrome и откройте главное меню, нажав на кнопку (представленную тремя горизонтальными полосами). Он открывает раскрывающееся меню. Нажмите на опцию «Настройка».

Появится страница с адресом chrome://settings , она позволит вам установить или изменить настройки браузера по умолчанию.После этого прокрутите вниз до нижней части страницы и нажмите ссылку «Показать дополнительные настройки», как показано на рисунке ниже.

Прокрутите вниз, пока не увидите раздел «Сброс настроек», как показано на изображении ниже, а затем нажмите кнопку «Сбросить настройки».

Появится окно с просьбой подтвердить действие. Нажмите кнопку сброса.

Метод 2

Откройте браузер Google Chrome и введите в его адресную строку chrome://settings/resetProfileSettings .После этого нажмите Enter. Появится экран, как показано на рисунке ниже.

Появится окно с просьбой подтвердить ваше действие. Нажмите кнопку сброса.

Internet Explorer

- Нажмите кнопку «Инструменты» в правом верхнем углу.

- Теперь выберите «Управление надстройками».

- Выберите «Все надстройки» в раскрывающемся меню под «Показать».

- Дважды щелкните надстройку, которую необходимо удалить, затем нажмите «Удалить» в новом окне.

Еще один способ удалить вредоносное ПО XMRig Miner из Internet Explorer — сбросить настройки этого браузера. А для этого выполните простые действия, указанные ниже:

- Запустите Internet Explorer и нажмите на кнопку в виде шестеренки в правом верхнем углу. Это откроет меню инструментов. Теперь нажмите «Свойства обозревателя».

- Щелкните вкладку «Дополнительно» в окне «Свойства обозревателя», затем нажмите кнопку «Сброс», как показано на изображении ниже.

- В браузере откроется окно «Сброс настроек Internet Explorer», в котором можно сбросить настройки браузера. Установите флажок «Удалить личные настройки», затем нажмите кнопку «Сброс».

- Когда Internet Explorer завершит работу, нажмите кнопку «Закрыть».

- После этого вам придется перезагрузить компьютер, чтобы изменения вступили в силу.

Автоматическое удаление заражения XMRig Miner

Существует не так уж много инструментов для защиты от вредоносных программ с высоким коэффициентом обнаружения.Эффективность программ удаления вредоносных программ зависит от нескольких факторов, таких как то, как они могут эффективно обнаруживать современные вредоносные программы, угонщики браузера, рекламное ПО и другие потенциально нежелательные приложения. Мы предлагаем использовать антивирусное программное обеспечение SpyHunter, которое способно полностью очистить вашу систему от пресловутых паразитов. Этот инструмент представляет собой передовое приложение для удаления вредоносных программ, в котором используются лучшие в мире технологии защиты от вредоносных программ. Он может помочь вам удалить XMRig Miner и другие PUA из ваших веб-браузеров.Он способен удалять вредоносные панели инструментов, угонщики браузера, рекламное ПО, программы-вымогатели, нежелательные программы и другие угрозы безопасности с вашего компьютера. Вам просто нужно загрузить и установить программное обеспечение на свой компьютер и запустить сканирование вашего устройства, оно само удалит заражение XMRig Miner.

Вам просто нужно загрузить и установить программное обеспечение на свой компьютер и запустить сканирование вашего устройства, оно само удалит заражение XMRig Miner.

- Чтобы загрузить программное обеспечение, прежде всего, вам нужно нажать на кнопку ниже.

Специальное предложение

Воспользуйтесь пробной версией бесплатного сканера, чтобы проверить, не заражена ли ваша система XMRig Miner

Для получения дополнительной информации ознакомьтесь с Лицензионным соглашением SpyHunter, Критериями оценки угроз и Политикой конфиденциальности.Сканер, который вы загружаете здесь, является бесплатной версией и может сканировать вашу систему на наличие возможных угроз. однако для бесплатного удаления обнаруженных угроз требуется 48 часов. если вы хотите не ждать этого периода, вам придется приобрести его лицензионную версию.

2. После завершения загрузки щелкните файл « installer », затем нажмите кнопку «Да», чтобы установить программу.

- Теперь запустите программу и нажмите кнопку «Начать сканирование сейчас», чтобы просканировать компьютер.

- Для обнаружения всех скрытых угроз и ПНП на вашем устройстве потребуется некоторое время.

- В конце нажмите кнопку «Далее», чтобы увидеть результаты и удалить XMRig Miner и других паразитов.

Что такое вредоносное ПО CCleaner и как его удалить?

CCleaner — это утилита, предназначенная для удаления нежелательных файлов с компьютера. Программное обеспечение избавляется от временных файлов, занимающих место на диске, и недействительных ключей реестра Windows.Во время очистки также удаляются вредоносные файлы, запрятанные в системе. В январе 2017 года CNET присвоил программе оценку «Очень хорошо».

Однако в сентябре 2017 года было обнаружено вредоносное ПО CCleaner. Хакеры взяли законную программу и внедрили в нее вредоносный код, предназначенный для кражи данных пользователей. Они превратили инструмент, предназначенный для очистки вашего компьютера от скрытых вредоносных программ, в серьезную угрозу конфиденциальной и личной информации.

Хакеры взяли законную программу и внедрили в нее вредоносный код, предназначенный для кражи данных пользователей. Они превратили инструмент, предназначенный для очистки вашего компьютера от скрытых вредоносных программ, в серьезную угрозу конфиденциальной и личной информации.

Понимание угрозы

Вредоносная программа состояла из двух троянов, Trojan.Floxif и Trojan.Nyetya, встроенные в бесплатные версии CCleaner версии 5.33.6162 и CCleaner Cloud версии 1.07.3191. Предполагается, что хакеры взломали среду сборки CCleaner, чтобы внедрить вредоносное ПО.

По разным данным, вредоносная программа способна собирать определенные данные с зараженной компьютерной системы, включая IP-адреса и информацию об установленном и активном программном обеспечении, и отправлять их на сторонний сервер, расположенный в США.

Avast Piriform, материнская компания CCleaner, обнаружила вредоносное ПО 12 сентября 2017 г. и немедленно приняла меры для устранения проблемы.Первоначально компания полагала, что это ограничивается вышеуказанными версиями, работающими в 32-разрядных системах Windows, и что загрузка обновленных версий программы решит проблему. Считается, что более 2 миллионов пользователей были заражены.

и немедленно приняла меры для устранения проблемы.Первоначально компания полагала, что это ограничивается вышеуказанными версиями, работающими в 32-разрядных системах Windows, и что загрузка обновленных версий программы решит проблему. Считается, что более 2 миллионов пользователей были заражены.

К сожалению, вскоре компания обнаружила, что заражение вредоносным ПО было более серьезным, чем предполагалось изначально. Полезная нагрузка второй ступени была обнаружена Cisco Talos. Эта полезная нагрузка была нацелена примерно на 20 крупнейших технологических компаний, включая Google, Microsoft, Cisco и Intel, и заразила 40 компьютеров.

Согласно Wired, «Cisco заявляет, что получила цифровую копию командно-контрольного сервера хакеров из неназванного источника, участвовавшего в расследовании CCleaner. хакерская машина между 12 и 16 сентября».

Хотя точных доказательств, указывающих на сторону, ответственную за вредоносное ПО CCleaner, нет, следователи обнаружили ссылку на китайскую хакерскую группу, известную как Axiom.

Вредоносная программа CCleaner использует общий код с инструментами, используемыми Axiom, а отметка времени на скомпрометированном сервере соответствует китайскому часовому поясу; однако метки времени могут быть изменены или изменены, что затрудняет определение происхождения.

В сочетании с выбором технических целей это вызвало опасения, что вредоносное ПО CCleaner может быть частью атаки, спонсируемой государством. По состоянию на конец 2017 года расследование ответственности за взлом продолжается.

Как избавиться от вредоносных программ CCleaner?

Когда вредоносная программа CCleaner была впервые обнаружена, пользователям было рекомендовано обновить ее до новейшей версии, поскольку они считали, что это единичный случай, а более поздние версии безопасны.Однако обнаружение полезной нагрузки второй ступени усложнило удаление и защиту.

Наличие плана аварийного восстановления может быть единственным способом действительно гарантировать, что ваш компьютер свободен от вредоносных программ CCleaner. Следователи рекомендуют восстанавливать системы до резервных копий версий, датированных до 15 августа, когда были выпущены первые зараженные инструменты.

Необходимо удалить зараженную версию CCleaner и запустить антивирусное сканирование, чтобы убедиться, что система чистая. Если вы решите переустановить CCleaner, это должна быть самая последняя доступная версия или, по крайней мере, версия 5.34 или выше.

CCleaner известен как отличный инструмент для устранения вредоносных программ, скрывающихся глубоко в компьютерных системах, но, как показывает инцидент с вредоносным ПО CCleaner, даже программы, созданные для защиты наших компьютеров от угроз, не застрахованы от хакеров.

Если вы считаете, что ваш компьютер заражен вредоносным ПО Bitcoin Miner, мы рекомендуем вам прочитать эту статью и узнать, как удалить это вредоносное ПО для майнинга с вашего ПК.

Если вы считаете, что ваш компьютер заражен вредоносным ПО Bitcoin Miner, мы рекомендуем вам прочитать эту статью и узнать, как удалить это вредоносное ПО для майнинга с вашего ПК. Поскольку большинство пользователей хранят свои важные файлы на компьютерах, вся важная информация оказывается под угрозой. Это означает, что ваш личный идентификационный номер или другие финансовые данные, которые вы могли использовать на компьютере, зараженном трояном _, могут быть скомпрометированы и использованы в злонамеренных целях.Это основная причина, по которой эту угрозу следует устранять немедленно.

Поскольку большинство пользователей хранят свои важные файлы на компьютерах, вся важная информация оказывается под угрозой. Это означает, что ваш личный идентификационный номер или другие финансовые данные, которые вы могли использовать на компьютере, зараженном трояном _, могут быть скомпрометированы и использованы в злонамеренных целях.Это основная причина, по которой эту угрозу следует устранять немедленно.

Такое программное обеспечение для удаления автоматически сканирует трояны, такие как Bitcoin Miner Virus, и избавляется от них быстро и безопасно, а также защищает ваш компьютер от угроз в будущем.