Вирус майнер – как обнаружить и удалить [полное руководство]

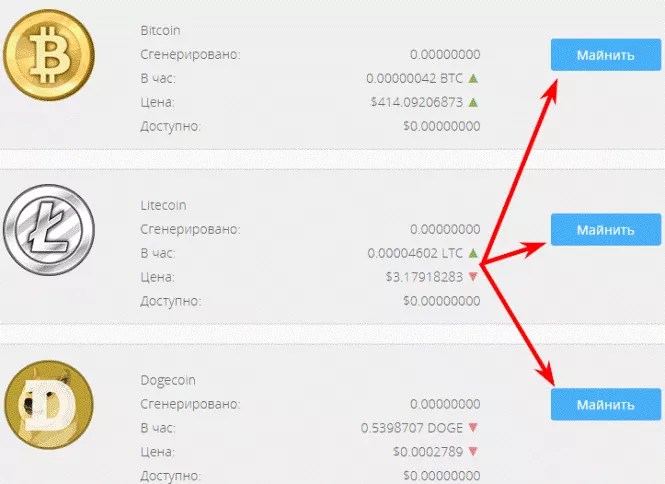

Облачный майнинг стал одной из самых популярных и обсуждаемых тем последних лет. Множество людей инвестируют в эту индустрию и продолжают получать неплохие доходы.

Конечно, не обошлось в данной индустрии и без злоумышленников, которые ищут лёгкий заработок. Среди хакеров начали активно использоваться скрытые майнеры биткоинов. Так называют программы, которые устанавливаются на компьютере втайне от пользователя и используют ресурсы компьютера для майнинга криптовалюты в фоновом режиме. В данной статье ProstoCoin рассказывает о том, как выявить скрытый майнинг, как избавиться от него и что это вообще такое.

Что такое скрытый майнинг криптовалют?

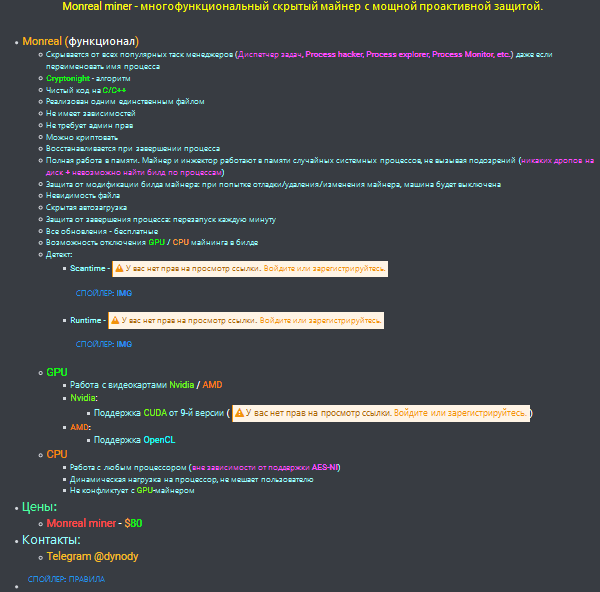

Скрытый майнинг – это процесс добычи криптовалюты злоумышленником с помощью компьютера ни о чём не подозревающей жертвы. Чаще всего используется скрытый майнинг Monero или ZCash. Устанавливаются приложения именно для добычи форков, потому что эффективней добывать какой-нибудь более мелкий коин одним ядром, чем биткоин всей мощностью ПК.

Часто разработчики таких вирусов не ограничиваются одним только майнингом на CPU или на видеокарте и дополняют свои программы различными шпионскими функциями. Так, например, вирус может воровать файлы кошельков различных валют, данные для входа в социальные сети или данные банковских карт. После таких атак компьютер становится чрезвычайно уязвимым и пользоваться им небезопасно.

Следует отметить, что поиск ботнета иногда слишком сложен и невооружённым глазом его вычислить не получается. Связано это с тем, что не все вирусы дают высокую нагрузку на процессоре. Некоторые из них берут совсем мало мощности для лучшей маскировки. Особенно часто это применяется на высокопроизводительных системах. Кроме того, встречается и скрытый майнинг в браузере. Однако современные обозреватели могут распознать такое и всегда сообщают, что этот сайт пытается использовать ваш браузер для добычи криптовалюты.

Однако современные обозреватели могут распознать такое и всегда сообщают, что этот сайт пытается использовать ваш браузер для добычи криптовалюты.

Как это работает?

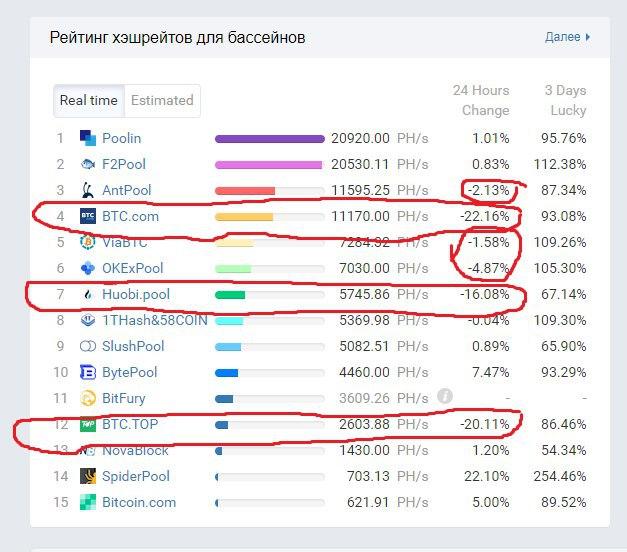

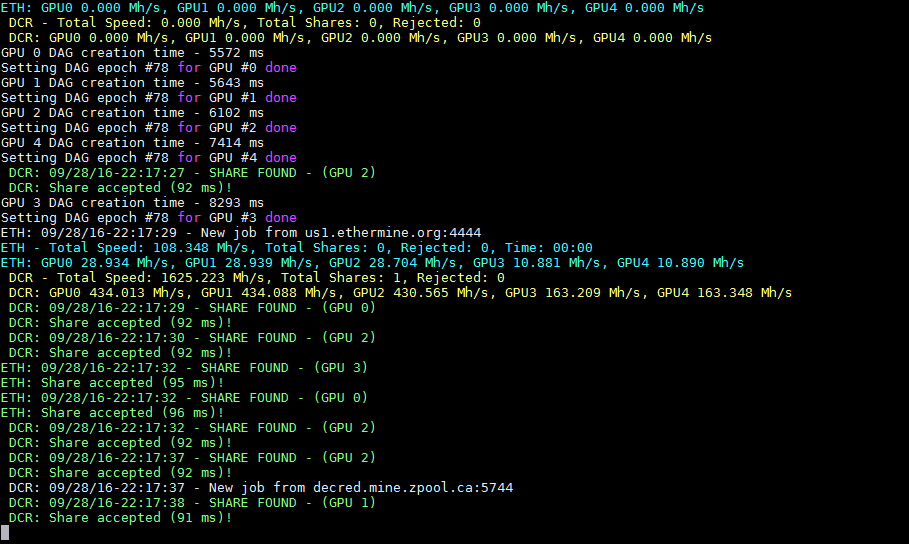

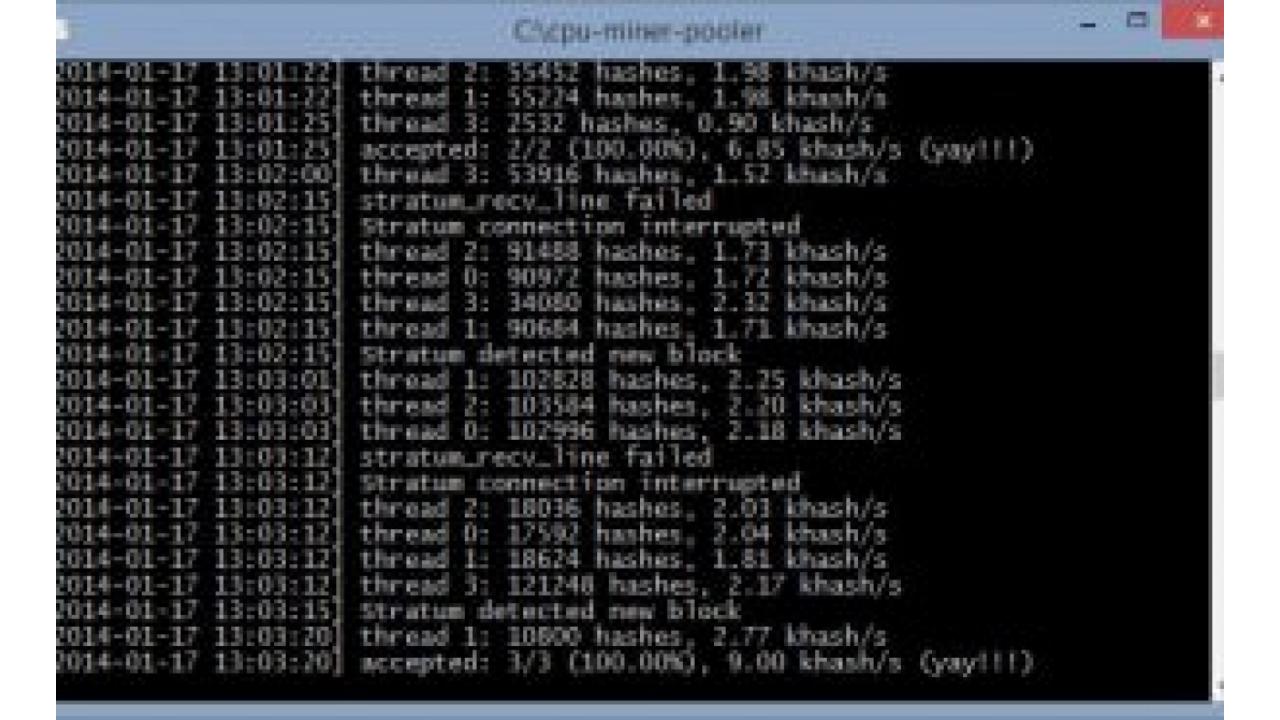

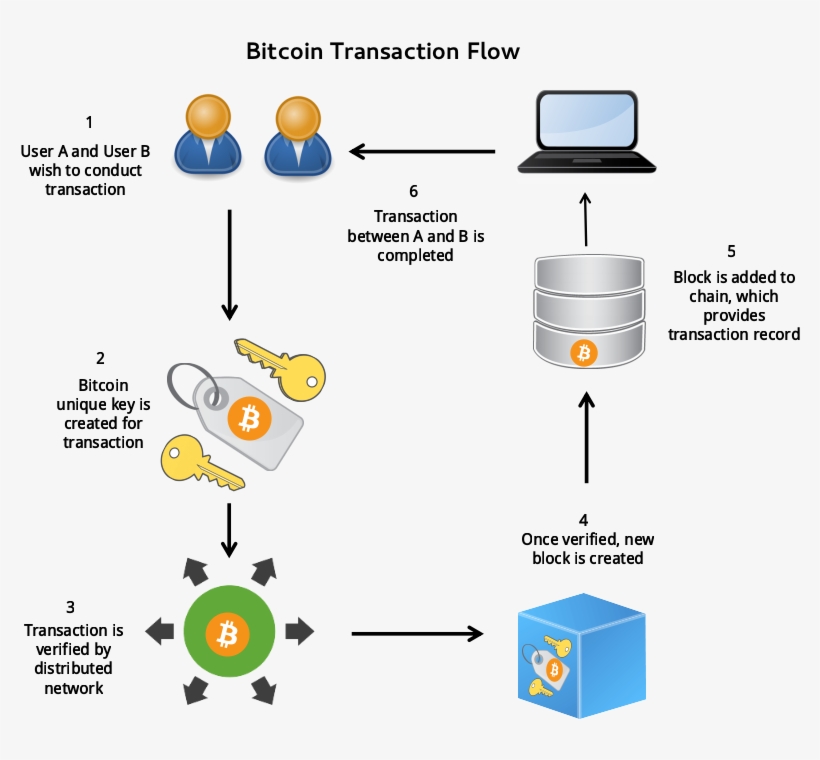

Алгоритм работы таких вирусов весьма прост. Программа осуществляет скрытый запуск майнера и подключается к пулу для майнинга, на котором происходит добыча криптовалют. Данные действия ощутимо грузят процессор. Основной задачей софта является получение денег за несанкционированное использование чужих вычислительных мощностей. Мошенник получает заработанную жертвами криптовалюту прямо на свой кошелёк. Пулы в такой схеме можно считать идеальным способом создания подобных ботнетов, ведь большинство пулов поддерживает неограниченное количество подключенных к одному адресу пользователей и их принадлежность не требуется никому доказывать. А при наличии ботнета из сотен компьютеров можно легко использовать даже самые крупные пулы с высокой минимальной суммой вывода заработанных средств.

Как происходит заражение

Специалисты по безопасности выделяют несколько основных причин заражения ботнетом. Обычно такие вирусы попадают в компьютер по следующим причинам:

Обычно такие вирусы попадают в компьютер по следующим причинам:

- Скачивание и запуск файлов из интернета. Хакеры находят множество способов распространения своих программ и встраивают их в раздачи на сомнительных сайтах.

- Физический контакт с заражённым устройством. Также можно «подцепить»» такое ПО, используя чужие флешки и другие устройства для хранения и передачи информации.

- Несанкционированный удалённый доступ. Классический удалённый взлом также используется для заражения и по сей день.

В сети можно найти много новостей о том, как люди пытались использовать скрытый майнинг на работе, заражая целые офисы. Известные и случаи попыток распространения вредоносного ПО для майнинга через Телеграм.

Почему майнер работает в скрытом режиме?

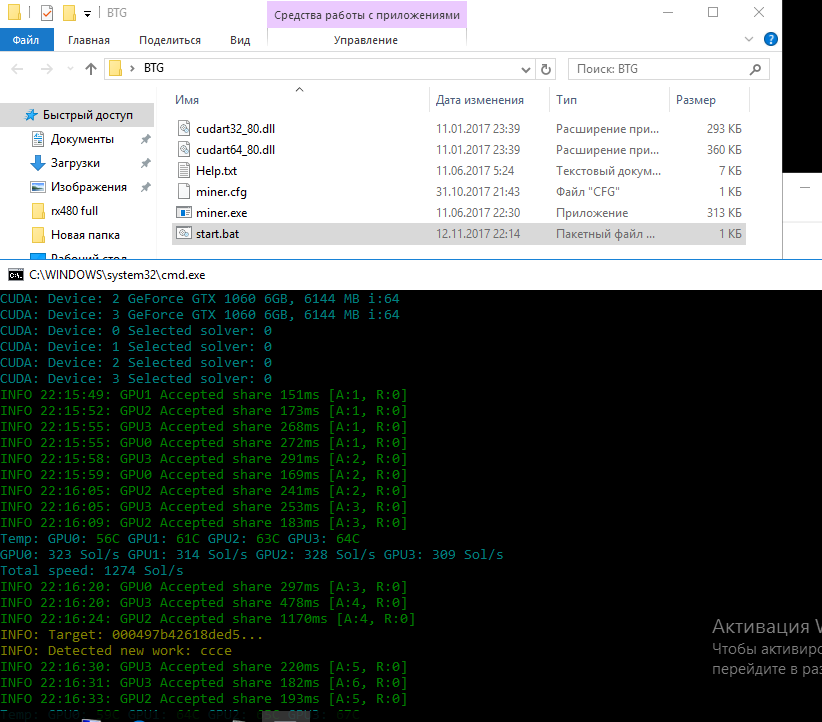

Другой вопрос заключается в том, как такому вирусу получается оставаться необнаруженным и как определить его наличие. Весь секрет состоит в том, что на компьютер он попадает вместе с какими-то файлами и документами, а его установка происходит в тихом режиме.

В отдельных случаях система даже сокрывает исходный код вируса, который автоматически восстанавливает его запуском bat на устройстве в случае удаления. В таких ситуациях процесс лечения может сильно затянуться и потребовать куда более серьёзных мер.

Как найти скрытый майнер на компьютере

Если у вас появились подозрения о наличии на вашем устройстве ботнета, то вами может быть легко произведена проверка на скрытый майнинг с помощью следующих шагов:

- Определить, как происходит работа устройства при стандартной нагрузке вроде работы обычных программ или браузера.

Важно, чтобы всё работало как обычно.

Важно, чтобы всё работало как обычно. - Проверить стабильность системы с помощью компьютерной игры и уточнений показателей железа. Производительность не должна снизиться.

- Запустить приложения типа АИДА64, чтобы проверить видеокарту и центральный процессор, в зависимости от включения и выключения программ в фоне.

- Сделать выводы, основываясь на полученных данных, и предпринять меры.

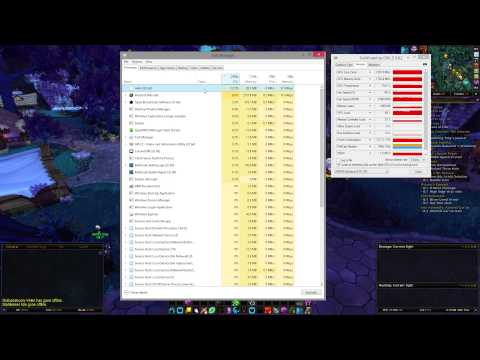

Некоторые вирусные майнеры прекращают свою работу перед тем, как пользователь устройства откроет диспетчер задач. Это позволяет привести показатели в нормальное состояние и избавиться от лишних подозрений. Иногда стелс-майнеры даже могут выключать диспетчер задач самостоятельно через несколько минут его работы. Соответственно, если вы помните, что открывали приложение, но через некоторое время не наблюдаете его окно, то следует задуматься о возможности заражения. Его удастся обнаружить мощными программами для контроля состояния компьютера. К ним можно отнести AnVir Task Manager, которая позволит найти все подозрительные процессы в операционной системе.

Как удалить вирус-майнер

Антивирусное ПО поможет вам найти вирус-майнер с помощью глубокой проверки, но не приходится рассчитывать, что оно также поможет убрать обнаруженное заражение. В большинстве случаев с этим приходится бороться вручную и удалять зловредный скрипт нужно будет самостоятельно. Следует отметить, что в системе всё равно могут остаться следы хакерского программного обеспечения и куда лучшим вариантом будет сделать бэкап всех данных и переустановить операционную систему.

Чаще всего заражение случается из-за загрузки пиратского контента, например, игр с торрент-трекеров. Если вы помните, что делали что-то подобное, то вам не составит труда отыскать возможную причину самостоятельно. Главное – это определить, в какой временной промежуток у вас начались проблемы с компьютером. Первое, что нужно сделать, это удалить все подозрительные приложения и лишь потом можно приступать к борьбе с вирусом.

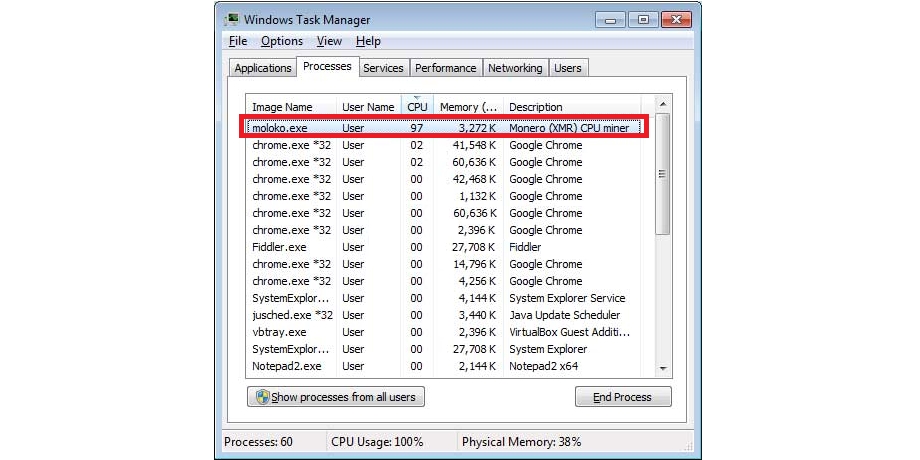

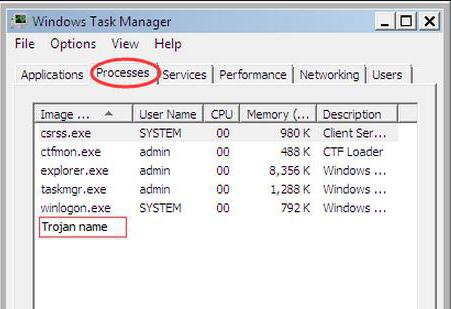

Если вам повезёт, то на устройстве вы обнаружите несложный майнер, избавиться от которого будет довольно легко. Потребуется лишь открыть диспетчер задач и выбрать всю подозрительную для вас активность. Для этого вам нужно перейти в меню «Пуск» и выбрать раздел процессов. Можно также просто вызвать диспетчер задач стандартным сочетанием клавиш Ctrl+Alt+Del. Если вы нашли какую-нибудь задачу, которая использует более 20 процентов мощности CPU, то? скорее всего? майнер уже найден. Всё, что вам остаётся – это завершить процесс.

Однако следует отметить, что такой процедуры чаще всего недостаточно. В последнее время злоумышленники научились скрывать свои продукты куда лучше и найти майнер в системе стало сложнее. Как было отмечено выше, некоторые современные боты считывают открытие диспетчера задач и делают процесс лечения куда более сложным. Но и здесь можно выйти из ситуации, если следовать рекомендуемому плану действий в подобных случаях.

Для начала следует проверить устройство на вирусы и перезагрузить компьютер, если они будут найдены. Затем нужно перейти в режим БИОС для управления железом без использования операционной системы. Для входа в БИОС обычно используются кнопки F8 или Del. Это зависит от производителя. Далее открываем раздел расширенных настроек загрузки (Advanced Boot Options).

Затем нужно перейти в режим БИОС для управления железом без использования операционной системы. Для входа в БИОС обычно используются кнопки F8 или Del. Это зависит от производителя. Далее открываем раздел расширенных настроек загрузки (Advanced Boot Options).

Следует отметить, что открыть это меню не получится, если у вас Windows 10 и вы производите перезагрузку. В таком случаем нажимаем Win+R и вводим команду MSConfig в окне, которое перед вами появилось. Теперь нужно выбрать раздел конфигурации системы и в меню загрузки указать нужный режим. Теперь просто перезагружаем систему на ПК.

Меню расширенных настроек загрузки содержит множество пунктов, но в данном случае нам понадобится безопасный режим с использованием сети (Safe Mode w\ Networking). Теперь нужно лишь авторизоваться в ОС под своей учётной записью и открыть бразуер для входа в интернет. Здесь остается лишь скачать какое-либо антишпионское программное обеспечение на ваш вкус. Именно его мы будем использовать для лечения скрытого майнера.

Почти все утилиты такого рода будут удалять найденные угрозы в автоматическом режиме. Кроме того, будут также удалены записи из реестра Windows и подправлены настройки некоторых приложений.

Если вы не знаете, какое программное обеспечение для этого выбрать, то для борьбы со шпионскими программами специалисты советуют Malwarebytes Anti-Malware. Также можно использовать продукты компании Доктор Веб для борьбы со скрытым майнингом. Наиболее эффективная программа для удаления майнеров на сайте компании – это CureIT. Отзывы свидетельствуют о том, что после её работы не возникает повторных жалоб.

Профилактика скрытого майнинга

Следует понимать, что полную безопасность в сети в наши дни гарантировать невозможно. С каждым обновлением антивирусных баз появляются новые вирусы. Однако продуманные действия всё равно позволят снизить риск заражения устройства. Для этого нужно пользоваться только проверенными сайтами, не игнорировать предупреждения антивирусного софта, в том числе и встроенного в браузер. Также следует периодически активировать проверку для профилактики. Рекомендуется также ограничить или вообще прекратить использование пиратского контента, так как он очень часто комплектуется вирусами.

Также следует периодически активировать проверку для профилактики. Рекомендуется также ограничить или вообще прекратить использование пиратского контента, так как он очень часто комплектуется вирусами.

Законность скрытого майнинга

Майнинг в целом, а особенно его нишевые ответвления – это всё ещё неизученная до конца сфера, которая не имеет чёткого определения в правовом поле. Однако это не значит, что если отсутствует статья за скрытый майнинг, то и ответственность за него не последует. Установка ПО на чужие компьютеры втайне от их владельцев, проникновение в сети – всего этого достаточно для возбуждения уголовного дела. При этом совсем не важно, с какой целью это происходило. Лучше не нарушать закон и зарабатывать криптовалюту честно. К тому же стелс-майнинг не принесёт ощутимый доход настолько, сколько можно заработать более честными операциями с цифровой валютой.

В заключение можно сказать, что появление новых кибер-угроз, связанных с криптовалютой, это весьма ожидаемый результат популяризации данной технологии. Однако и сфера информационной безопасности также не стоит на месте и пользователи легко могут защитить себя от вредоносного программного обеспечения и проверить компьютер, чтобы выявить заражение на ранних стадиях. Следует также отметить постоянно улучшающиеся алгоритмы защиты в веб-браузерах, которые уже сейчас умеют блокировать скрытый майнинг и не давать загрузить вредоносное программное обеспечение.

Однако и сфера информационной безопасности также не стоит на месте и пользователи легко могут защитить себя от вредоносного программного обеспечения и проверить компьютер, чтобы выявить заражение на ранних стадиях. Следует также отметить постоянно улучшающиеся алгоритмы защиты в веб-браузерах, которые уже сейчас умеют блокировать скрытый майнинг и не давать загрузить вредоносное программное обеспечение.

Как защититься от мошенников. Вирус-майнер заражает Android-смартфоны :: РБК.Крипто

Программа HiddenMiner добывает криптовалюту на гаджетах пользователей, она способна вывести телефон из строя из-за чрезмерной перегрузки процессора

Новый вирус-майнер HiddenMiner использует мощности процессоров Android-устройств для добычи криптовалюты Monero. Гаджет может выйти из строя из-за чрезмерной нагрузки на процессор, смартфоны начинают нагреваться и глючить. Об этом сообщает компания Trend Micro, которая занимается разработкой антивирусов.

Гаджет может выйти из строя из-за чрезмерной нагрузки на процессор, смартфоны начинают нагреваться и глючить. Об этом сообщает компания Trend Micro, которая занимается разработкой антивирусов.

В коде программы нет никаких переключателей, контроллеров или оптимизаторов, поэтому вирус добывает криптовалюту до тех пор, пока устройство не выйдет из строя. HiddenMiner маскируется под приложение для обновления Google Play, просит активировать его в качестве администратора устройства, после чего он начинает добычу альткоина Monero в фоновом режиме.

При попытке изменить настройки приложения, оно может заблокировать смартфон. Специалисты сообщили, что первые признаки заражения устройства вирусом-майнером — перегрев и сбои в работе. Программа распространяется через сторонние магазины приложений, больше всего пострадавших в Индии и Китае.

«Мы углубились в HiddenMiner, обнаружили пулы и кошельки Monero, связанные с вредоносным ПО и узнали, что один из его операторов снял с одного из кошельков 26 XMR (или $5 360 по состоянию на 26 марта 2018 года). Это указывает на довольно активную кампанию по использованию зараженных устройств», — отметили представители Trend Micro.

Это указывает на довольно активную кампанию по использованию зараженных устройств», — отметили представители Trend Micro.

Специалисты добавили, что избавиться от вируса можно, если перезагрузить гаджет в безопасном режиме, а затем удалить учетную запись администратора и само приложение.

Ранее эксперты из компании Avast сообщили, что обнаружили в магазине Google Play два приложения — SP Browser и Mr. MineRusher, которые тайно майнили криптовалюту Monero на устройствах пользователей.

Подписывайтесь на наш телеграм-канал РБК-Крипто, чтобы получать больше информации о вредоносных приложениях, которые добывают криптовалюту.

Опасность атаки вируса-майнера недооценена — BeInCrypto

Исполнительный директор BlackBerry считает, что многие компании не имеют четкого представления о том, какой вред могут нанести вирусы криптомайнинга в совокупности с другим вредоносным ПО.

Вирус криптомайнинга снижает работоспособность компьютера

Внедрение вируса-криптомайнера является, как внешней угрозой, так и внутренней. Несмотря на то, что сегодня хаверские технологии достигли небывалых высот, однако не всегда именно они поражают систему корпоративных компьютеров. Как заявляет исполнительный директор BlackBerry Джош Лемос, в большинстве случаев сами сотрудники компаний устанавливают вредоносное ПО на компьютеры и используют вычислительные мощности корпоративных машин для майнинга криптовалюты. Лемос заявил, что программное обеспечение для крипто-майнинга не обязательно является вредоносным, а скорее оппортунистическим, т.е. использует вычислительные ресурсы для получения денежной выгоды, «хотя вы часто обнаруживаете, что оно сопряжено с вредоносным программным обеспечением», и это также факт. Чаще всего, хакеры и корпоративные сотрудники устанавливают скрытый вирус-майнер для добычи криптовалюты Monero. Сам Лемос так комментирует любовь киберпреступников к этой монете:“Monero считается более прибыльным для среднего пользователя из-за особенностей алгоритма майнинга.Поскольку пандемия COVID-19 все еще активна в нескольких странах, Ламос утверждает, что пока криптовалюты считаются «ценными альтернативными инвестициями», тенденция к криптовалютным атакам продолжится.Каждый раз, когда у вас есть необразованные пользователи, которые ищут быстрый доллар, у вас будет больше возможностей для эксплуатации. Старая пословица по-прежнему верна: лучший способ разбогатеть в золотой лихорадке – это продать лопаты. В этом случае лопатами выступают как раз вирусы-майнеры, которые можно легко приобрести в даркнете”, – говорит Лемос.

Хакеры научились взламывать хорошо защищенные системы

Киберпреступники готовы взламывать, как корпоративные системы, так и системы розничных пользователей для того, чтобы установить вирус скрытого майнинга. Жертвами мошенников уже стали десятки государственных организаций и частных корпораций. Так ранее BeInCrypto сообщал, что мошенники научились встраивать вирусы майнинга в серверы государственных служб, которые обладают высокой степенью защиты. При этом скорость и производительность самого сервера уменьшается, что приводит к простоям и потерям в бизнесе. За несколько лет в России к уголовной ответственности за заражение компьютеров вирусом майнинга были привлечены всего два человека. Один инцидент зарегистрирован в Новгородской области, где местный житель заразил целую сеть компьютеров в нескольких регионах России вирусом майнинга. Второй случай был выявлен в Ростовской области. Сотрудник «Ростовводоканала» загрузил вирус скрытого майнинга на сайт организации. В результате вредоносное ПО попало практически на все компьютеры работников водоканала. А недавно BeInCrypto писал, что сразу несколько суперкомпьютеров по всей Европе были заражены неизвестным вирусом, который использовал мощность машин для майнинга криптовалют. О взломе системы заявили практически одновременно в Германии, Великобритании, Швейцарии и Испании. Первое сообщение о взломе системы суперкомпьютера поступило от сотрудников Эдинбургского университета. Они сообщили об «использовании безопасности на узлах входа в ARCHER».

При этом скорость и производительность самого сервера уменьшается, что приводит к простоям и потерям в бизнесе. За несколько лет в России к уголовной ответственности за заражение компьютеров вирусом майнинга были привлечены всего два человека. Один инцидент зарегистрирован в Новгородской области, где местный житель заразил целую сеть компьютеров в нескольких регионах России вирусом майнинга. Второй случай был выявлен в Ростовской области. Сотрудник «Ростовводоканала» загрузил вирус скрытого майнинга на сайт организации. В результате вредоносное ПО попало практически на все компьютеры работников водоканала. А недавно BeInCrypto писал, что сразу несколько суперкомпьютеров по всей Европе были заражены неизвестным вирусом, который использовал мощность машин для майнинга криптовалют. О взломе системы заявили практически одновременно в Германии, Великобритании, Швейцарии и Испании. Первое сообщение о взломе системы суперкомпьютера поступило от сотрудников Эдинбургского университета. Они сообщили об «использовании безопасности на узлах входа в ARCHER». Из-за случившегося инцидента систему компьютера было решено закрыть. Позже сообщения о несанкционированном входе в систему суперкомпьютеров поступили из Германии, штата Баден-Вюртемберг. В последующие несколько дней заявления о взломе систем безопасности суперкомпьютеров поступили также из Баварской Академии Наук, Университета Людвига-Максимилиана в Мюнхене, Германия, Швейцарского центра научных вычислений (CSCS) в Цюрихе, Швейцария. В общей сложности более 10 суперкомпьютеров были остановлены до выяснения обстоятельств с нарушением системы безопасности.

Из-за случившегося инцидента систему компьютера было решено закрыть. Позже сообщения о несанкционированном входе в систему суперкомпьютеров поступили из Германии, штата Баден-Вюртемберг. В последующие несколько дней заявления о взломе систем безопасности суперкомпьютеров поступили также из Баварской Академии Наук, Университета Людвига-Максимилиана в Мюнхене, Германия, Швейцарского центра научных вычислений (CSCS) в Цюрихе, Швейцария. В общей сложности более 10 суперкомпьютеров были остановлены до выяснения обстоятельств с нарушением системы безопасности.Дисклеймер

Вся информация, содержащаяся на нашем вебсайте, публикуется на принципах добросовестности и объективности, а также исключительно с ознакомительной целью. Читатель самостоятельно несет полную ответственность за любые действия, совершаемые им на основании информации, полученной на нашем вебсайте.Скрытый майнер на компьютере: как на вас зарабатывают

Проблема скрытого майнинга громко освещалась в 2017 году из-за обнаруженных плагинов на веб-сайтах. С ними посетители передавали свои ресурсы для майнинга, пока находились на странице. Теперь вышло немало защищающих плагинов, которые предупреждают о такой активности. Более актуальна становится проблема, как найти и удалить скрытый майнер на компьютере или телефоне. Расскажем в этой статье.

С ними посетители передавали свои ресурсы для майнинга, пока находились на странице. Теперь вышло немало защищающих плагинов, которые предупреждают о такой активности. Более актуальна становится проблема, как найти и удалить скрытый майнер на компьютере или телефоне. Расскажем в этой статье.

Что такое скрытый майнинг

Скрытый майнер — это зловредная программа, которая заражает устройство и использует его ресурсы для майнинга. Обычно для экономического эффекта нужно заразить множество компьютеров, которые в совокупности будут работать как одна сеть и давать доход.

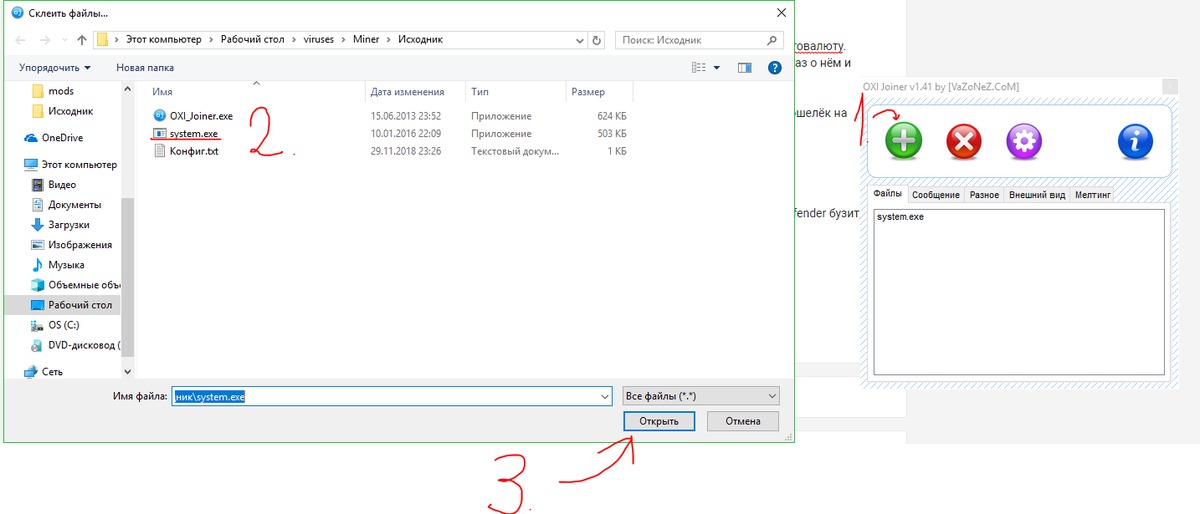

Ранние майнеры были более примитивны. Они загружали CPU компьютера, так что их легко обнаруживали. Теперь программы работают более изощренно. Например:

- файл замаскирован под системный и носит название типа «system». Не ждите, что он будет иметь в названии XMR или «майнер», так что жертва может воспринимать программу как обязательную.

- Майнер, типа XMR Stak, может запускаться в нерабочее время, подстраиваться под активность пользователя.

Когда компьютер нагружен игрой, майнер не работает, чтобы не вызывать подозрений.

Когда компьютер нагружен игрой, майнер не работает, чтобы не вызывать подозрений. - ПО не нагружает устройство на полную, так что тормоза можно не заметить никогда.

- В корпоративных сетях скрытый майнер на компьютере может быть настроен на локальные пулы, чтобы системный администратор не увидел странный трафик.

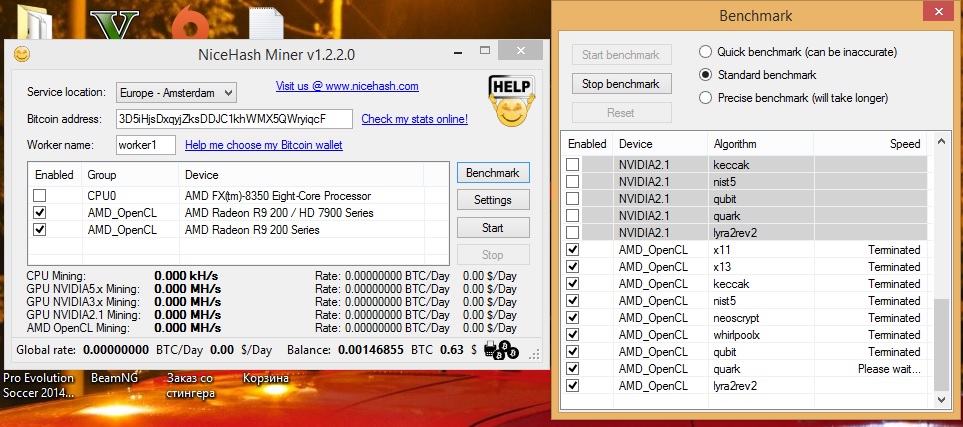

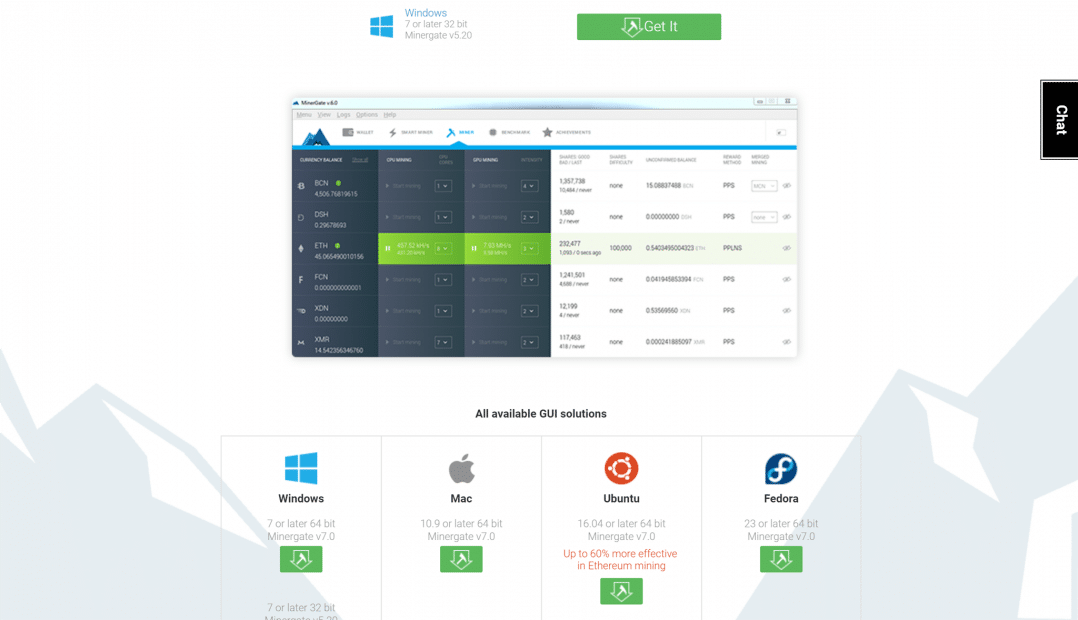

В большинстве случаев используются:

- исходники с Minergate

- XMR Stak

- самостоятельные сборки.

Главное для злоумышленника — добиться скачивания файла на компьютер. Если антивируса нет или кодовой базы вируса нет в его библиотеке, запускается autorun.bat. ПО начинает работать. При компиляции программы указывается, что она должна работать как «скрытая», но есть и более изощренные трояны. Скрытый майнер прописывает себя в автозагрузку даже без прав администратора.

Признаки заражения

- Вы использовали флеш-карты без проверки антивирусом,

- Вы обновляли программы, но не уверены, был ли это официальный сайт, кликали что-то на сайтах, открывали вложения почты и т.

д. Особенно популярно распространение через читы к популярным онлайн-играм!

д. Особенно популярно распространение через читы к популярным онлайн-играм! - Компьютер стал тормозить. В диспетчере неизвестная программа, которая не реагирует на закрытие.

- Устройство странно запускается или не может нормально завершить работу, перезапускается.

- Устройство усиленно работает, когда вы не работаете на нем.

Как сделать или купить скрытый майнер, мы не можем рассказать в этой статье в деталях, даже ради интереса. В самых простых (поэтому не самых эффективных) скрытых майнерах достаточно поменять свой кошелек и почту, а потом распространить вирус.

Как найти скрытый майнер

Если компьютер или телефон не тормозит, это не значит, что он не заражен.

Самый действенный способ — просканировать компьютер антивирусом. Фокус популярных компаний-производителей антивирусов направлен на борьбу со скрытыми майнерами, поэтому базы обновляются достаточно часто. Но если вирус закриптован, а код свежий, антивирус не поможет.

Самый простой вариант майнера можно найти через панель задач Windows 7/10:

В этом случае нужно заглушить процесс и удалить программу. Вот этот процесс на видео:

Вот этот процесс на видео:

Более сложный вариант

Обнаружить скрытый майнер более продвинутого уровня будет непросто. Он устанавливается без окошек, часто через зараженную флешку или псевдо-обновление популярной программы (типа Adobe). Такой майнер использует только половину ядер и половину мощности видеокарты, но если пользователь бездействует более какого-то срока, включается на всю мощность. Его не видно через стандартный диспетчер задач Windows 10, и найти скрытый майнер через другие программы может быть также сложно.

- Проверьте температуру устройства, когда вы не даете никакой видимой нагрузки на него.

- Установите мониторинг загруженности системы. Некоторые майнеры уходят в сон, когда открывается стандартное средство Windows, поэтому ищите спецпрограммы.

- Отследите сетевой трафик. Чтобы майнинг давал результат, хеши нужно отправлять в пул.

- Не удаляйте папки с найденным вирусом, этого недостаточно, он их восстановит.

Считается, что Apple менее подвержена вирусам. Но в последнее время Crypto Miner на Mac занимает значительное место. Это связано с тем, что устройства Apple мощные, что делает их нужными для ботнета.

Как удалить майнер-вирус

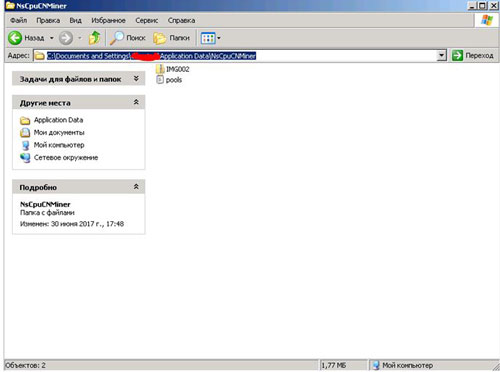

Если майнер не обнаруживается стандартными средствами, используйте Process Explorer на Windows:

- Нажмите «Ctrl + Shift + Esc» для вызова диспетчера задач, наблюдайте. Это займет 10-20 минут, но не двигайте мышь и клавиатуру, компьютер должен находится в простое (предварительно отключите заставку и уход в сон).

- Нужно удалить программу по найденной траектории через специальные программы для удаления. Отображение скрытых папок и файлов должно быть включено (Откройте любую папку > «Папка и параметры поиска» > «Вид» > «Показать скрытые файлы и папки» > «Скрыть защищенные файлы операционной системы» > «Применить» и «ОК»).

- Затем очистите реестр Windows от найденной программы.

- Очистите файл HOSTS, чтобы избежать нежелательного перенаправления браузера. Перейдите к %windir%/system32/Drivers/etc/host и уберите лишние адреса.

(Важно! Будьте осторожны при удалении файла, особенно если вы не увереный пользователь. Все действия вы делаете на свой страх и риск!)

Если диспетчер закрывается самостоятельно или какая-либо программа начала загружать систему — это означает, что ПК заражен майнером. Самый легкий бесплатный способ — переустановить компьютер.

Также на рынке есть платное ПО для защиты от криптомайнинга. Оно предовтращает установку множества троянов и блокирует домены наиболее популярных майнинговых пулов.

Источник: SecureworksЧто еще нужно знать, чтобы защититься

Для MacOS популярные названия:

- OSX.CoinMiner Virus

- MacOS BitCoinMiner-AS

- Creative Update Mac Miner

Есть вымогатели+майнеры, которые ищут соответствующие папки в %AppData%, оценивают параметры устройства. Такой вирус может подменить папку (адрес кошелька) на устройстве, которое уже майнит. А угроза Rakhni miner ищет, знаете ли вы про биткоин, и если да, выберет сценарий вируса-шифровальщика.

Такой вирус может подменить папку (адрес кошелька) на устройстве, которое уже майнит. А угроза Rakhni miner ищет, знаете ли вы про биткоин, и если да, выберет сценарий вируса-шифровальщика.

Отключайте ненужные службы, включая внутренние протоколы, такие как SMBv1, если не пользуетесь ими. Удаляйте лишние приложения и рассмотрите возможность ограничения доступа к встроенным системным компонентам, таким как PowerShell, которые нельзя удалить, но которые не нужны большинству пользователей.

Включите пользовательские решения для таких функций, как администрирование удаленных рабочих станций, а не стандартных портов и протоколов. Для Windows рассмотрите использование Microsoft Local Administrator Password Solution (LAPS), для управления паролями.

Своевременно проверяйте и применяйте соответствующие обновления безопасности для операционных систем и приложений.

Заключение

Майнинг криптовалюты является привлекательным предложением для мошенников, которые хотят монетизировать доступ к вычислительным ресурсам. Это останется угрозой для организаций и частных лиц, потому что влияет не только на износ системы, но и на безопасность данных.

Это останется угрозой для организаций и частных лиц, потому что влияет не только на износ системы, но и на безопасность данных.

Несмотря на то, что скрытый майнер может показаться не таким серьезным, как вымогатели, его нельзя игнорировать. Защита устройства и осознанное использование компьютера и интернета в целом усилят вашу кибер-безопасность.

Защита от вредоносной программы CoinMiner

Что такое вредоносная программа CoinMiner?

Майнеры криптовалюты — это программы, которые генерируют Bitcoin, Monero, Ethereum или другие криптовалюты, популярные в настоящее время. При осознанном использовании ради собственной выгоды они могут оказаться ценным источником дохода.

Однако создатели вредоносных программ создают угрозы и вирусы, которые используют общедоступное программное обеспечение для майнинга, чтобы пользоваться чужими вычислительными мощностями (ЦП, ГП, ОЗУ, пропускной способностью сети и электроэнергией) без ведома или согласия их владельца (т. н. криптоджекинг).

н. криптоджекинг).

Какие типы майнеров существуют?

Существует множество разных способов заставить компьютер или устройство майнить криптовалюту. Ниже приведены три основных типа майнеров:

Исполняемые файлы. Это типичные исполняемые файлы вредоносных или потенциально нежелательных приложений (PUA) (.exe), размещенные на компьютере и предназначенные для майнинга криптовалют.

Браузерные майнеры криптовалют. Эти майнеры на основе JavaScript (или аналогичных технологий) выполняют свою задачу в интернет-браузерах, потребляя ресурсы, пока браузер остается открытым на веб-сайте. Некоторые майнеры используются владельцем веб-сайта намеренно вместо рекламы (например, Coinhive), а другие были добавлены на надежный веб-сайт без ведома или согласия его владельца.

Расширенные безфайловые майнеры. Появилось вредоносное ПО, которое выполняет свою задачу в памяти компьютера, используя стандартные инструменты, такие как PowerShell.

В качестве примера можно привести программу MSH.Bluwimps, которая выполняет дополнительные вредоносные действия помимо майнинга.

В качестве примера можно привести программу MSH.Bluwimps, которая выполняет дополнительные вредоносные действия помимо майнинга.

Как узнать, используется ли мое устройство для майнинга?

Майнеры работают на различных платформах, в том числе:

Продукты Norton обычно выводят предупреждение, если обнаружены файлы, связанные с майнингом, чтобы обратить на них ваше внимание, хотя часто используемое ПО для майнинга с открытым исходным кодом может оказаться потенциально нежелательным приложением (PUA).

Свидетельства того, что компьютер используется для майнинга:

Высокая загрузка ЦП и ГП

Перегрев

Зависания или частые перезагрузки

Долгое время ответа

Необычная сетевая активность (например, подключение к сайтам или IP-адресам, связанным с майнингом).

Защищены ли мои устройства от этой вредоносной программы?

Norton защищает ваши устройства от вредоносной программы CoinMiner. Запустите LiveUpdate, чтобы обеспечить актуальность описаний Norton, и выполните полное сканирование системы.

Закройте вкладку браузера, на которой открыт обнаруженный URL-адрес. Рекомендуется не посещать обнаруженный веб-сайт.

Обнаруженную потенциально вредоносную программу или файл CoinMiner следует удалить с компьютера. Не используйте эту программу.

ШАГ 1

Запустите LiveUpdate

Запустите Norton.

Если отображается окно Мой Norton, рядом с разделом Безопасность устройства нажмите .

В главном окне выберите , затем выберите .

После завершения работы Norton LiveUpdate нажмите .

Запускайте LiveUpdate до тех пор, пока не появится сообщение «В продукте Norton установлены последние обновления защиты».

Закройте все программы и перезапустите компьютер.

ШАГ 2

Запустите сканирование всей системы

Запустите Norton.

Если отображается окно Мой Norton, рядом с разделом Безопасность устройства нажмите .

В главном окне дважды щелкните , а затем выберите .

В окне Операции сканирования выберите и нажмите кнопку .

По завершении сканирования нажмите кнопку .

Как добавить этот веб-сайт или программу в исключения?

Исключения ослабляют защиту, поэтому их следует использовать только в случае крайней необходимости.

Если вы хотите получить доступ к веб-сайту, файлу или программе, которые заблокированы продуктом Norton, выполните одно из следующих действий.

Как добавить этот веб-сайт или программу в белый список?

Если ваше программное обеспечение определяется вашим продуктом Norton как вредоносное и вы хотите отметить это как ложное срабатывание, см. статью Продукт Norton выдает неправильные предупреждения о зараженных файлах, подозрительных программах и веб-сайтах.

Идентификатор документа (DOCID): v125881893

Операционная система: Windows

Последнее изменение: 19/11/2019

Скрытый Майнер 2020 года | Актуальный

По поводу покупки/вопросов писать в Telegram @asazelloТеги: скрытый майнер скрытый майнинг майнер скрытый майнер 2019 майнинг криптовалюта биткоин monero bitcoin xmr как найти майнер майнеры hidden miner заработок без вложений майнергейт real hidden miner cryptocurrency mining stealth in minergate btc minergate заработок блокчейн скрытый litecoin майнинг ферма эфир деньги заработок в интернете 2018 процессор тормозит процессор загружен на 100 браузерый скрытый майнинг чистка от вирусов спец комп компьютер тормозит браузерный майнер копьютер тупит как заработать майнить miner халява бесплатно удалить вирус майнер майнер на компьютере чистка windows курс биткойна скрытый майнер вирус ethereum майнер вирус вирус blockchain монеро тормозит комп эфириум удалить майнер с пк скрытый майнер как сделать как заработать в интернете удалить майнер вирус распространение скрытого майнера как удалить скрытый майнер биткойн silent miner builder чистка компьютера павел мудрый silent miner майнинг в браузере 2019 скрытый майнер скачать вирус майнинг miner bot хакер защита от майнинга скрытый майнер minergate poloniex вирус майнер компьютер видеокарты как обнаружить майнер майнер на сайте вирус майнер браузер тренд bittrex биржа bitcoin валюта как распространить найти вирус майнер распространение вируса скрытыймайнер как сделать авто торговля на бирже cs go для steam бесплатно биржа yobit биржа poloniex авто заработок на бирже как получить нож cs go скрытый майнер сделать скрытый майнер обнаружить скрытый майнер найсхеш скрытый майнер для школьника скрытый майнер с автозапуском скрытый майнер скачать бесплатно скрытый майнер over скрытый майнер что это скрытый майнер слив скрытый майнер настройка бесплатные деньги стим биткоин майнер вирус скрытый майнер монеро скрытый майнер удалить сайты с халявой cs go без депозита скрытый майнинг на minergate скрытый майнер cpu сайты с халявой cs go скрытый майнер доход асики windows 10 скрытый майнер своими руками скрытый вирус майнер гейт nicehash грабер malwarebytes криптокофе браузер дедик трейдинг майнер вирус обнаружить способы распространения орууу на эти теги windows 7 флуд проверка вирус майнер спам путин не смотри на лол ахаха программы майнеры вирусы вирус в телефоне удалить скрытый вирус xmr v8 как удалить скрытый вирус +с компьютера как удалить скрытый вирус +с флешки майнинг monero v8 как майнить monero v8 лучшие майнеры 2019 bcn xmo как удалить скрытый вирус майнер тяжелой формы монеро 2019 как выводить с minergate как майнить на minergate новый майнер выгодный майнер minergate. com hidden monero miner how to set up miner in awesome miner доходный майнер minergate отзывы xfast отзывы майнер minergate xfast удалить скрытый вирус майнер как майнить дома создать скрытый майнер удаление майнера заработок на ютуб заработок авто 2017 создание майнера заработок андроид заработок биткоинов заработок на youtube заработок на играх заработок в сети заработок денег avalon заработок без вложений в интернете заработок на майнинге майнер для сайта скрипт для как установить где взять майнер способы майнинга antminer s9 иммерсионное охлаждение строительство инвестиции is gpu mining worth it january 2019 monero miner 2019 hidden miner monero купить майнер вирус в компе заработок в интернете с нуля заработать денег вирус hidden miner зборка майнера как удалить скрытый вирус (тяжелой формы) майнер со своего компьютера билдер сборка скрытого майнера как сделать скрытый майнер как собрать майнер ферма для майнинга fud miner hidden mining майнинг 2019 minergate silent fud miner xmr monero free miner hidden miner 2019 crypto mining in 2019 free bitcoin generator gpu mining free bitcoin miner 2019 silent monero miner 2019 monero криптовалюта майнинг криптовалюты saintsshow youtube google программное обеспечение курс btc майнер xmine майнер supreme

com hidden monero miner how to set up miner in awesome miner доходный майнер minergate отзывы xfast отзывы майнер minergate xfast удалить скрытый вирус майнер как майнить дома создать скрытый майнер удаление майнера заработок на ютуб заработок авто 2017 создание майнера заработок андроид заработок биткоинов заработок на youtube заработок на играх заработок в сети заработок денег avalon заработок без вложений в интернете заработок на майнинге майнер для сайта скрипт для как установить где взять майнер способы майнинга antminer s9 иммерсионное охлаждение строительство инвестиции is gpu mining worth it january 2019 monero miner 2019 hidden miner monero купить майнер вирус в компе заработок в интернете с нуля заработать денег вирус hidden miner зборка майнера как удалить скрытый вирус (тяжелой формы) майнер со своего компьютера билдер сборка скрытого майнера как сделать скрытый майнер как собрать майнер ферма для майнинга fud miner hidden mining майнинг 2019 minergate silent fud miner xmr monero free miner hidden miner 2019 crypto mining in 2019 free bitcoin generator gpu mining free bitcoin miner 2019 silent monero miner 2019 monero криптовалюта майнинг криптовалюты saintsshow youtube google программное обеспечение курс btc майнер xmine майнер supreme

Новая разновидность вируса-майнера выводит из строя Android-смартфоны

Антивирусная компания Trend Micro обнаружила новый вирус под названием HiddenMiner, который использует мощности инфицированных Android-смартфонов для добычи криптовалюты Monero. Майнер способен вывести гаджет из строя чрезмерной нагрузкой на процессор, сообщается в блоге компании.

Майнер способен вывести гаджет из строя чрезмерной нагрузкой на процессор, сообщается в блоге компании.

По словам инженеров Trend Micro, в коде программы HiddenMiner отсутствует переключатель, контроллер или оптимизатор. Иными словами майнер добывает Monero до тех пор, пока ресурсы устройства не будут полностью исчерпаны.

HiddenMiner маскируется под приложение для обновления Google Play и заставляет пользователей активировать его в качестве администратора устройства. После предоставления разрешения HiddenMiner начнет добывать Monero в фоновом режиме. При попытке изменить полномочия приложения, оно может блокировать смартфон.

Первыми признаками наличия HiddenMiner в телефоне называют перегрев гаджета и различные сбои в работе.

«Мы углубились в HiddenMiner, обнаружили пулы и кошельки Monero, связанные с вредоносным ПО и узнали, что один из его операторов снял с одного из кошельков 26 XMR (или $5360 по состоянию на 26 марта 2018 года).

Это указывает на довольно активную кампанию по использованию зараженных устройств», — заявили представители Trend Micro.

HiddenMiner распространяется через сторонние магазины приложений. Больше всего пострадавших от него пользователей проживают в Китае и Индии. Специалисты Trend Micro отмечают, что избавиться от майнера можно, перезагрузившись в безопасном режиме и удалив учетную запись администратора и само приложение.

Напомним, ранее в марте специалисты компании Avast обнаружили в Google Play два новых приложения SP Browser и Mr. MineRusher со встроенной вредоносной программой для майнинга Monero.

2 апреля компания Google объявила, что вводит запрет на добавление в Chrome Web Store новых расширений для майнинга криптовалют, а спустя некоторое время удалит все существующие подобные продукты.

Подписывайтесь на новости ForkLog в Facebook!

Нашли ошибку в тексте? Выделите ее и нажмите CTRL+ENTER

Криптоджекинг и вирусная угроза биткойн-майнеров

Биткойн стал невероятно прибыльным в 2017 году, когда цена взлетела до 20000 долларов за монету. Фактически, персональные устройства в тот год добывали больше криптовалюты, чем что-либо другое. Цифровые деньги захватили Интернет штурмом, и, поверьте, есть люди, которые найдут недобросовестные способы заработать на этом.

Фактически, персональные устройства в тот год добывали больше криптовалюты, чем что-либо другое. Цифровые деньги захватили Интернет штурмом, и, поверьте, есть люди, которые найдут недобросовестные способы заработать на этом.

Вирус-майнер биткойнов может быть настолько агрессивным, что мгновенно разряжает вашу батарею, делает ваш компьютер непригодным для использования в течение длительного времени и сокращает срок службы вашего устройства.

Одним из результатов стала разработка вредоносного ПО для майнинга биткойнов. Хакеры разработали способы перехвата вычислительной мощности машин, используемых такими же людьми, как вы, что, если умножить их на тысячи, резко увеличивает шансы на успешный майнинг. Идея состоит в том, что это гораздо более дешевая альтернатива потере тысяч долларов на десятки майнеров ASIC (традиционный способ добычи криптовалюты).

Как на вас влияет криптоджекинг?

Человек, который заражает ваш компьютер вредоносным ПО для майнинга криптовалюты, делает это только для того, чтобы заработать. Строго говоря, криптоджекинг — это не доступ к вашей личной информации или обмен ею.

Строго говоря, криптоджекинг — это не доступ к вашей личной информации или обмен ею.

Но, криптоджекеры — это , использующие ресурсы вашей системы без вашего ведома или согласия. Вирус-майнер биткойнов может быть настолько агрессивным, что мгновенно разряжает вашу батарею, делает ваш компьютер непригодным для использования в течение длительного времени и сокращает срок службы вашего устройства. Не только это, но и ваши счета за электроэнергию растут, а ваша производительность падает. Можно с уверенностью сказать, что это нарушение безопасности.

Важно отметить, что вы почти никогда не столкнетесь с операциями криптоджекинга, нацеленными на Биткойн. Поскольку биткойн требует огромной вычислительной мощности для майнинга, это невозможно сделать с помощью криптоджекинга. Но как наиболее известная криптовалюта «Биткойн» иногда используется для обозначения всех типов цифровой валюты. «Биткойн-майнер-вирус» — это универсальный термин.

Только небольших криптовалют, таких как Monero, могут полагаться на характеристики оборудования для пешеходов, что означает, что их можно добывать с помощью вредоносного ПО для криптоджекинга . Отсутствие отслеживания транзакций Monero — еще один фактор, который делает Monero идеальной мишенью для этого вида киберпреступлений. Но независимо от типа майнинга, который мог заразить вашу систему, вы захотите немедленно положить этому конец с помощью мощного антивирусного инструмента.

Отсутствие отслеживания транзакций Monero — еще один фактор, который делает Monero идеальной мишенью для этого вида киберпреступлений. Но независимо от типа майнинга, который мог заразить вашу систему, вы захотите немедленно положить этому конец с помощью мощного антивирусного инструмента.

AVG AntiVirus FREE обнаруживает и блокирует все виды вредоносных программ, от криптоджекинга до шпионского ПО и обычных вирусов. Загрузите его сегодня, чтобы получить круглосуточную онлайн-защиту.

Различные типы вирусов-майнеров

Существует несколько способов взлома криптовалюты, и они отличаются возможностью отслеживания.Давайте рассмотрим два наиболее распространенных метода.

Вирус-майнер на основе браузера

Скрипты веб-сайтов — это распространенный способ взломщикам получить контроль над вашим компьютером. Поскольку скрипты — это функции, которые выполняются за кулисами и имеют определенный доступ к вашему компьютеру, они идеально подходят для майнинга биткойнов на основе браузера. Известно, что хакеры находят бэкдоры в базах данных WordPress и также выполняют там код.

Поскольку скрипты — это функции, которые выполняются за кулисами и имеют определенный доступ к вашему компьютеру, они идеально подходят для майнинга биткойнов на основе браузера. Известно, что хакеры находят бэкдоры в базах данных WordPress и также выполняют там код.

Все, что вам нужно сделать, это посетить определенный веб-сайт без защиты (или с устаревшим программным обеспечением), и невидимый скрипт скажет вашему компьютеру начать майнинг.Обычно это справедливо только для взломанных веб-сайтов, поэтому так важно убедиться, что посещаемые вами веб-сайты безопасны. Но , как мы увидим, известно, что даже авторитетные сайты периодически подвергались атакам . В лучшем случае майнинг останавливается, как только вы покидаете сайт или закрываете браузер.

Жертвы криптоджекинга могут ожидать, что ресурсы их ЦП будут исчерпаны.

Вложения электронной почты и отрывочные ссылки — это еще один способ, с помощью которого хакеры могут заставить ваш компьютер запустить неверный код. Не забудьте дважды проверить электронную почту, прежде чем нажимать что-либо. Остерегайтесь Facebook или других платформ, запрашивающих ваш пароль без причины. Не верьте каждой кнопке, которая сообщает вам, что вам нужно обновить Firefox или Chrome. Если он поступает не с официального сайта браузера, с помощью этой кнопки можно установить программное обеспечение для майнинга в ваш браузер. И, вероятно, он не исчезнет, когда вы закроете браузер.

Не забудьте дважды проверить электронную почту, прежде чем нажимать что-либо. Остерегайтесь Facebook или других платформ, запрашивающих ваш пароль без причины. Не верьте каждой кнопке, которая сообщает вам, что вам нужно обновить Firefox или Chrome. Если он поступает не с официального сайта браузера, с помощью этой кнопки можно установить программное обеспечение для майнинга в ваш браузер. И, вероятно, он не исчезнет, когда вы закроете браузер.

Жертвы криптоджекинга могут ожидать, что ресурсы их ЦП будут исчерпаны.Возможна даже эксплуатация графического процессора, когда мощные видеокарты задействованы на полную мощность. Это приводит к снижению производительности компьютера и увеличению счета за электроэнергию. Звучит не так уж плохо по сравнению, скажем, с кражей личных данных. Но это по-прежнему серьезная проблема безопасности, от которой вы должны защитить себя.

Рекламное ПО Биткойн-майнеры

Рекламное ПО Биткойн-майнеры — еще один тип вредоносного ПО для криптоджекинга. После заражения вашей машины рекламные биткойн-майнеры размещаются на вашем компьютере в виде установленных программ или строк кода, встроенных в оперативную память, что делает их гораздо более опасными, чем некоторые другие формы криптоджекинга.

После заражения вашей машины рекламные биткойн-майнеры размещаются на вашем компьютере в виде установленных программ или строк кода, встроенных в оперативную память, что делает их гораздо более опасными, чем некоторые другие формы криптоджекинга.

Файловое рекламное ПО может отключить антивирус из глубины системных файлов. Он может гарантировать, что его копия всегда будет установлена на вашем компьютере. Он даже может определить, когда у вас открыт диспетчер задач, и соответственно приостановить его работу. Это означает, что вы никогда не увидите всплеска загрузки ЦП, и вы никогда не увидите, как название программы потребляет все ваши ресурсы.

Иногда вирус-майнер выглядит как бесфайловое вредоносное ПО: команды, выполняемые из памяти компьютера, или важные операции ОС.Это значительно усложняет обнаружение.

Использование вычислительной мощности человека без его разрешения и истощение производительности и срока службы оборудования — это уже плохо. Врываться во внутренние механизмы машины, нарушать ее функциональность и скрывать любые следы вредоносного ПО — еще хуже и агрессивнее.

Если вы недавно скачали программу, которая выглядела как настоящая, но на самом деле была «небрендовой», так сказать, у вас могла быть установлена вредоносная программа для криптовалют.Конкретный пример — Auto Refresh Plus, который маскируется под обязательное обновление Mozilla Firefox. После установки он начинает добычу криптовалюты в фоновом режиме, забрасывая вас нежелательной рекламой. Чтобы удалить его из системы, вам понадобится программа для защиты от вредоносных программ.

Известные криптоджекеры

Есть несколько имен, о которых вам следует знать, если вы хотите быть в курсе феномена криптоджекинга. Coinhive был сервисом, который пытался добывать криптовалюту для правильного использования, но в конечном итоге использовался не по назначению.RoughTed, совершенно отдельное явление, является общим термином для кампании по борьбе с киберпреступностью, включающей множество различных видов незаконной деятельности. Давайте посмотрим глубже.

Что такое Coinhive?

Coinhive начинался как законная альтернатива рекламе, принося доход за счет ресурсов процессора вашего ПК, пока вы были на веб-странице. Идея была отличной — сценарий на веб-сайте сообщал бы вашему компьютеру, что нужно майнить криптовалюту Monero. В свою очередь, на веб-сайте не нужно размещать рекламу!

Идея была отличной — сценарий на веб-сайте сообщал бы вашему компьютеру, что нужно майнить криптовалюту Monero. В свою очередь, на веб-сайте не нужно размещать рекламу!

У него было много потенциальных применений.ЮНИСЕФ в Австралии собрал пожертвования с надписью «Дайте надежду, просто будучи здесь» на странице, где работает Coinhive. Пока страница была открыта в браузере, компьютер человека постоянно майнил для Monero, собирая пожертвования.

Хотя первоначальная цель Coinhive заключалась в том, чтобы использовать только часть вычислительной мощности человека, в результате криптоджекеры повернули ручку на 11, замедляя работу компьютера до невозможности использования.

Что пошло не так? Несколько плохих актеров использовали технологию в личных целях.Coinhive стал широко использоваться на взломанных сайтах. Хотя первоначальная цель Coinhive заключалась в том, чтобы использовать только часть вычислительной мощности человека, в результате криптоджекеры повернули ручку на 11, что замедлило работу компьютера до невозможности его использования.

Вещи стали реальностью для Национальной службы здравоохранения Великобритании, когда они обнаружили, что их программное обеспечение специальных возможностей BrowseAloud, которое использует голос для чтения веб-сайтов в интересах слепых, было взломано с помощью Coinhive для майнинга Monero. Помимо увеличения загрузки процессора, гораздо более тревожным было нарушение безопасности.Количество частной информации, которая могла быть утечка, ошеломляет.

Блокировщики рекламы и антивирусное программное обеспечение должны были не отставать и блокировать запуск этих скриптов, и криптоджекинг стал настоящим нарушением безопасности. Не имело значения, как это использовалось; майнить веб-сайты без разрешения было слишком просто.

Вдобавок ко всему, службы, которые стремились этично добывать криптовалюту, по-прежнему не запрашивали разрешения, что отпугивает многих, кто в противном случае мог бы выступать за это.Это произошло с одноранговым сайтом для обмена файлами The Pirate Bay, который заменил рекламные баннеры на Coinhive, никому не сказав. Более того, The Pirate Bay неправильно настроил Coinhive, в результате чего пользователи испытывали резкий скачок загрузки ЦП при посещении сайта.

Более того, The Pirate Bay неправильно настроил Coinhive, в результате чего пользователи испытывали резкий скачок загрузки ЦП при посещении сайта.

The Pirate Bay получил много негативной реакции. С учетом того, что технология использовалась множеством разных способов, криптомайнинг как альтернатива рекламе был мертв в воде. Coinhive закрыла магазин в 2019 году.

Что такое RoughTed?

RoughTed — это организованная кампания по борьбе с киберпреступностью, которая полностью изменила правила кибербезопасности.Представьте себе вредоносное ПО, которое использует то, что мы видим каждый день в Интернете: рекламу. Если бы хакеры могли воспользоваться преимуществами сторонних рекламных сетей, распространяющих рекламу по всему Интернету, половина работы была бы сделана за них. У них будет обширная, многоаспектная атака, которая будет настолько обширна, что не только поразит огромное количество людей, но и ускользнет от легкого обнаружения.

К сожалению, вы не должны вообразить это, потому что он существует. Это называется вредоносной рекламой. На веб-сайтах по всему Интернету реклама призывает компьютеры добывать криптовалюту.

Это называется вредоносной рекламой. На веб-сайтах по всему Интернету реклама призывает компьютеры добывать криптовалюту.

Как убедить рекламную сеть распространять вашу сомнительную рекламу?

затемнение. Напишите код, который выглядит невинно. Языки программирования — это всего лишь языки. Кампании вредоносной рекламы могут обойти определенные фильтры, переписав код.

Используйте теневые сети. Есть сети, медийные объявления для The New York Times , и те, что медийная реклама для игорных сайтов или порнографических сайтов. Как вы думаете, какие сайты больше волнует, как их рекламное пространство влияет на их пользователей? Нью-Йорк Таймс не может рисковать своей репутацией, но пока игровой сайт может получить лишнюю копейку, кого волнует, какую рекламу он показывает?

Сделайте рекламу реалистичной. Вы можете подумать, что существует взаимосвязь между внешним видом рекламы и тем, что она делает за кадром.

Здесь ничего нет. Объявление может относиться ко всему, выглядеть четким и элегантным и при этом содержать вредоносный код.

Здесь ничего нет. Объявление может относиться ко всему, выглядеть четким и элегантным и при этом содержать вредоносный код.Взломать существующую рекламную сеть. Легальные сайты, такие как The New York Times , не полностью защищены. Фактически, NYT начало непреднамеренно показывать вредоносную рекламу в 2016 году, и все это исходило от взломанной рекламной сети. RoughTed по-прежнему не остановлен, хотя он заставляет сеть распространения контента Amazon делать за них свою работу.

Редирект. Перенаправление — это в первую очередь способ контакта с вредоносным ПО. В объявлении запускается сценарий, который отправляет пользователя на вредоносный сервер, но только если он использует устаревшее программное обеспечение. Для многих пользователей вредоносная реклама не принесет ничего вредного. Это затрудняет обнаружение.

Продолжайте перенаправлять. Как для жертв, так и для хостов бесконечное количество перенаправлений (или набор вполне законных) поможет скрыть любую теневую активность.

Вот как криптоджекинг может распространяться по Интернету. К сожалению, криптоджекинг — одно из самых умеренных преступлений RoughTed. Известно также, что кампания компрометирует личную информацию и заражает устройства медленно работающими вредоносными программами. Вот почему так важно знать, как обнаруживать и предотвращать криптоджекинг и другие вредоносные программы.

Как узнать, инфицированы ли вы

Чтобы определить, были ли вы заражены, первым делом необходимо проверить температуру вашего процессора — обычно высокая загрузка процессора является большим красным флажком.При заражении криптоджекингом ваш компьютер работает намного медленнее, чем обычный , а вентилятор звучит как реактивный двигатель на взлете. Это программа для криптоджекинга, использующая все ресурсы вашего компьютера для добычи криптовалюты. Чтобы узнать наверняка, откройте диспетчер задач и посмотрите вкладку «Производительность», уделяя особое внимание процессору. Если он достигает 80 или 90% без открытых программ, что-то определенно не так.

Если он достигает 80 или 90% без открытых программ, что-то определенно не так.

Кроме того, вы должны знать, как обнаружить биткойн-майнер.Чрезмерное использование ЦП и ГП замедляет обработку системы, иногда вплоть до перегрева. Обнаружение вредоносных программ для майнинга биткойнов — это не только удаление неприятностей с вашего устройства; речь идет об увеличении срока службы этого устройства. Вредоносное ПО для Android, занимающееся майнингом Loapi Monero, вызывало достаточный перегрев, чтобы сломать устройства.

Скрытые майнеры криптовалюты также могут быть представлены как рекламное ПО. Обязательно обратите внимание на типичные признаки того, что у вас есть рекламное ПО. К ним относятся, как следует из названия, реклама, появляющаяся там, где ее не следует, и веб-браузер, действующий по своему усмотрению, например, установка новых панелей инструментов или посещение странных сайтов.

(Раз уж мы обсуждаем эту тему, также полезно знать, как определить, есть ли в вашем телефоне вирус, хотя маловероятно, что ваш телефон был взломан для майнинга криптовалюты. )

)

Как удалить вирус биткойн-майнер

Процесс избавления от биткойн-майнера во многом такой же, как и от других вредоносных программ.

Первый шаг — запустить надежный антивирус. AVG AntiVirus FREE — это первоклассный инструмент кибербезопасности, который поможет вам удалить вредоносное ПО и заблокировать заражение в будущем.Мы покажем вам, как лучше всего избавить ваш компьютер от надоедливых вирусов-майнеров. Давайте загрузим и установим AVG AntiVirus FREE, чтобы начать работу.

Откройте AVG AntiVirus БЕСПЛАТНО. Вы можете нажать Запустить интеллектуальное сканирование , но также может быть хорошей идеей попробовать другой вид сканирования, поскольку вирусы-майнеры могут так хорошо прятаться.Чтобы запустить другое сканирование, щелкните три точки рядом с «Запустить интеллектуальное сканирование».

Выберите Сканирование при загрузке. Это глубокое сканирование позволит проверить наличие дополнительных скрытых угроз.

Просмотрите варианты. Прокрутите вниз и подтвердите.

Нажмите «Выполнить на следующем компьютере». Перезагрузите , чтобы запланировать сканирование при загрузке.

Перезагрузите компьютер, чтобы выполнить сканирование при загрузке.Если будет обнаружен вирус-майнер или другая угроза, вы сможете сразу удалить ее.

AVG AntiVirus FREE будет регулярно сканировать ваш компьютер, чтобы защитить вас от любых дополнительных инфекций.

Пока мы говорим о хороших привычках безопасности, найдите время, чтобы очистить историю просмотров и поиска. Это файлы, которые ваш компьютер сохраняет и отображает при посещении сайта, поэтому ему не нужно повторно загружать те же файлы. И пока вы это делаете, удалите также файлы cookie своего браузера. Файлы cookie браузера отслеживают вашу информацию, и вы не хотите, чтобы плохие файлы cookie проникали на ваш жесткий диск.

Файлы cookie браузера отслеживают вашу информацию, и вы не хотите, чтобы плохие файлы cookie проникали на ваш жесткий диск.

Как защититься от Coinhive и других вирусов-майнеров

Лучшая защита от всех типов вредоносных программ — предотвращение. Вот несколько простых действий, которые вы можете предпринять.

Избегайте странных ссылок. Не нажимайте URL-адреса со странным оформлением или с ошибками. В случае сомнений вы можете погуглить URL-адрес и проверить описание на странице результатов, чтобы проверить, является ли сайт легальным или нет.Не нажимайте на сокращенные URL-адреса из случайных мест, таких как разделы комментариев YouTube.

Дважды проверьте электронную почту перед загрузкой вложений или переходом по ссылкам. Взгляните на адрес электронной почты и определите, поддельный он или нет. «[email protected]», вероятно, подделка, потому что «Facebook» написано неправильно.

Опечатки или странные способы написания — еще один признак поддельной электронной почты. И всегда остерегайтесь фишинговых писем, в которых вас просят ввести пароль или другую личную информацию.

Опечатки или странные способы написания — еще один признак поддельной электронной почты. И всегда остерегайтесь фишинговых писем, в которых вас просят ввести пароль или другую личную информацию.

Используйте расширение браузера для защиты от майнинга. Определенные расширения, такие как minerBlock, могут блокировать веб-сайты от принуждения вашего компьютера к майнингу криптовалюты. Тщательно изучите расширение перед его установкой и убедитесь, что у вас есть сильный антивирус, который защитит вас в случае, если какие-либо расширения или приложения окажутся вредоносными.

Периодически проверяйте диспетчер задач. На вкладке Процессы вы можете увидеть, какие процессы потребляют больше всего ресурсов.Интернет-браузеры могут добиться успеха благодаря использованию памяти, особенно если у вас открыто множество вкладок. Но если есть какая-то необъяснимая активность или если ваш ЦП показывает использование 90%, даже если открыто несколько вкладок, а другие программы закрыты, вам, вероятно, следует продолжить исследование.

Защитите себя с помощью надежного антивирусного программного обеспечения

AVG AntiVirus FREE — исключительно надежное программное обеспечение для обеспечения безопасности. Он не только защитит ваш компьютер с помощью обновлений безопасности в режиме реального времени, но и просканирует ваш компьютер на наличие вредоносных программ и проблем с производительностью, обнаруживая вредоносные загрузки, прежде чем какие-либо инфекции смогут проникнуть в них.

Благодаря совершенно новому и простому дизайну AVG AntiVirus FREE защитит вас, не утомляя вас. Загрузите и установите его сегодня, чтобы заблокировать все типы вредоносных программ, описанных выше, включая скрытые бесфайловые вредоносные программы. Получите защиту 24/7 совершенно бесплатно.

Что такое криптоджекинг? Как предотвратить, обнаружить и исправить

Определение криптоджекинга

Криптоджекинг — это несанкционированное использование чужого компьютера для добычи криптовалюты. Хакеры делают это, либо заставляя жертву щелкнуть вредоносную ссылку в электронном письме, которое загружает код криптомайнинга на компьютер, либо заражая веб-сайт или онлайн-рекламу кодом JavaScript, который автоматически запускается после загрузки в браузере жертвы.

Хакеры делают это, либо заставляя жертву щелкнуть вредоносную ссылку в электронном письме, которое загружает код криптомайнинга на компьютер, либо заражая веб-сайт или онлайн-рекламу кодом JavaScript, который автоматически запускается после загрузки в браузере жертвы.

В любом случае код криптомайнинга будет работать в фоновом режиме, так как ничего не подозревающие жертвы обычно используют свои компьютеры. Единственный признак, который они могут заметить, — это более низкая производительность или задержки в выполнении.

Как работает криптоджекинг

У хакеров есть два основных способа заставить компьютер жертвы тайно добывать криптовалюту.Один из них — обманом заставить жертв загрузить код криптомайнинга на свои компьютеры. Это делается с помощью тактики, похожей на фишинг: жертвы получают законно выглядящее электронное письмо, которое побуждает их перейти по ссылке. Ссылка запускает код, который размещает скрипт майнинга на компьютере. Затем сценарий запускается в фоновом режиме, пока жертва работает.

Другой метод — внедрить сценарий на веб-сайт или объявление, которое доставляется на несколько веб-сайтов. Как только жертвы посещают веб-сайт или зараженное объявление появляется в их браузерах, скрипт запускается автоматически.На компьютерах жертв код не хранится. Какой бы метод ни использовался, код выполняет сложные математические задачи на компьютерах жертв и отправляет результаты на сервер, который контролируется хакером.

Хакеры часто используют оба метода для получения максимальной отдачи. «Атаки используют старые уловки вредоносного ПО для доставки более надежного и устойчивого программного обеспечения [на компьютеры жертв] в качестве альтернативы», — говорит Алекс Вайстих, технический директор и соучредитель SecBI. Например, из 100 устройств, добывающих криптовалюту для хакера, 10% могут получать доход с помощью кода на машинах жертв, а 90% — через свои веб-браузеры.

Некоторые сценарии майнинга криптовалют обладают способностью заражения, что позволяет им заражать другие устройства и серверы в сети. Это также затрудняет их поиск и удаление; поддержание постоянства в сети в лучших финансовых интересах криптоджекинга.

Это также затрудняет их поиск и удаление; поддержание постоянства в сети в лучших финансовых интересах криптоджекинга.

Чтобы повысить их способность к распространению по сети, код криптомайнинга может включать несколько версий для учета различных архитектур в сети. В одном примере, описанном в блоге AT&T Alien Labs, код криптомайнинга просто загружает имплантаты для каждой архитектуры до тех пор, пока один из них не заработает.

Сценарии могут также проверять, не заражено ли устройство конкурирующими вредоносными программами, занимающимися добычей криптовалют. Если обнаружен другой криптомайнер, скрипт отключает его. Как отмечается в сообщении AT&T Alien Lab, у криптомайнера может быть механизм предотвращения убийств, который запускается каждые несколько минут.

В отличие от большинства других типов вредоносных программ, скрипты криптоджекинга не причиняют вреда компьютерам или данным жертв. Они действительно крадут ресурсы процессора. Для отдельных пользователей более низкая производительность компьютера может быть просто раздражением. Организация со множеством систем с криптоджекингом может нести реальные затраты с точки зрения службы поддержки и времени ИТ, потраченного на отслеживание проблем с производительностью и замену компонентов или систем в надежде решить проблему.

Организация со множеством систем с криптоджекингом может нести реальные затраты с точки зрения службы поддержки и времени ИТ, потраченного на отслеживание проблем с производительностью и замену компонентов или систем в надежде решить проблему.

Почему популярен криптоджекинг

Никто не знает наверняка, сколько криптовалюты добывается с помощью криптоджекинга, но нет никаких сомнений в том, что эта практика широко распространена. Криптоджекинг на основе браузера сначала быстро рос, но, похоже, постепенно сокращается, вероятно, из-за волатильности криптовалюты и закрытия Coinhive, самого популярного майнера JavaScript, который также использовался для законной деятельности по майнингу криптовалюты, в марте 2019 года.Отчет SonicWall Cyber Threat Report за 2020 год показывает, что объем атак с использованием криптоджекинга упал на 78% во второй половине 2019 года в результате закрытия Coinhive.

Однако снижение началось раньше. Отчет Positive Technology по угрозам кибербезопасности за первый квартал 2019 года показывает, что на долю криптомайнинга сейчас приходится только 7% всех атак, по сравнению с 23% в начале 2018 года. В отчете говорится, что киберпреступники переключились на программы-вымогатели, которые считаются более прибыльными.

В отчете говорится, что киберпреступники переключились на программы-вымогатели, которые считаются более прибыльными.

«Криптомайнинг находится в зачаточном состоянии.Есть много возможностей для роста и развития », — говорит Марк Лалиберте, аналитик угроз из компании WatchGuard Technologies, поставщика решений сетевой безопасности.

В январе 2018 года исследователи обнаружили ботнет Smominru для майнинга криптовалют, который заразил более полумиллиона компьютеров, в основном в России, Индии и Тайване. Ботнет был нацелен на серверы Windows для майнинга Monero, и, по оценкам компании Proofpoint, занимающейся кибербезопасностью, на конец января он заработал 3,6 миллиона долларов.

Криптоджекинг не требует значительных технических навыков. Согласно отчету The New Gold Rush Cryptocurrencies — New Frontier of Fraud, от Digital Shadows наборы для криптоджекинга доступны в даркнете всего за 30 долларов.

Простая причина, по которой криптоджекинг становится все более популярным среди хакеров, — больше денег при меньшем риске. «Хакеры рассматривают криптоджекинг как более дешевую и более прибыльную альтернативу программам-вымогателям», — говорит Вайстих. По его словам, с помощью программы-вымогателя хакер может заставить трех человек заплатить за каждые 100 зараженных компьютеров.При использовании криптоджекинга все 100 зараженных машин работают на хакера для добычи криптовалюты. «[Хакер] может совершать те же платежи, что и эти три вымогателя, но майнинг криптовалют постоянно приносит деньги», — говорит он.

«Хакеры рассматривают криптоджекинг как более дешевую и более прибыльную альтернативу программам-вымогателям», — говорит Вайстих. По его словам, с помощью программы-вымогателя хакер может заставить трех человек заплатить за каждые 100 зараженных компьютеров.При использовании криптоджекинга все 100 зараженных машин работают на хакера для добычи криптовалюты. «[Хакер] может совершать те же платежи, что и эти три вымогателя, но майнинг криптовалют постоянно приносит деньги», — говорит он.

Риск быть пойманным и идентифицированным также намного меньше, чем при использовании программ-вымогателей. Код криптомайнинга запускается тайно и может долгое время оставаться незамеченным. После обнаружения очень сложно отследить источник, а у жертв мало стимулов для этого, поскольку ничего не было украдено или зашифровано.Хакеры, как правило, предпочитают анонимные криптовалюты, такие как Monero и Zcash, более популярным биткойнам, потому что им сложнее отследить незаконную деятельность.

Примеры криптоджекинга из реального мира

Криптоджекинг — умница, и они разработали ряд схем, чтобы заставить компьютеры других людей добывать криптовалюту. Большинство из них не новы; Методы доставки криптомайнинга часто производятся от методов, используемых для других типов вредоносных программ, таких как программы-вымогатели или рекламное ПО. «Вы начинаете видеть много традиционных вещей, которые злоумышленники делали в прошлом, — говорит Трэвис Фаррал, директор по стратегии безопасности в Anomali.«Вместо того, чтобы доставлять программы-вымогатели или трояны, они переоснащают их для доставки модулей или компонентов крипто-майнинга».

Большинство из них не новы; Методы доставки криптомайнинга часто производятся от методов, используемых для других типов вредоносных программ, таких как программы-вымогатели или рекламное ПО. «Вы начинаете видеть много традиционных вещей, которые злоумышленники делали в прошлом, — говорит Трэвис Фаррал, директор по стратегии безопасности в Anomali.«Вместо того, чтобы доставлять программы-вымогатели или трояны, они переоснащают их для доставки модулей или компонентов крипто-майнинга».

Вот несколько реальных примеров:

PowerGhost крадет учетные данные Windows

The Cyber Threat Alliance (CTA) Отчет о незаконной добыче криптовалюты описывает PowerGhost, впервые проанализированный Fortinet, как скрытое вредоносное ПО, которое может избежать обнаружения в несколько способов. Сначала он использует целевой фишинг, чтобы закрепиться в системе, а затем крадет учетные данные Windows и для распространения использует инструментарий управления Windows и эксплойт EternalBlue. Затем он пытается отключить антивирусное программное обеспечение и конкурирующие криптомайнеры.

Затем он пытается отключить антивирусное программное обеспечение и конкурирующие криптомайнеры.

Graboid, червь-криптомайдер, распространяющийся с использованием контейнеров

В октябре Palo Alto Networks опубликовала отчет, описывающий ботнет-криптоджекинг с возможностью самораспространения. Graboid, как они его назвали, — первый известный червь-криптомайнер. Он распространяется, обнаруживая развертывания Docker Engine, которые доступны в Интернете без аутентификации. По оценкам Palo Alto Networks, Graboid заразил более 2000 развертываний Docker.

Вредоносные учетные записи Docker Hub добывают Monero

В июне 2020 года Palo Alto Networks обнаружила схему криптоджекинга, которая использовала образы Docker в сети Docker Hub для доставки программного обеспечения для майнинга криптовалют в системы жертв. Размещение кода криптомайнинга в образе Docker помогает избежать обнаружения. К зараженным изображениям обращались более двух миллионов раз, и, по оценкам Пало-Альто, криптоджекисты получили 36000 долларов нечестной прибыли.

Вариант MinerGate приостанавливает выполнение, когда компьютер жертвы используется

Согласно отчету CTA, Palo Alto Networks проанализировала вариант семейства вредоносных программ MinerGate и обнаружила интересную особенность.Он может обнаруживать движение мыши и приостанавливать добычу полезных ископаемых. Это позволяет избежать предупреждения жертвы, которая в противном случае могла бы заметить снижение производительности.

BadShell использует процессы Windows для выполнения своей грязной работы

Несколько месяцев назад Comodo Cybersecurity обнаружила в клиентской системе вредоносное ПО, которое использовало законные процессы Windows для майнинга криптовалюты. Названный BadShell, он использовал:

- PowerShell для выполнения команд — сценарий PowerShell внедряет вредоносный код в существующий запущенный процесс.

- Планировщик заданий для обеспечения устойчивости

- Реестр для хранения двоичного кода вредоносной программы

Вы можете найти более подробную информацию о том, как работает BadShell, в отчете Comodo Global Threat Report Q2 2018 Edition.

Разбойник захватывает системы компании

На конференции EmTech Digital в начале этого года Darktrace рассказала историю клиента, европейского банка, который столкнулся с необычными схемами трафика на своих серверах. Ночные процессы шли медленно, а диагностические инструменты банка ничего не обнаружили.Darktrace обнаружила, что в это время к сети подключались новые серверы — серверов, которых, по словам банка, не существовало. Физический осмотр центра обработки данных показал, что мошенник установил систему криптомайнинга под половицами.

Обслуживание криптомайнеров через GitHub

В марте Avast Software сообщила, что криптоджекеры использовали GitHub в качестве хоста для криптомайнинга вредоносных программ. Они находят законные проекты, из которых они создают разветвленный проект. Затем вредоносная программа скрывается в структуре каталогов этого разветвленного проекта.Используя фишинговую схему, шифровальщики заманивают людей загрузить это вредоносное ПО, например, с помощью предупреждения об обновлении своего Flash-плеера или обещания сайта с игровым контентом для взрослых.

Использование уязвимости rTorrent

Злоумышленники обнаружили уязвимость неправильной конфигурации rTorrent, из-за которой некоторые клиенты rTorrent остаются доступными без аутентификации для обмена данными XML-RPC. Они сканируют Интернет в поисках уязвимых клиентов, а затем развертывают на них криптомайнер Monero.F5 Networks сообщила об этой уязвимости в феврале и советует пользователям rTorrent убедиться, что их клиенты не принимают внешние подключения.

Facexworm: вредоносное расширение Chrome

Это вредоносное ПО, впервые обнаруженное «Лабораторией Касперского» в 2017 году, представляет собой расширение Google Chrome, которое использует Facebook Messenger для заражения компьютеров пользователей. Изначально Facexworm поставлял рекламное ПО. Ранее в этом году компания Trend Micro обнаружила множество червей Facexworm, нацеленных на криптовалютные биржи и способных предоставлять код криптомайнинга.Он по-прежнему использует зараженные учетные записи Facebook для доставки вредоносных ссылок, но также может красть веб-учетные записи и учетные данные, что позволяет ему внедрять код криптоджекинга на эти веб-страницы.

WinstarNssmMiner: Политика выжженной земли

В мае 360 Total Security обнаружила криптомайнер, который быстро распространился и оказался эффективным для криптоджеекеров. У этого вредоносного ПО, получившего название WinstarNssmMiner, есть неприятный сюрприз для всех, кто пытался его удалить: он приводит к сбою компьютера жертвы. WinstarNssmMiner делает это, сначала запуская файл svchost.exe, добавив в него код и установив для атрибута порожденного процесса значение CriticalProcess. Поскольку компьютер воспринимает как критический процесс, после его удаления происходит сбой.

CoinMiner ищет и уничтожает конкурентов

Криптоджекинг стал настолько распространенным явлением, что хакеры разрабатывают свои вредоносные программы, чтобы находить и уничтожать уже запущенные майнеры на зараженных ими системах. CoinMiner — один из примеров.

Согласно Comodo, CoinMiner проверяет наличие процесса AMDDriver64 в системах Windows.В вредоносном ПО CoinMiner есть два списка: $ malwares и $ malwares2, которые содержат имена процессов, которые, как известно, являются частью других криптомайнеров. Затем он убивает эти процессы.

Затем он убивает эти процессы.

Скомпрометированные маршрутизаторы MikroTik распространяют криптомайнеры

Плохие пакеты сообщили в сентябре прошлого года, что они отслеживали более 80 кампаний криптоджекинга, нацеленных на маршрутизаторы MikroTik, и предоставили доказательства того, что сотни тысяч устройств были скомпрометированы. Кампании использовали известную уязвимость (CVE-2018-14847), для которой MikroTik предоставил исправление.Однако не все владельцы применили его. Поскольку MikroTik производит маршрутизаторы операторского уровня, злоумышленники, совершающие криптоджекинг, имели широкий доступ к системам, которые могли быть заражены.

Как предотвратить криптоджекинг

Чтобы свести к минимуму риск того, что ваша организация станет жертвой криптоджекинга, выполните следующие действия:

Включите угрозу криптоджекинга в свой тренинг по безопасности, сосредоточив внимание на попытках фишингового типа загружать скрипты на компьютеры пользователей. «Обучение поможет защитить вас, когда технические решения могут дать сбой», — говорит Лалиберте.Он считает, что фишинг по-прежнему будет основным методом доставки вредоносных программ всех типов.

«Обучение поможет защитить вас, когда технические решения могут дать сбой», — говорит Лалиберте.Он считает, что фишинг по-прежнему будет основным методом доставки вредоносных программ всех типов.

Обучение сотрудников не поможет с автоматическим запуском криптоджекинга при посещении законных веб-сайтов. «Обучение для криптоджекинга менее эффективно, потому что вы не можете сказать пользователям, на какие веб-сайты не заходить», — говорит Вайстих.