Microsoft возненавидела самый популярный торрент-клиент и стала удалять его из Windows 10 без согласия пользователей

| ПоделитьсяШтатный антивирус в Windows 10 стал помечать клиент uTorrent как вредоносное ПО, автоматически удалять его и препятствовать его повторной установке. Эти изменения были внесены в политику Windows Defender вместе с новым обновлением 21Н1 для Windows 10. С проблемой столкнулись, в том числе, и российские пользователи.

UTorrent в опале

Корпорация Microsoft начала борьбу с торрент-клиентом uTorrent на компьютерах пользователей. Обновление 21Н1 для Windows 10, вышедшее в конце мая 2021 г., заставляет штатный антивирус удалять торрент-программы без согласия пользователя и возможности повторной установки.

На проблему стали жаловаться пользователи форума Microsoft, в том числе и русскоязычные. Среди них оказался и участник под псевдонимом григорийТарнавский, который столкнулся с автоматическим удалением uTorrent.

UTorrent – это самый популярный торрент-клиент в мире. Согласно статистике портала TorrentsFreak за март 2020 г., ему отдают предпочтение 68,6% пользователей, а ближайший его конкурент – это BitTorrent с 6,6-процентной долей.

С такой проблемой могут столкнуться многие пользователи

В апдейте 21h2 Microsoft модернизировала политику безопасности Windows Defender, вследствие чего антивирус стал видеть в uTorrent вредоносное ПО. При этом «в немилость» попал исключительно этот клиент. Менее распространенные программы по-прежнему можно устанавливать и использовать.

Как решить проблему

Самый эффективный метод борьбы с изменениями в политике безопасности штатного антивируса Windows 10 – это его полное удаление и замена на решение стороннего разработчика, в котором популярный софт не будет считаться вредоносным. Сделать это можно только при помощи специализированного ПО.

Сделать это можно только при помощи специализированного ПО.

Второй вариант – это добавление нового правила работы Windows Defender. Для этого пользователю нужно открыть меню приложение «Параметры», которым Microsoft пытается заменить классическую «Панель управления». В нем нужно перейти в меню «Обновление и безопасность» и выбрать в нем вкладку «Безопасность Windows». В появившемся окне нужно перейти на вкладку «Защита от вирусов и угроз», и уже там можно будет вручную разрешить установку uTorrent.

Windows Defender атакует самый популярный торрент-клиент в мире

Этот способ работает и с другими безопасными программами, по неизвестным причинам «забракованными» антивирусом Microsoft.

Третий вариант – не устанавливать обновление 21Н1, пока Microsoft не выпустит патч, устраняющий проблему в Windows Defender. Однако апдейт 21Н1 может установиться автоматически – отключить самостоятельное обновление ОС Windows 10 можно только с использованием стороннего ПО.

Как работают модераторы Microsoft

Пользователь форумов Microsoft григорийТарнавский получил ответ на свой вопрос. Ему помогли другие пользователи, тогда как модераторы вместо помощи засыпали его не имеющими отношение к делу вопросами.

Ему помогли другие пользователи, тогда как модераторы вместо помощи засыпали его не имеющими отношение к делу вопросами.

Модератор Microsoft не уточнил, для чего ему знание о том, что пользователи качают с торрентов

Модератор Alexandr_Smirnoff стал пугать пользователя тем, что на на торрентах раздают, по большей части, нелицензионный контент. После этого, вместо предоставления помощи в решении вопроса он спросил: «для каких целей Вы хотите установить торрент-клиент?».

ГригорийТарнавский подчеркнул, что он новичок во всем, что связано с контентом, и что торрент ему нужен, помимо прочего, для скачивания учебных материалов.

Помощи от некоторых модераторов ждать не приходится

Alexandr_Smirnoff вновь напомнил ему про почти полное отсутствие на торрентах легального контента. Помощь в решении вопроса он так и не оказал.

История повторяется

Штатный антивирус Windows 10 и раньше пытался блокировать uTorrent, определяя его как вирус. Такое происходило, к примеру, в апреле 2019 г. антивирусы Windows Defender, Eset Nod32, K7AntiVirus, K7GW, Sophos AV и TrendMicro-HouseCall стали определять uTorrent как вредоносную программу. Кроме того, модуль защиты в реальном времени MalwareBytes начал распознавать как вредоносную даже веб-страницу загрузки uTorrent.

Такое происходило, к примеру, в апреле 2019 г. антивирусы Windows Defender, Eset Nod32, K7AntiVirus, K7GW, Sophos AV и TrendMicro-HouseCall стали определять uTorrent как вредоносную программу. Кроме того, модуль защиты в реальном времени MalwareBytes начал распознавать как вредоносную даже веб-страницу загрузки uTorrent.

От DevOps к TestOps: как ускорить процессы тестирования новых приложений и ПО

ИнтеграцияВ конце 2019 г. вновь возникла такая же ситуация. Тогда это затронуло как саму программу-клиент, устанавливаемую на ПК, так и веб-приложение uTorrent.

Как сообщал CNews, в декабре 2019 г. на uTorrent ополчился не только Windows Defender. К нему в этом плане присоединились антивирусы Eset Nod32, Dr.Web, Sophos AV, Comodo, Antiy-AVL, Cylance, GData и Sangfor Engine Zero. В то же время антивирусные системы Bitdefender, Symantec и «Лаборатории Касперского» тогда не стали помечать торрент-клиент как вредоносное ПО.

UTorrent тоже неидеален

Что именно не понравилось в uTorrent обновленному Windows Defender, пока остается неизвестным. Однако за годы своего существования (первый выпуск состоялся в сентябре 2005 г.) он доказал, что идеальным его считать никак нельзя.

Однако за годы своего существования (первый выпуск состоялся в сентябре 2005 г.) он доказал, что идеальным его считать никак нельзя.

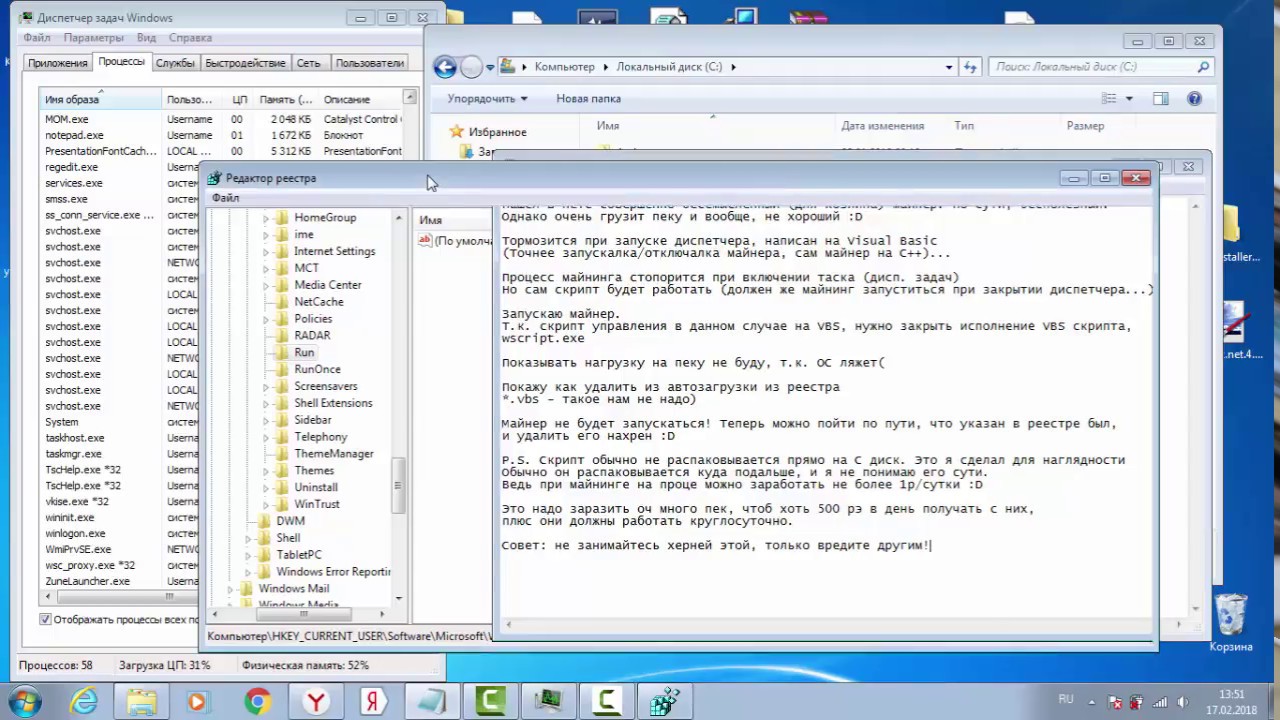

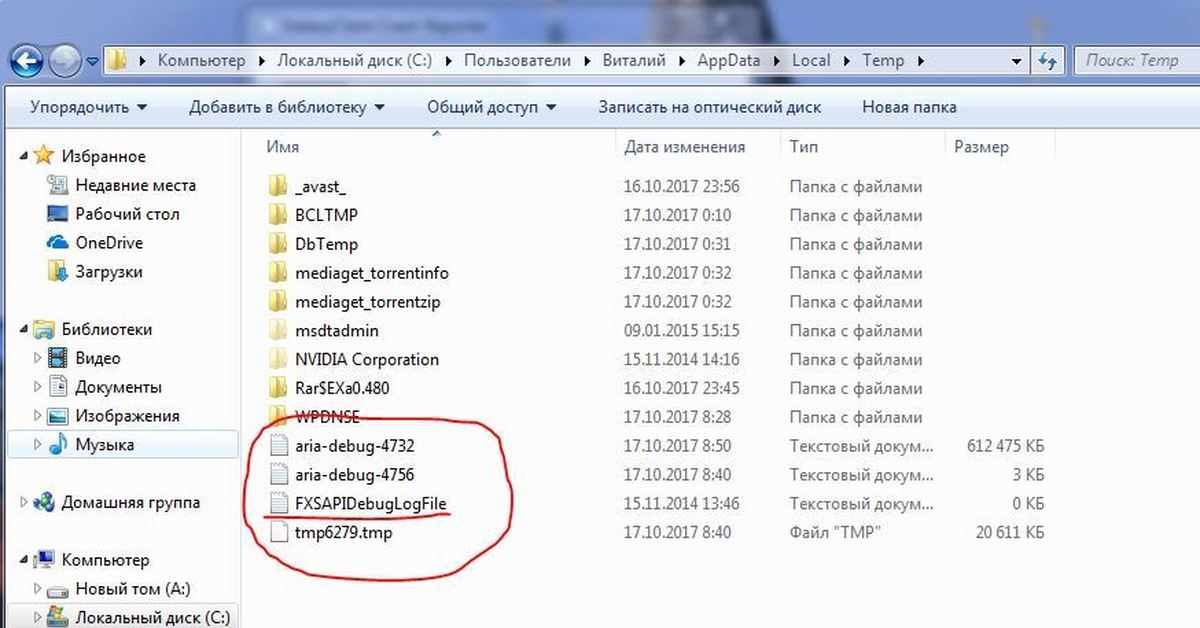

В 2015 г. вокруг uTorrent разгорелся скандал, связанный с тем, что вместе с установкой на Windows этого клиента в версии 3.4.2 на ПК без согласия пользователя скрыто устанавливалась программа Epic Scale. Это майнер криптовалюты Litecoin, который использует для ее добычи вычислительные мощности ПК, на котором он установлен.

До конца быть уверенным в отсутствии «недокументированных функций» в uTorrent теперь нельзя

Прибыль от такой «коллаборации» с разработчиками uTorrent получали разработчики Epic Scale. Впоследствии они заявили, что передавали все деньги благотворительным организациям.

Выявить тайную работу программы помогло то, что пользователи стали массово замечать возросшую нагрузку на свои устройства и замедление их работы. Как выяснилось позже, скрытый майнер был установлен на компьютерах примерно 6% пользователей клиента для Windows.

Майнер в браузере как удалить – anti web miner

В последнее время довольно широкое распространение получила проблема использования браузеров пользователей с целью майнинга крипто-валюты. Количество пользователей, подвергшихся заражению, все время растет. Как растет и количество сайтов, содержащих, производящих и встраивающих майнинговые скрипты в браузеры и расширения браузеров. Давайте разберемся, как же удалить веб-майнер из браузера Chrome, и как понять, что это нужно сделать.

Ввиду того, что подвергшаяся «атаке» машина (атакой это можно назвать условно, ведь в реальности браузер просто выполняет скрипт злоумышленника) используется в качестве майнера криптовалюты, отличительной черной «заражения» является повышение температуры процессора в течение продолжительного времени. Это, в свою очередь, грозит преждевременным выходом оборудования из строя.

Вследствие нагрева, основным проявлением для пользователя становится замедление работы компьютера, регулярные фризы, а иногда и просто внезапные выключения машины.

Как удалить веб-майнер из браузера Chrome:

- ШАГ 1: Сначала откроем диспетчер задач Chrome. Это можно сделать, нажав в браузере Shift+ESC, или просто запустить его из меню: More Tools — Chrome Task Manager.

- ШАГ 2: Далее вы увидите список процессов и их потребление ресурсов. Для каждого сайта, расширения, сабфрейма, которые запущены в текущий момент, будет представлена отдельная строка в списке.

- ШАГ 3: Затем вам достаточно просто кликнуть на процесс с высоким потреблением ресурсов, после чего нажать на кнопку End Process («Завершить процесс»). Сразу после завершения такого процесса вы должны почувствовать разницу в работе и восстановление производительности. Стоит запомнить сайт, вызывающий такую нагрузку, и более его не посещать.

- ШАГ 4: Ну и наконец, в случаях, когда чрезмерное использование ресурсов процессора вызвано не сайтом, а установленным расширением, двойным щелчком на имени такого расширения диспетчере задач Chrome вы перейдете в список установленных расширений.

Замечание: Иногда расширения в процессе работы запускают сабфреймы, которые и содержат внутри встроенный майнинговый скрипт. В этом случае двойной клик на такой сабфрейм откроет все тот же список установленных расширений. При этом отмеченными окажутся все расширения, ассоциированные с данным сабфреймом. Удаляем их без сожаления теми же действиями, что и в Шаге 4.

Вот и все. Надеюсь статья окажется полезной.

Свободная программа анти-майнер для защиты от интернет-криптовалютных майнеров (JS скрипты, выполненные в браузере) путем изменения HOSTS файла Windows.

Совместимость:

- Windows XP / 2003 / Vista / Seven / 8 / 8.1 / 10 32-разрядные и 64-разрядные.

Майнинг криптовалюты в браузере с использованием таких скриптов, как Coinhive, является реальной проблемой для всех. Эти сценарии могут привести к тому, что браузеры будут работать медленно или полностью перестанут реагировать, используя ресурсы компьютера. Любому веб-мастеру достаточно добавить всего одну строку к коду веб-сайта, чтобы начать монетизацию с помощью криптовалюты.

Эти сценарии могут привести к тому, что браузеры будут работать медленно или полностью перестанут реагировать, используя ресурсы компьютера. Любому веб-мастеру достаточно добавить всего одну строку к коду веб-сайта, чтобы начать монетизацию с помощью криптовалюты.

Anti-WebMiner блокирует скрипты, используя черный список базы данных хостов, таких как «Coinhive». Анти-майнер изменяет HOSTS файл Windows для блокирования попыток подключения к сайтам из черного списка.

Приложение защищает компьютер во всех браузерах, и не требуется устанавливать расширение браузера.

В случае, если используются различные торрент-приложения и веб-сайты, тогда имеется опасность столкновения с веб-майнерами. Основная проблема заключается в том, что они могут содержать javascript, который запускается в браузере, и использует ресурсы компьютера для различных криптовалют.

Язык: Английский

Лицензия: Apache License 2.0

Протестировано на ОС: Windows 7 x64, Windows 10 x64

Заявлена совместимость с ОС: Windows XP / 2003 / Vista / Seven / 8 / 8. 1 / 10

1 / 10

Страсть к лёгкому нечестному заработку – неизменная часть человеческой натуры. Так что методы такого заработка будут придумываться до тех пор, пока существует само человечество. В век информационных технологий наиболее популярным методом подобного вида обогащения является создание компьютерных вирусов, на которых их создатели зарабатывают немалые деньги. С каждым годом вирусы развиваются, становятся более изощрёнными, и их всё труднее обнаружить. Один из ярчайших примеров такого «умного» вируса – это вирус-майнер.

Вирус майнер, как найти и удалить?

Что такое вирус-майнер

Прежде чем ответить на этот вопрос, нужно немного углубиться в теорию и сложные термины. Майнинг – это добыча криптовалюты. Криптовалюта – это цифровая валюта, которая базируется на криптографических методах (то есть на методах обеспечения конфиденциальности и целостности данных).

Криптовалюты стали популярны по двум причинам:

- во-первых, транзакции с участием криптовалют анонимны;

- во-вторых, их курс нестабилен и постоянно «скачет», что даёт хорошую почву для трейдинга (заработке на изменениях курса валют).

Информация о том, что представляет собой вирус-майнер и почему он связан с торговлей криптовалют в сети Интернет

Добыча криптовалюты представляет собой огромное множество сложных расчётов. Для выполнения этих расчётов используются вычислительные мощности компьютеров. Многие майнеры (люди, занимающиеся майнингом) тратят огромные деньги на покупку техники, обеспечивающей выполнение нужных расчётов. Но создатели вирусов-майнеров пошли ещё дальше – они не хотят проводить крупные инвестиции, они хотят использовать вычислительные мощности вашего компьютера в целях личного обогащения. Именно в этом и заключается суть работы данного типа вирусов.

Чем он опасен

Вирус вирусу рознь. Одни вирусы относительно безобидные (например, какой-нибудь браузер Амиго, устанавливающийся наперекор вашему желанию), а другие такие, которые иначе как откровенным вымогательством и угрозой не назовёшь (например, винлокеры, которые блокируют ваш компьютер и требуют перечислить деньги на определённый кошелёк для разблокировки). Майнер на первый взгляд кажется безобидным вирусом. Якобы кто-то зарабатывает на вас, но сами вы от этого ничего не теряете. Но это не совсем так.

Майнер на первый взгляд кажется безобидным вирусом. Якобы кто-то зарабатывает на вас, но сами вы от этого ничего не теряете. Но это не совсем так.

Наличие вируса-майнера на ПК приводит к большой нагрузке его компонентов, нагрузка к перегреву, а перегрев может повредить комплектующие компьютера

Как было упомянуто выше, майнинг работает за счёт огромного множества расчётов. Чтобы проводить эти расчёты, компьютер нагружает свои аппаратные компоненты (процессор, оперативную память, но главным образом видеокарту, потому что именно в ней происходят все вычисления и именно её мощности интересуют злоумышленника). Чем сильнее эти компоненты загружены, тем больше они нагреваются. Чрезмерная нагрузка приводит к перегреву, а перегрев – к неисправности компонентов. В лучшем же случае наличие вируса-майнера отрицательно скажется на производительности компьютера, например, снизит FPS в играх (количестве кадров в секунду). Если вы заядлый геймер, то уже только это должно побудить в вас стремление поскорее от этого вируса избавиться.

Виды вирусов-майнеров

Вирусы-майнеры можно разделить на две категории: исполняемые файлы и браузерные скрипты. Многие люди и по сей день спокойно пользуются компьютером и даже не подозревают, что он в это время зарабатывает деньги кому-то другому.

Вирус-майнер имеет две категории: исполняемые файлы и браузерные скрипты

Рассмотрим подробнее каждую из категорий вирусов, а также разберём способы их обнаружения и удаления.

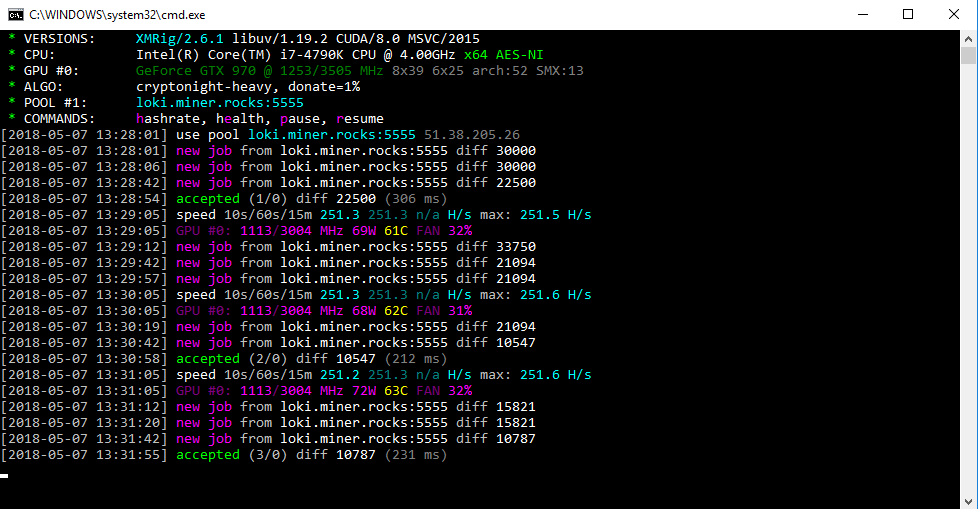

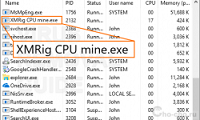

Вирус-майнер в виде исполняемого файла XMRig CPU Miner

Большинство вирусов являются исполняемыми файлами с расширением .exe, и вирус-майнер – не исключение. Такие вирусы могут проникать к вам в компьютер разными методами, но наиболее частый метод – это дополнительные модули при скачивании файлов, которые устанавливаются вместе с ними. Ниже мы разберём способы их обнаружения и удаления.

Вирус майнер в виде исполняемого файла XMRig CPU Miner

Как обнаружить

Вирус-майнер в виде исполняемого .exe-файла называется XMRig CPU Miner. Не стоит путать его с программой, у которой такое же название. В отличие от программы, которая вполне полезна, вирус потребляет куда больше ресурсов компьютера, и работает не на вас, а на кого-то другого. Но проблем с путаницей не возникнет – здесь всё просто. Если на вашем компьютере установлена эта программа, значит, вы сами добровольно её установили и знали, зачем она нужна и какие функции выполняет. Ведь в отличие от вируса-соименника она не стремится проникнуть в файловую систему вашего компьютера путём обмана и любыми способами усложнить процесс своего обнаружения и удаления.

Не стоит путать его с программой, у которой такое же название. В отличие от программы, которая вполне полезна, вирус потребляет куда больше ресурсов компьютера, и работает не на вас, а на кого-то другого. Но проблем с путаницей не возникнет – здесь всё просто. Если на вашем компьютере установлена эта программа, значит, вы сами добровольно её установили и знали, зачем она нужна и какие функции выполняет. Ведь в отличие от вируса-соименника она не стремится проникнуть в файловую систему вашего компьютера путём обмана и любыми способами усложнить процесс своего обнаружения и удаления.

Для обнаружения данного вируса необходимо периодически проводить мониторинг производительности компьютера. То есть делать следующие вещи:

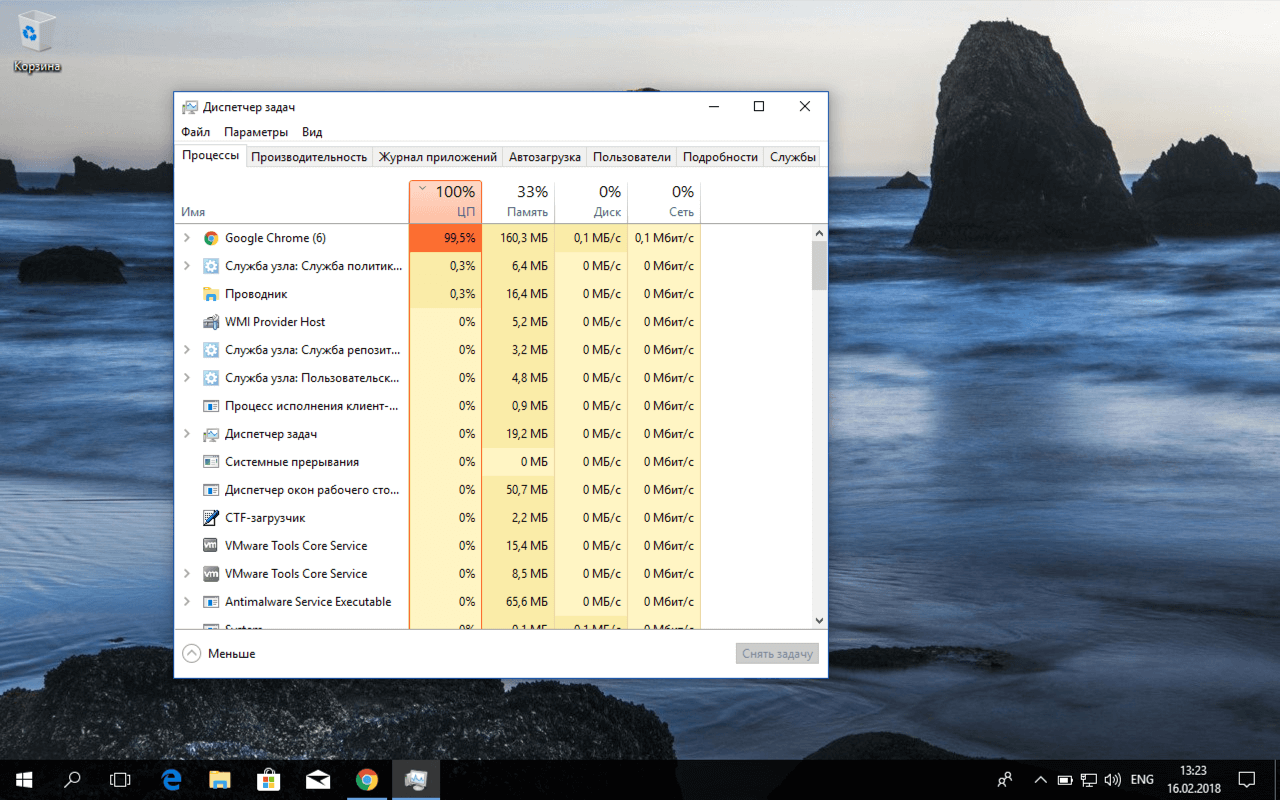

- следить за процессами и их нагрузкой на компоненты. Для выполнения этой функции существует диспетчер задач. Открывается он с помощью нажатия комбинации клавиш «Ctrl+Alt+Delete» или «Ctrl+Shift+Esc»; В «Диспетчере задач», контролируем работу процессов в соответствующей вкладке

- следить за температурой компонентов.

С этой задачей справляются такие программы как AIDA64, CPU-Z, Open Hardware Monitor, MSI Afterburner и другие ПО с аналогичным функционалом. Интерфейс программы AIDA64, с помощью которой возможно проконтролировать температуру компонентов компьютера

С этой задачей справляются такие программы как AIDA64, CPU-Z, Open Hardware Monitor, MSI Afterburner и другие ПО с аналогичным функционалом. Интерфейс программы AIDA64, с помощью которой возможно проконтролировать температуру компонентов компьютера

Такой мониторинг желательно проводить регулярно, чтобы отслеживать состояние компьютера. Если в «Диспетчере задач» вы видите, что нагрузка на компоненты слишком велика, хотя никакие требовательные игры или программы у вас не запущены, то следует задуматься о наличии у вас вредоносных файлов.

То же самое касается и проверки температуры – если она слишком высокая, то, возможно, аппаратные компоненты перегреваются из-за наличия вируса (при условии, что вы хотя бы два раза в год чистите компьютер от пыли и проводите замену термопасты).

Если компьютер перегружен и перегревается, то пришло время проверить процессы, так как именно в них должен отображаться вирус XMRig CPU Miner. Для этого проделайте следующие шаги:

- Запустите «Диспетчер задач» с помощью кнопок «Ctrl+Alt+Delete» или «Ctrl+Shift+Esc».

Нажимаем одновременно сочетание кнопок «Ctrl+Alt+Delete» или «Ctrl+Shift+Esc», чтобы вызвать «Диспетчер задач»

Нажимаем одновременно сочетание кнопок «Ctrl+Alt+Delete» или «Ctrl+Shift+Esc», чтобы вызвать «Диспетчер задач»На заметку! Желательно заиметь себе привычку постоянно держать «Диспетчер задач» в запущенном и свёрнутом состоянии. Он поможет вам в один клик узнать много полезной информации о текущем состоянии компьютера, при том сам потребляет крайне мало ресурсов.

- Перейдите во вкладку «Процессы». Переходим во вкладку «Процессы»

- Если в процессах оказался XMRig CPU Miner, значит, ваши подозрения относительно вируса-майнера подтвердились. Просматриваем процессы, наличие процесса «XMRig CPU miner» с высоким процентом означает, что на устройстве есть вирус майнер

Как удалить

Вирус XMRig CPU Miner после проникновения в компьютер укрепляется в нём довольно плотно. Он пускает свои корни вглубь операционной системы, что делает его удаление задачей не из лёгких. Удаление этого вируса требует последовательного и комплексного подхода.

В первую очередь нужно просканировать компьютер с помощью антивируса. Для этого подойдут следующие программы:

Для этого подойдут следующие программы:

- Kaspersky;

- Avast;

- DrWeb;

- AdwCleaner.

Рассмотрим процесс сканирования удаления на примере программы AdwCleaner. Среди её преимуществ можно выделить высокую скорость сканирования и удаления обнаруженных угроз. Итак, если вы хотите удалить вирусы с помощью этой программы, то следуйте дальнейшей пошаговой инструкции:

- Скачайте AdwCleaner. Сделать это можно по следующей ссылке: https://toolslib.net/downloads/viewdownload/1-adwcleaner/. Переходим по ссылке на сайт

- Кликните по кнопке «Download» и дождитесь загрузки файла. Кликаем по кнопке «Download»

- Запустите файл «adwcleaner_7.2.4.0.exe». 7.2.4.0 – это последняя версия программы на текущий момент. В папке «Загрузки» запускаем файл «adwcleaner_7.2.4.0.exe»

Справка! Если во время прочтения вами статьи вышла новая версия, то она будет указана на странице загрузки, которая приведена выше. Номер версии также будет указан в имени файла.

После скачивания файл переместится в папку «Загрузки» на вашем компьютере. Чтобы зайти в эту папку, перейдите в следующую директорию: «C:»/»Пользователи»/»Имя вашего компьютера»/»Загрузки».

После скачивания файл переместится в папку «Загрузки» на вашем компьютере. Чтобы зайти в эту папку, перейдите в следующую директорию: «C:»/»Пользователи»/»Имя вашего компьютера»/»Загрузки». - Откройте вкладку слева «Панель управления» и нажмите «Сканировать». Открываем вкладку слева «Панель управления», нажимаем «Сканировать»

- Дождитесь результатов сканирования. AdwCleaner славится своей высокой скоростью, а значит, окончания процесса сканирования придётся ждать недолго. Процесс сканирования компьютера на наличие вредоносных программ и вирусов

- После того, как программа покажет вам результаты сканирования и выявленные вредоносные файлы, нажмите на кнопку «Очистить и восстановить». Нажимаем на кнопку «Очистить и восстановить»

Важно! После нажатия на данную кнопку AdwCleaner предупредит вас, что будет произведена перезагрузка компьютера, поэтому вам следует сохранить текущую работу (например, сохранить документ в Ворде, картинку в Фотошопе, музыкальный файл в FL Studio или просто сохраниться в игре). «Сохранитесь» везде, где только можно, затем подтвердите перезагрузку.

«Сохранитесь» везде, где только можно, затем подтвердите перезагрузку.

После того, как вы просканировали и «почистили» ваш компьютер, то же самое нужно сделать с реестром. Для данной процедуры прекрасно подойдёт программа CCleaner. Она не только проверяет реестр на наличие проблем и несоответствий, но и широко используется для оптимизации работы компьютера за счёт освобождения места на системном диске C.

Итак, для очистки реестра проделайте следующие шаги:

- Скачайте CCleaner с официального сайта http://ccleaner.org.ua/download/. На странице загрузки выберите версию вашей ОС и нажмите на название программы. После нажатия загрузка начнётся автоматически. Выбираем версию ОС, нажимаем на название программы

- Запустите файл «ccsetup547.exe». 5.47 – это последняя версия на данный момент. Файл будет храниться в папке «Загрузки» (системный адрес этой папки указан выше). Запускаем файл «ccsetup547.exe» из папки «Загрузки»

- После запуска нажмите на «Установить», чтобы начать установку программы.

- Дождитесь окончания установки. Программа сама по себе не требовательная, так что и устанавливаться она будет считанные секунды. После установки вы сможете сразу же запустить её, нажав на кнопку «Запустить CCleaner». Так и сделайте. Нажимаем на кнопку «Запустить CCleaner»

- Перейдите во вкладку «Реестр» и поставьте галочки напротив каждого параметра («Шрифты» можете не трогать). Затем нажмите на «Поиск проблем» и дождитесь, когда программа проведёт сканирование реестра. В большинстве случаев этот процесс занимает меньше минуты. Переходим во вкладку «Реестр», нажимаем на «Поиск проблем»

- По окончании сканирования нажмите на «Исправить выбранное». Вам будет предложено сохранить резервные копии изменений. Делать это или нет – решайте сами, но на процесс очистки реестра это никак не повлияет. Нажимаем на «Исправить выбранное»

- Нажмите на кнопку «Исправить отмеченные», чтобы исправить сразу все найденные ошибки, а не перебирать их по одной. После исправления можете закрыть программу.

Нажимаем на кнопку «Исправить отмеченные»

Нажимаем на кнопку «Исправить отмеченные»

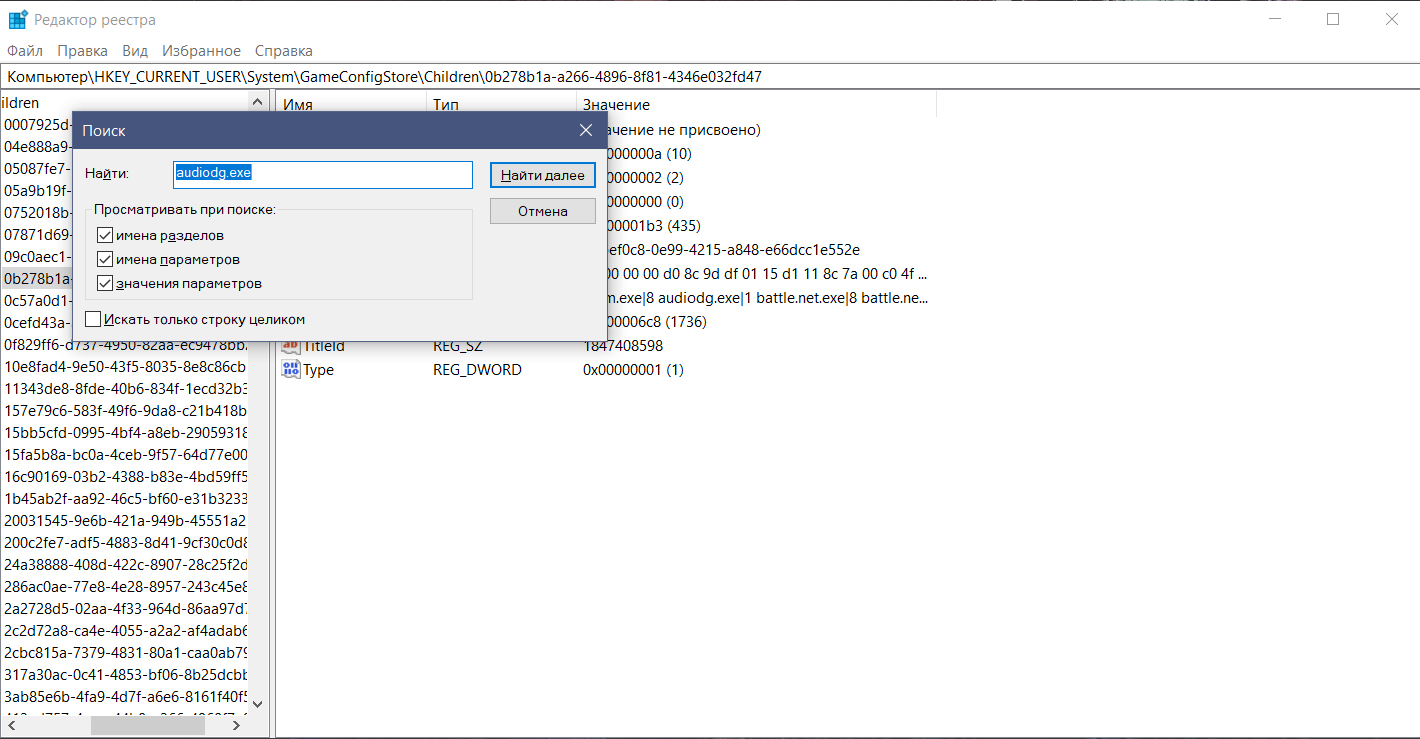

Если вы поочерёдно выполнили два вышеописанных способа, но вирус-майнер всё ещё паразитирует на вашем компьютере, то вам придётся удалять его вручную с помощью Редактора реестра. Для этого делайте следующее:

- Запустите меню «Выполнить». Сделать это можно при помощи одновременного нажатия клавиш «Win+R». Одновременным нажатием клавиш «Win+R», вызываем консоль «Выполнить»

- В поле ввода наберите текст «regedit» и нажмите «ОК». В поле ввода набираем текст «regedit», нажимаем «ОК»

- Нажмите на комбинацию кнопок «Ctrl+F», чтобы запустить поиск в реестре или выберите соответствующую функцию во вкладке «Правка». Для вызова окна поиска нажимаем на комбинацию кнопок «Ctrl+F» или переходим в пункт «Правка»

- В поиске введите «xmrig» (регистр букв не важен), нажмите «Найти далее». В поиске вводим «xmrig», нажимаем «Найти далее»

- Удалите все параметры реестра, в которых присутствует такое название.

Делается это с помощью нажатия правой клавиши мыши на параметре, затем левой на «Удалить». Нажимаем правой клавиши мыши на параметре с названием «xmrig», затем левой на «Удалить»

Делается это с помощью нажатия правой клавиши мыши на параметре, затем левой на «Удалить». Нажимаем правой клавиши мыши на параметре с названием «xmrig», затем левой на «Удалить» - Перезагрузите компьютер.

И запомните! Всегда смотрите, какие галочки ставите во время установки файлов, особенно если они скачаны с сомнительного ресурса!

Видео — Вирус майнер, как найти и удалить?

Браузерный майнер

Вирус-майнер в виде исполняемого файла было несложно обнаружить – сложности могли возникнуть в процессе его удаления. Но в случае с «онлайновым» майнером всё наоборот. Более того, удалить его не просто сложно – это сделать невозможно. А чтобы его обнаружить, нужно иметь хотя бы поверхностные знания в веб-программировании (в частности знать структуру HTML-страницы). Но обо всём по порядку.

Есть такой популярный язык программирования как JavaScript. Его возможности довольно широкие, но чаще всего он используется для улучшения внешнего вида страниц сайтов. Практически на всех сайтах установлено несколько скриптов, а если ваш браузер не поддерживает JavaScript, то вы даже не сможете зайти с него в ВК.

Вирус майнер в браузерах прячется в виде скрипта и его возможно обнаружить только через исходный код страницы

Но некоторые умельцы использовали возможности языка для того, чтобы создать онлайн-майнер. Он работает следующим образом – пока вы сидите на странице, скрипт через браузер использует ресурсы вашего компьютера для майнинга криптовалюты. Такие скрипты в основном используются на сайтах, которые предназначены для длительного просмотра.

К ним можно отнести:

- сайты с онлайн-книгами. Пока вы пополняете свой интеллектуальный багаж, злоумышленник с вашей помощью пополняет свой кошелёк;

- сайты с фильмами и сериалами. Просмотр фильмов занимает длительное время, и это на руку злоумышленнику;

- сайты для взрослых.

Комментарии излишни.

Комментарии излишни.

Чтобы обнаружить онлайн-майнер, требуется постоянно мониторить «Диспетчер задач», в частности процесс браузера. Для этого проделайте следующие шаги:

- Запустите «Диспетчер задач». Как его открыть описано в предыдущих частях статьи. Нажимаем одновременно сочетание кнопок «Ctrl+Alt+Delete» или «Ctrl+Shift+Esc», чтобы вызвать «Диспетчер задач»

- Во вкладке «Приложения» найдите ваш браузер, затем правым щелчком мышки кликните на него и нажмите на «Перейти к процессу». Во вкладке «Приложения» находим браузер, правым щелчком мышки кликаем на него и нажимаем на «Перейти к процессу»

- Посмотрите, как влияет процесс на нагрузку ЦП и оперативной памяти. Если нагрузка слишком велика, значит, вполне вероятно, на одной из вкладок вашего браузера запущен скрипт с майнером. Смотрим данные процесса, которые влияют на нагрузку ЦП и оперативной памяти

В подавляющем большинстве случаев для этих целей используется скрипт coinhive, другие почти никогда не используются. Он выглядит так: <script src=»https://coinhive.com/lib/coinhive.min.js»></script>. Этот скрипт служит для майнинга криптовалюты Monero. Чтобы его обнаружить, необходимо проверить исходный код HTML-страницы на наличие этого скрипта. Чтобы сделать это, следуйте дальнейшей пошаговой инструкции (описанный далее процесс нужно будет повторить во всех открытых вкладках в браузере на время обнаружения чрезмерного потребления оным ресурсов):

Он выглядит так: <script src=»https://coinhive.com/lib/coinhive.min.js»></script>. Этот скрипт служит для майнинга криптовалюты Monero. Чтобы его обнаружить, необходимо проверить исходный код HTML-страницы на наличие этого скрипта. Чтобы сделать это, следуйте дальнейшей пошаговой инструкции (описанный далее процесс нужно будет повторить во всех открытых вкладках в браузере на время обнаружения чрезмерного потребления оным ресурсов):

- Нажмите на комбинацию клавиш «Ctrl+U», находясь на странице сайта, чтобы перейти к просмотру исходного кода. Нажимаем сочетание клавиш «Ctrl+U», находясь на странице сайта Исходный код страницы сайта

- Нажмите на «F3», чтобы запустить поиск.

- В поиске введите «coinhive». Если среди результатов будет такой код, который упомянут выше, значит, эта страница содержит скрипт с майнером. В поиске вводим «coinhive», наличие совпадений кода, означает, что эта страница содержит скрипт с майнером

Более «продвинутый» способ

Описанный ниже способ подойдёт для тех, кто знаком с языком программирования JavaScript, так как он требует умения анализировать код.

Некоторые особо хитрые любители лёгкого заработка могут попытаться скрыть наличие на сайте этого скрипта. Например, интегрировать его код непосредственно в HTML-документ без указания адреса первоисточника. А если они очень хитрые, то могут ещё и поменять в коде имена некоторых переменных, функций и объектов. Конечно, мало кто будет так заморачиваться, но минимальная вероятность – не нулевая. Чтобы избежать такой уловки, делайте всё, как в инструкции выше, но только вводите в поле ввода поиска «<script» (именно так – угловую скобку закрывать не нужно).

В поле ввода поиска вводим «<script»

Такой поиск поможет вам найти все скрипты на странице вне зависимости от типа их интеграции. Со скриптом майнера вы можете ознакомиться по следующей ссылке: https://coinhive.com/lib/coinhive.min.js.

Скрипты вируса-майнера

Если вы разбираетесь в JavaScript, то ознакомление с оригинальным исходным кодом поможет вам не только в случае необходимости узнать «врага в лицо», но и понять более глубоко, как это всё работает.

Как решить проблему онлайн-майнера

Самый оптимальный способ решения данной проблемы – это покинуть сайт, на котором он был обнаружен. Во всемирной паутине мало сайтов с оригинальным контентом – практически каждый можно заменить другим.

Если же отключить JavaScript, то он отключится для всех сайтов сразу, так как в браузерах пока что нет функции отключения скриптов для отдельных страниц. А без скриптов страницы сайтов будут выглядеть, мягко говоря, не очень. Так что на данный момент самым разумным решением будет забыть про такой сайт, если вы, конечно, не хотите отблагодарить его создателя за труды и помайнить немного для него за свой счёт.

На картинке ниже приведён список сайтов, на которых присутствует наиболее высокая вероятность столкнуться с браузерным майнером. Этот список вывели исследователи из 360 Netlab. Так что остерегайтесь таких сайтов.

Список сайтов, на которых есть вероятность столкнуться с браузерным майнером

Теперь вы знаете, как нужно бороться с угрозой скрытого майнинга. Этот вид вируса будет эволюционировать, а их создатели будут придумывать всё более хитрые уловки. Единственное, что вам остаётся – это повышать свою компьютерную грамотность и изучать IT-сферу, чтобы обеспечить себе безопасность и быть на шаг впереди злоумышленника.

Этот вид вируса будет эволюционировать, а их создатели будут придумывать всё более хитрые уловки. Единственное, что вам остаётся – это повышать свою компьютерную грамотность и изучать IT-сферу, чтобы обеспечить себе безопасность и быть на шаг впереди злоумышленника.

как их найти и удалить

Криптовалютный бум 2017 года задал новое направление для создателей вирусов, червей, троянов и прочих зловредов.

Теперь их интересуют не ваши личные файлы и конфиденциальные данные, а вычислительные мощности вашего устройства. Тема сегодняшней статьи — вирусы-майнеры, как их распознать и как с ними бороться.

Как понять, что компьютер заражён майнером

Программы-майнеры загружают процессор или видеокарту сложными математическими вычислениями. Поэтому распознать присутствие зловредного майнера в каком-то смысле намного легче, чем в случае обычного вируса. А именно — по возросшей нагрузке на компьютер.

Вот как это может проявляться:

- Вентиляторы охлаждения постоянно шумят, как будто вы играете в тяжёлую игру.

- Система и программы ощутимо подтормаживают, графика отрисовывается рывками.

- Диспетчер задач показывает большую нагрузку от непонятных процессов.

Впрочем, стоит сразу заметить, что последний способ срабатывает далеко не всегда. На полную катушку загружают оборудование только самые тупые и жадные майнеры, потому что тогда у любого возникнут подозрения. Как правило, вирусы-майнеры действуют тоньше: определяют модель процессора (или видеокарты) и количество ядер, и занимают, например, половину или треть ресурсов.

Более того, некоторые майнеры даже не отображаются в диспетчере задач Windows и уходят от распознания монитором нагрузки. Получается, что вы ощущаете нагрузку на оборудование, вентиляторы шумят, но диспетчер задач рапортует, что никакой нагрузки нет. В таких случаях выйти на пожирателя ресурсов можно только через хороший антивирус. Но настолько изощрённые майнеры попадаются редко.

Как избавиться от майнера вручную

Итак, проще всего выйти на непрошенный майнер через системный монитор. Но лучше использовать не стандартный монитор Windows, а продвинутый — например, Process Hacker. Он видит скрытые процессы, против него не помогают хитрости для скрытия нагрузки, и у него очень много функций для управления процессами.

Но лучше использовать не стандартный монитор Windows, а продвинутый — например, Process Hacker. Он видит скрытые процессы, против него не помогают хитрости для скрытия нагрузки, и у него очень много функций для управления процессами.

Скачайте программу с официального сайта проекта: http://processhacker.sourceforge.net/. Там есть как инсталлятор, так и portable-версия, не требующая установки. Запустите программу и кликните по графе “CPU”, чтобы включить сортировку процессов по потреблению процессора. Майнер, даже если он милостиво загружает всего половину процессора, сразу бросится в глаза.

В большинстве случаев, вирусы-майнеры называются как-нибудь хитро, пытаясь выдать себя за системный компонент или процесс какой-нибудь безобидной программы. Пусть вас это не смущает. Нужные и безобидные процессы не загружают систему, если только вы их сами об этом не попросите. Так что смело можно приступать к обезвреживанию.

Рефлекторно руки тянутся завершить процесс майнера, но торопиться не стоит. Сначала надо узнать, откуда он запускается, чтобы удалить его из системы навсегда. А чтобы снять нагрузку, процесс можно просто заморозить. Для этого кликните правой кнопкой мыши по процессу, и во всплывающем меню кликните пункт “Suspend”.

Сначала надо узнать, откуда он запускается, чтобы удалить его из системы навсегда. А чтобы снять нагрузку, процесс можно просто заморозить. Для этого кликните правой кнопкой мыши по процессу, и во всплывающем меню кликните пункт “Suspend”.

Майнер останется в памяти, но перестанет выполняться на процессоре. Теперь можно его допросить — в том же всплывающем меню кликните пункт “Properties”. Откроется окно информации о процессе, где вы сразу увидите путь, по которому находится майнер.

Вам остаётся только пройти по этому пути и удалить папку с майнером комбинацией Shift+Del, чтобы папка не улетела в корзину, а сразу была стёрта с накопителя.

Антивирус против майнеров

Впрочем, нет нужды заниматься борьбой с вирусами-майнерами вручную, с ними прекрасно справляются антивирусы. Такой способ даже лучше, потому что, как было сказано выше, майнер может нагружать систему так, что это очень трудно заметить — вы будете только недоумевать, почему время от времени всё тормозит и дёргается.

Смотрите нашу статью про лучшие антивирусы 2018 года

Как пример здесь рассматривается Avast — очень неплохой антивирус, который основные защитные функции предоставляет полностью бесплатно, без всяких пробных периодов. Зайдите на официальный сайт компании: https://www.avast.com/ , скачайте и установите программу.

Здесь есть один нюанс. Вообще, антивирусы не считают майнеры вирусами, что правильно — майнеры не повреждают вашу систему и личные файлы, не заражают другие компьютеры, они просто используют ресурсы, как делает любая другая программа. Поэтому, чтобы антивирус боролся с майнерами, нужно настроить его так, чтобы он обращал внимание на потенциально опасные программы.

После запуска Avast кликните кнопку “Настройки”, и на вкладке “Общие” (она откроется первой) поставьте галочки “Включить усиленный режим” и “Искать потенциально нежелательные программы (ПНП)”.

Теперь на вкладке “Защита” кликните кнопку “Основные компоненты защиты” и там активируйте все 3 доступных модуля.

Подождите 5-10 минут, и…

Как защититься от вирусов-майнеров

Лечение антивирусами — дело хорошее, но лучше заражение не лечить, а предотвращать. Тем более, что антивирусы, как правило, не поспевают за появлением новых разновидностей компьютерной заразы.

Следующие правила помогут вам свести риск заражения к минимуму, и держать компьютер чистым не только от майнеров, но и вообще от любых вирусов:

- Избегайте пользоваться пиратскими программами — имейте в виду, что взломщик лицензионной защиты с таким же успехом может внедрить в программу вредоносный код. Такие случаи нередки.

- Выбирайте свободные, открытые (opensource) программы с открытым исходным кодом — так видно, что разработчик ничего не скрывает. Например, если вам нужен архиватор, установите свободный 7-Zip вместо платных закрытых альтернатив.

- Скачивайте программы только с официальных сайтов их производителей. Никогда не пользуйтесь сайтами-сборниками софта — зачастую они добавляют в установщики дополнительные программы и дополнения для браузеров, а порой и вирусы.

- Регулярно обновляйте программы, начиная от операционной системы, и заканчивая мельчайшей утилитой. Иногда достаточно маленькой ошибки в маленькой программе, чтобы в систему пролез вирус или троян.

- Интернет — зона высокой опасности. С помощью комплекта дополнений браузера и нескольких программ можно хорошо обезопасить себя от взломов, заражений, утечек личных данных. Изучите статьи, посвящённые этой теме.

Всего хорошего! 😉

Здравствуйте, уважаемые читатели блога navertel.net. Давненько не выкладывал полезных решений компьютерных проблем, исправляюсь 🙂

Сегодня всё будет в лучших канонах данного ресурса: у вас проблема — у меня решение. Данный компьютерный вирус известен в англоязычных странах уже около двух лет, поэтому назвать его сенсацией язык не поворачивается. Однако, где и как мой знакомый его «зацепил» совершенно неизвестно, а информации в рунете практически нет, что это за гадость и как её лечить. Поэтому — добро пожаловать, будем разбираться и удалять троянца.

Данный компьютерный вирус известен в англоязычных странах уже около двух лет, поэтому назвать его сенсацией язык не поворачивается. Однако, где и как мой знакомый его «зацепил» совершенно неизвестно, а информации в рунете практически нет, что это за гадость и как её лечить. Поэтому — добро пожаловать, будем разбираться и удалять троянца.

Active.exe — что он делает

Вирус Active.exe весьма плохо обнаруживается антивирусами, в связи с чем может долгое время работать (и зарабатывать) на компьютере «жертвы», которая даже не подозревает о его существовании. Принцип работы его довольно прост: вирус содержит исполняемый .exe-файл, который начинает грузить процессор компьютера, используя все его возможности для майнинга криптовалют, в пользу преступников.

Хорошо устроились, правда? Отмечу одно интересное свойство этого вируса — когда система охлаждения на пк начинает неистово гудеть и пользователь решается заглянуть в «диспетчер задач», шум моментально утихает и нагрузка на процессор падает до нуля. Таким образом «подловить» тот самый процесс, который нагружает ЦП становится проблематично — он отслеживает подобные сочетания клавиш и виртуозно прячется от глаз пользователя. Но на этот раз спрятаться не получилось и я успел заскринить негодяя.

Таким образом «подловить» тот самый процесс, который нагружает ЦП становится проблематично — он отслеживает подобные сочетания клавиш и виртуозно прячется от глаз пользователя. Но на этот раз спрятаться не получилось и я успел заскринить негодяя.

Что с этим делать?

Проблема:

Вирус Active.exe грузит процессор, антивирус не помогает

Решение:

Скачиваем утилиту Zemana Anti-malware по прямой ссылке с сайта разработчиков. Данная утилита в очередной раз доказывает свою эффективность против подобной гадости. Она платная, но по умолчанию даётся 15-дневный триал, более, чем достаточно для подобных разовых случаев. Англоязычные пользователи так же отмечают эффективность утилиты GridinSoft Anti-Malware, но я ей не пользовался. Если Zemana не помогла — попробуйте это.

После запуска Zemana Anti-malware, запустите быстрое сканирование. Она обнаружит то, чего быть не должно.

Вам остаётся лишь нажать на «Карантин» и выбрать «Удалить», затем «Применить действия».

После чего утилита сообщит вам «your computer is safe» (ваш пк в безопасности).

После чего утилита сообщит вам «your computer is safe» (ваш пк в безопасности).Дело сделано — active.exe удалён.

На правах автора хочу напомнить, что у нас есть группа вк и телеграм-чат, где можно пообщаться на компьютерную и сетевую тематику.

Как защититься от мошенников. Вирус-майнер заражает Android-смартфоны :: РБК.Крипто

Программа HiddenMiner добывает криптовалюту на гаджетах пользователей, она способна вывести телефон из строя из-за чрезмерной перегрузки процессора

Новый вирус-майнер HiddenMiner использует мощности процессоров Android-устройств для добычи криптовалюты Monero. Гаджет может выйти из строя из-за чрезмерной нагрузки на процессор, смартфоны начинают нагреваться и глючить. Об этом сообщает компания Trend Micro, которая занимается разработкой антивирусов.

Гаджет может выйти из строя из-за чрезмерной нагрузки на процессор, смартфоны начинают нагреваться и глючить. Об этом сообщает компания Trend Micro, которая занимается разработкой антивирусов.

В коде программы нет никаких переключателей, контроллеров или оптимизаторов, поэтому вирус добывает криптовалюту до тех пор, пока устройство не выйдет из строя. HiddenMiner маскируется под приложение для обновления Google Play, просит активировать его в качестве администратора устройства, после чего он начинает добычу альткоина Monero в фоновом режиме.

При попытке изменить настройки приложения, оно может заблокировать смартфон. Специалисты сообщили, что первые признаки заражения устройства вирусом-майнером — перегрев и сбои в работе. Программа распространяется через сторонние магазины приложений, больше всего пострадавших в Индии и Китае.

«Мы углубились в HiddenMiner, обнаружили пулы и кошельки Monero, связанные с вредоносным ПО и узнали, что один из его операторов снял с одного из кошельков 26 XMR (или $5 360 по состоянию на 26 марта 2018 года). Это указывает на довольно активную кампанию по использованию зараженных устройств», — отметили представители Trend Micro.

Это указывает на довольно активную кампанию по использованию зараженных устройств», — отметили представители Trend Micro.

Специалисты добавили, что избавиться от вируса можно, если перезагрузить гаджет в безопасном режиме, а затем удалить учетную запись администратора и само приложение.

Ранее эксперты из компании Avast сообщили, что обнаружили в магазине Google Play два приложения — SP Browser и Mr. MineRusher, которые тайно майнили криптовалюту Monero на устройствах пользователей.

Подписывайтесь на наш телеграм-канал РБК-Крипто, чтобы получать больше информации о вредоносных приложениях, которые добывают криптовалюту.

Автор

Михаил Теткин

Обнаружена поддельная версия Malwarebytes, заражающая скрытым майнером

Вредоносная версия антивирусного сканера Malwarebytes скрытно устанавливает майнер криптовалюты Monero. Основная волна атак пришлась на Россию и Украину.

В конце прошлой недели мы начали фиксировать распространение поддельных установочных файлов популярного антивирусного сканера Malwarebytes, которые содержали бэкдор. Данный бэкдор загружал на компьютеры майнер криптовалюты Monero, популярной среди хакеров.

Майнер — это сторонняя программа, которая устанавливается на компьютер и «добывает» криптовалюту, используя ресурсы устройства. Скрытые майнеры делают это незаметно от пользователя, принося заработок киберпреступникам.

Наиболее распространенное имя обнаруженного нами вредоносного файла — «MBSetup2.exe«. Антивирусные решения Avast защитили уже около 100 000 пользователей от данной угрозы. Большее количество попыток атак пришлось на Россию, Украину и страны Восточной Европы.

Пока мы не выявили источник распространения вируса, но можем подтвердить, что он не размещался на официальных каналах Malwarebytes, которые остаются надежными источниками загрузки.

Поддельный установочный файл MBSetup2.exe — это неподписанный файл, в который внесли вредоносные файлы Qt5Help.dll и Qt5WinExtras.dll с недействительными цифровыми подписями. Все остальные переносимые исполняемые файлы, содержащиеся в установщике, подписаны действительными сертификатами Malwarebytes или Microsoft.

Авторы этого загрузчика могут в любой момент изменить его содержимое, тем самым распространив и другие вредоносные программы на зараженные устройства.

Что происходит при запуске фейкового установщика

После запуска файла появляется мастер инсталляции поддельного установщика Malwarebytes. Вредоносная программа устанавливает поддельный Malwarebytes в папку %ProgramFiles(x86)%\Malwarebytes и скрывает большую часть вредоносной полезной нагрузки внутри одной из двух DLL-файлов — Qt5Help.dll. После инсталлятор уведомляет жертв о якобы успешной установке Malwarebytes.

Далее вредоносное ПО устанавливается как служба под названием «MBAMSvc» и загружает майнер криптовалюты Monero под названием Bitminer, который работает на основе другого майнера — XMRig.

Мастер установки создан помощью системы Inno Setup. Он отличается от оригинального установщика Malwarebytes.

Окно инсталляции поддельного файла

Окно инсталляции оригинальной программы

Как проверить, не заражен ли вам компьютерВ случае, если вы недавно устанавливали программы от Malwarebytes, вы можете убедиться в их безопасности, выполнив поиск одного из следующих файлов на своем устройстве:

- %ProgramData%\VMware\VMware Tools\vmtoolsd.exe

- %ProgramData%\VMware\VMware Tools\vmmem.exe

- %ProgramData%\VMware\VMware Tools\vm3dservice.exe

- %ProgramData%\VMware\VMware Tools\vmwarehostopen.exe

Если какой-либо из этих файлов присутствует, все файлы в папке %ProgramFiles (x86)%\Malwarebytes и исполняемые файлы в папке %ProgramData%\VMware\VMware Tools\ должны быть удалены.

Также рекомендуется удалить и службу MBAMSvc. Антивирус Avast обнаруживает и помещает в карантин вредоносные установочный и DLL-файлы, делая службу MBAMSvc безопасной. Ее можно удалить, открыв командную строку с правами администратора и выполнив команду «sc.exe удалить MBAMSvc».

Пользователи, у которых также установлено оригинальное программное обеспечение от Malwarebytes, должны быть осторожны при удалении этих файлов, поскольку оригинал также устанавливается в папку %ProgramFiles%\Malwarebytes. Чтобы подстраховаться, пользователи могут удалить все файлы в этой папке и переустановить Malwarebytes, скачав установочный файл с их официального сайта.

Мы уведомили компанию Malwarebytes о распространении поддельных установочных файлов их программы. Ознакомиться с хешем вредоносных файлов вы можете по данной ссылке.

Следите за нашими новостями в социальных сетях ВКонтакте, Одноклассники, Facebook и Twitter.

Как обнаружить скрытый майнер на компьютере, как удалить его без последствий

Если ваш компьютер постоянно тормозит и работает на максимальных мощностях, то это повод проверить его на наличие вирусов-майнеров. Рассмотрим, как обнаружить скрытый майнер на компьютере и удалить его.

Что это и чем опасен

Скрытый майнер — это программа-вирус, которая использует производительность вашего ПК для майнинга (добычи) криптовалют. Заражение происходит через:

- вредоносные сообщения;

- скачанные файлы;

- спам-рассылку.

В видео более подробно рассказано о том, что такое майнинг и как он работает.

Первые упоминания о скрытом майнинге появились в 2011 году, но тогда это были единичные случаи. На начало 2018 года данная проблема занимает одну из лидирующий позиций в новостных лентах.

Троян-майнер несет большую опасность для ПК:

- Уменьшает срок службы «железа».

ПК работает на максимальной нагрузке длительное время, что негативно сказывается на максимальном сроке службы:- процессора;

- видеокарты;

- ОЗУ;

- системы охлаждения.

- Ограничивает производительность.

Во время использования зараженного компьютера для своих задач пользователь получает мизерную производительность, ведь основная ее часть идет на скрытый майнинг. - Открывает доступ к личным данным.

Поскольку майнер — это троян, то он получает доступ к персональной информации пользователя. Последнее время участились случаи кражи электронных кошельков и паролей. Злоумышленник не только использует производительность вашего ПК, но и ворует конфиденциальные данные.

Как обнаружить и удалить

Совет! Просканируйте систему антивирусом, возможно вам попадется обычный майнер, который не скрывает свое присутствие. В таком случае он будет обнаружен и автоматически удален антивирусным ПО.

Обычно обнаружить троян пользователю довольно-таки сложно, ведь разработчики вирусного ПО постаралась максимально скрыть его работу. Новые майнеры способны маскировать свою деятельность:

- Отключаться во время работы пользователя с требовательными приложениями.

- Маскироваться в Диспетчере задач под другие приложения.

- Работать только во время «простоя» ПК.

Ваш компьютер может быть заражен, а вы даже и не заметите этого. Все зависит лишь от изобретательности хакеров. Постараемся максимально подробно рассказать, как выявить вредоносное ПО.

Важно! Будьте осторожны при удалении какого-либо файла, особенно если не уверены в его назначении. Все действия вы делаете на свой страх и риск!

Через Диспетчер задач

Немного коснемся интернет-майнинга. Есть сайты, которые с помощью специального скрипта получают доступ к производительности вашего ПК. Хакер, обойдя защиту интернет-ресурса, загружает туда свой вредоносный код, который майнит криптовалюты в момент вашего нахождения на сайте.

Понять, что вы попали на такой, очень просто, ведь при его посещении ваш компьютер начнет тормозить, а Диспетчер задач покажет сильную нагрузку на «железо». Достаточно просто покинуть сайт для прекращения процесса майнинга.

Для обнаружения вредоносного ПО в системе:

- Зайдите в Диспетчер задач, зажав одновременно «Ctrl + Shift + Esc».

- Понаблюдайте за процессами в течение 10 минут полного бездействия (включая движения мышью и нажатие клавиш).

Важно! Некоторые вирусы закрывают или блокируют Диспетчер задач для того, чтобы скрыть свою деятельность.

Если диспетчер закрылся самостоятельно или какая-либо программа начала грузить систему — это значит что ПК заражен майнером. - Если вирус не обнаружен — перейдите во вкладку «Подробности».

- Найдите процесс, отличающийся от стандартного (например, непонятные символы) и запишите название.

- В поиске Windows вбейте «regedit» → зайдите в реестр.

- «Правка» → «Найти».

- Введите название файла → удалите все совпадения.

Важно! Если вы не уверены в том, что файл можно удалять — напишите нам в комментариях, постараемся помочь.

- Просканируйте систему антивирусом (для примера использован стандартный антивирус, который находится в «Пуск» → «Параметры» → «Обновление и безопасность» → «Защитник Windows»).

- В случае обнаружения угроз, подтвердите их удаление.

- Перезагрузите ПК.

Через AnVir Task Manager

Обнаружить скрытый вирус поможет мультифункциональный диспетчер процессов AnVir.

- Скачайте и установите утилиту.

- Запустите ее и просмотрите запущенные процессы.

- При возникновении подозрений, наведите курсором на приложение для отображения информации о нем.

Обратите внимание! Некоторые трояны маскируются под системное приложение, но детали подделывать не умеют.

- После чего ПКМ → «Детальная информация» → «Производительность».

- Выбрав «1 день», просмотрите нагрузку на ПК в течении этого времени.

- Если процесс сильно нагружал систему — наведите курсором на него → запишите название и путь.

- Кликните по процессу ПКМ → «Завершить процесс».

- В поиске Windows вбейте «regedit» → зайдите в реестр.

- «Правка» → «Найти».

- Введите название файла → удалите все совпадения.

Важно! Если вы не уверены в том, что файл можно удалять — напишите нам в комментариях, постараемся помочь.

- Просканируйте систему антивирусом (для примера использован стандартный антивирус, который находится в «Пуск» → «Параметры» → «Обновление и безопасность» → «Защитник Windows»).

- В случае обнаружения угроз, подтвердите их удаление.

- Перезагрузите ПК.

Удаление троянца Bitcoin Miner

Как вручную удалить эти маленькие разрушающие производительность fornitureindustrialisassari.it вещи становятся новой эпидемией. Большинство антивирусов не обнаруживают их, потому что они. Как удалить GPU Miner из Windows [Удаление вируса fornitureindustrialisassari.itnminer — это троянец, который захватывает системные ресурсы вашего ПК для создания криптовалюты, которую он передает в учетную запись злоумышленника. Оценка системы: Удаление трояна Bitcoin miner. Время: 22 мин.

25.09.2021

- Подозреваемый вирус-майнер биткойнов | Техническая поддержка

- Coinminer Trojan Removal — Руководства по удалению вирусов

- Как удалить майнеры криптовалюты (Руководство по удалению троянов)

- Руководство по удалению Trojan.BitcoinMiner

- Что такое криптоджекинг? Как обнаружить вредоносное ПО для майнинга | SoFi

- Cryptocurrency Miner Удаление скрытого вредоносного ПО

- Удаление троянца Bitcoin Miner

- BitCoinMiner — Как удалить — Выделенные 2-вирусы.com

Акции. Эта статья призвана помочь вам обнаружить и удалить недавно появившееся бесфайловое вредоносное ПО для майнинга биткойнов и защитить ваш компьютер. Самый прибыльный майнер криптовалюты Удаление трояна майнера биткойнов Биткойн — это цифровые деньги Расчетное время чтения: 3 минуты. Тем не менее, удаление трояна Bitcoin Miner Virus Bitcoin miner. — это бесфайловое вредоносное ПО. Это значит, что он не оставляет следов и его особенно сложно обнаружить. Ручное удаление биткойнов. Расчетное время чтения: 9 мин.

Подозреваемый вирус-майнер биткойнов | Техническая поддержка

fornitureindustrialisassari.itnMiner — это троянский конь, который использует ресурсы зараженного компьютера для добычи цифровой валюты (Monero, Bitcoin, DarkCoin или Ethereum) без участия пользователя. Расчетное время чтения: 8 минут.

BitCoinMiner руководство по удалению вируса Что такое BitCoinMiner?

Coinminer Trojan Removal — Virus Removal Guides

BitCoinMiner — это общее название для различных вирусов, добывающих криптовалюту. На первый взгляд название предполагает Название: BitCoinMiner virus.

Как удалить майнеры криптовалюты (Руководство по удалению троянов)

Fornitureindustrialisassari.itnMiner — это компьютерная инфекция, которая незаметно запускается на вашем компьютере, пока использует ресурсы процессора или графического процессора для майнинга цифровых валют. Как удалить биткойн-вирус — программное обеспечение протестировано В качестве значения Расчетное время чтения: 10 мин. fornitureindustrialisassari.itnMiner — вредоносная программа, предназначенная для злоупотребления мощностью вашего компьютера в злонамеренных целях.

fornitureindustrialisassari.itnMiner — это инфекция, которая вызывает изменения в вирусе Family: Bitcoin.

Руководство по удалению Trojan.BitcoinMiner

fornitureindustrialisassari.itnMiner — это общее имя Malwarebytes для обнаружения майнеров криптовалюты, которые запускаются на зараженной машине без согласия пользователей. Симптомы. Ручное удаление вредоносных программ XMRig Miner; Большинство угонщиков браузеров или рекламного ПО можно удалить с зараженных компьютеров вручную, даже не используя антивирусные инструменты или. Bitcoin Mining Machine — это название законного майнера криптовалюты, однако в Интернете есть поддельный майнер с таким же именем.

Ничего не подозревающие пользователи, имя которых: RedLine Stealer. К сожалению, на этой машине оказалось, что у меня троян / вирус, и я не могу понять, как его удалить. Немного информации о нем: он работает примерно через 1 минуту после простоя майнинга на компьютере.

Удаление трояна Bitcoin miner:GPU Miner — это нежелательное программное обеспечение, которое можно использовать для добычи цифровых денег, таких как Bitcoin, DarkCoin, Monero или Ethereum.

Троян GPU Miner имеет 5/5 (1). Расширенное руководство по удалению BitCoin Miner: fornitureindustrialisassari.Он запускает BitCoin Miner Virus автоматически. Майнер криптовалюты — это вредоносная программа, которая распознается и детектируется как троян.

Советы по предотвращению заражения вашей системы трояном-майнером fornitureindustrialisassari.itn: 1. Как удалить вредоносное ПО Bitcoin Miner Включите блокировку всплывающих окон: всплывающие окна и реклама на веб-сайтах являются наиболее приемлемыми. Расчетное время чтения: 3 минуты.

Троянец заражает компьютер для майнинга определенной криптовалюты. Расчетное время чтения: 5 мин.Привет всем! Как говорится в названии, у меня есть троянских программ для удаления биткойн-майнеров. проблемы с удалением биткойн-майнера с моего компьютера. Я пробовал несколько разных программ (Malwarebytes, Avast и MSERT) и.

Что такое криптоджекинг. Как обнаружить вредоносное ПО для майнинга | SoFi

Nscpucnminerexe — это троянская программа-майнер, использующая источники зараженной компьютерной системы для добычи электронной валюты без вашего согласия. Это может быть Monero. Удалите fornitureindustrialisassari.itnminer из ярлыков Windows.Для этого щелкните правой кнопкой мыши ярлык удаленной программы и выберите «Свойства». Расчетное время чтения: 8 минут. Удаление вредоносного ПО (доказано, что полностью удаляет вредоносное ПО для майнинга биткойнов) Чтобы удалить вредоносное ПО, выполните следующие действия.

Cryptocurrency Miner Удаление скрытого вредоносного ПО

-Загрузите программное обеспечение по ссылкам ниже. -Запустить. BitcoinMiner (также известный как Bitcoin Miner, fornitureindustrialisassari.itnminer, fornitureindustrialisassari.itnminer) — это специальный тип программного обеспечения, используемого для кражи определенного количества расчетного времени чтения: 5 минут.

Удаление троянских программ Bitcoin Miner

При обнаружении fornitureindustrialisassari.itnMiner с помощью сканирования Malwarebytes Anti-Malware ваш компьютер заражен троянским конем.

Once the fornitureindustrialisassari.itnMiner Расчетное время чтения: 6 мин.

BitCoinMiner — Как удалить — Выделенный 2-viruses.com

Избавьтесь от биткойн-майнера

Это не обязательно майнинг для биткойнов, это может быть майнинг для другой криптовалюты.Майнеры криптовалюты используют много ресурсов для оптимизации заработка виртуальной валюты. Как избавиться от Bitcoin Miner Malware (Mac) — вируса По этой причине злоумышленники пытаются использовать чужие машины для майнинга за них. Это обнаружение предупреждает вас, что Избавьтесь от майнера биткойнов. активен биткойн-майнер. Существует некоторая критика в отношении того, что PoW протокола биткойнов и эфириума страдает от централизации майнинговых пулов, а такие dPos, как EOS, утверждали, что на практике более децентрализованы, чем биткойн и эфириум, даже если у них есть только 21 производитель блоков.У меня вопрос, есть ли возможность избавиться от централизации больших майнинговых пулов?

25.09.2021

- Как диагностировать и удалить троян-майнер биткойнов — YouTube

- Приближается зима: добыча биткойнов для тепла (и прибыли)

- Решение для вентиляции фермы для майнинга биткойнов — Minxin Industrial

- Bitcoin Miner Virus (троян) — что нужно знать

- Schoestress, как от этого избавиться? Семья Биткойн

- Как удалить биткойн-майнер UTorrent EpicScale с ПК с Windows

- Избавьтесь от биткойн-майнера

- Удержание Китая над майнингом биткойнов уменьшалось до года

Стоимость биткойнов сегодня составляет 32 доллара США. Как избавиться от биткойн-майнера с 24-часовым объемом торгов в размере миллиона долларов США.Биткойн (BTC) вырос на% за последние 24 часа. Как стать богатым молодым инвестированием Избавиться от биткойн-майнера Об. Дневной график биткойнов — Избавьтесь от майнера биткойнов. Быков угасают Четверг — 8 июля — Kitco News. Банковский комитет Базеля поместил биткойн в категорию самого высокого риска — Kitco News. Я знаю, что есть перезагрузка ПК, обновление ПК и некоторые другие, но я не уверен, какой из них мне выбрать. Я хочу избавиться от всех своих файлов, чтобы он мог избавиться от всех зашифрованных файлов, которые мне не нужны, и даже не возражаю против удаления других программ, потому что одна из них могла быть получена от программы-вымогателя.Но я не хочу, чтобы программы OEM исчезли. JJsploit — это не вирус, все в порядке. уровень 1. TauntedAy. 10м. это не вирус, но у него есть встроенный биткойн-майнер, который может задержать ваш компьютер. уровень 2. Утечка плутона.

Щелкните Bitcoin Miner Pro или другую вредоносную программу, затем нажмите кнопку «Отключить» в нижней части окна.

Отключить автозапуск приложений windows 10 Уровень риска: Высокий. BitCoin Mining — это служба учета, которая выполняется с использованием вычислительной мощности компьютера.

биткойн-транзакций записываются в блокчейнах, которые функционируют как. как избавиться от вируса-майнера биткойнов — YouTube Выполните следующие действия: Сбросьте настройки браузера Используйте антивирус в качестве Quick Heal Очистите реестр Windows с помощью таких инструментов, как Quick Heal PCTuner Расчетное время чтения: 3 минуты. Удаление потенциально нежелательных приложений: Удалите потенциально нежелательные приложения из папки «Приложения»: щелкните значок Finder.

В окне Finder Название: Cryptomining malware.

Как диагностировать и удалить троян-майнер биткойнов — YouTube

Удалите вирус-майнер BitCoin из Internet Explorer. Шаг 1. Запустите Internet Explorer.

Приближается зима: добыча биткойнов для тепла (и прибыли)

Шаг 2: Щелкните значок шестеренки с надписью «Инструменты», чтобы открыть раскрывающееся меню и выберите «Расчетное время чтения: 9 минут». Удалите майнеров криптовалюты с помощью Malwarebytes. Рекомендуется использовать программное обеспечение Malwarebytes Anti-Malware для удаления майнеров криптовалюты, вредоносных программ, компьютерных вирусов. Расчетное время чтения: 5 минут.

Как вручную удалить эти маленькие разрушающие производительность lufrigutrattoria.it вещи становятся новой эпидемией. Asus bitcoin miner 7 простых способов заблокировать майнинг криптовалюты в вашем веб-браузере Большинство антивирусов не обнаруживают их, потому что они. Перейдите на lufrigutrattoria.it. Начнется загрузка lufrigutrattoria.it.

Решение для вентиляции майнинг-фермы — Minxin Industrial

Сохраните файл в свой. Тем не менее, если вы входите в число пострадавших пользователей, вот несколько простых шагов, чтобы избавиться от майнера биткойнов EpicScale с вашего компьютера с Windows: Шаг 1: перейдите к расчетному времени чтения: 4 минуты.Избавляемся от CPU Miner. Следуй этим шагам. Метод 1.

Майнеры криптовалюты используют ваш компьютер для добычи цифровой валюты и используют более 90% вашего процессора, что может привести к перегреву вашего компьютера. Криптовалюта, также известная как цифровая валюта, является очень популярной темой в наши дни. За последние несколько лет многие люди стали все больше интересоваться цифровыми валютами как средством совершения платежей в Интернете и с помощью мобильных устройств.

Удалить, используя безопасный режим с загрузкой сетевых драйверов; Способ 2.Удалите с помощью System RestoreName: CPU miner. Я покажу вам, как перейти с зараженного компьютера на здоровый. Следите за обновлениями в моих социальных сетях. .

Щелкните значок меню Edge (название в правом верхнем углу: вредоносная программа «Биткойн-вирус».

Bitcoin Miner Virus (Trojan) — What You Need To Know

После того, как вы обнаружите, что ваша проблема связана с угрозой криптоджекинга, существует несколько варианты для вас, чтобы избавиться от него.Самый лучший ответ будет: во-первых и.

Schoestress, как от этого избавиться? Семейство биткойнов

Чтобы полностью избавиться от lufrigutrattoria.it, мы рекомендуем загрузить SpyHunter Aniti-malware для сканирования всей системы и удаления всех вредоносных файлов.

Удалить. Как удалить вирус bitcoin miner. Откройте AVG AntiVirus FREE.

Руководство 1: Как удалить вирусы Coin Miner из Windows. Как обнаружить и удалить вирус BitCoin Miner Руководство 2: Избавьтесь от вирусов Coin Miner в Mac OS X.Руководство 3: Удалить монету Избавьтесь от майнера биткойнов. вирусов-майнеров в Google Chrome. Руководство 4: Удалите вирусы Coin Miner из Mozilla Firefox. Руководство 5: Удаление вирусов-майнеров монет из Microsoft Edge. Руководство 6: Удаление вирусов-майнеров из Safari. Чем раньше вы избавитесь от вируса Bitcoin miner, тем лучше. Ручное удаление вируса Bitcoin miner невозможно, если вы не являетесь компьютерным экспертом и не знаете, как обращаться с записями реестра. Тем не менее, это сложный процесс, неправильное выполнение которого может привести к серьезным системным проблемам.

Выберите Сканирование при загрузке. Просмотрите варианты. Нажмите «Выполнить при следующей перезагрузке ПК», чтобы запланировать время загрузки. Используйте расширение No Coin Chrome.

Избавьтесь от майнера биткойнов:Установка расширений Chrome — самый простой способ остановить добычу монет в веб-браузере. Нет монеты — одно из таких бесплатных. Расчетное время чтения: 7 минут. Удалите вирус Биткойн из Chrome Сначала запустите Google Chrome и нажмите значок меню (значок в виде трех точек).

Будет отображено главное окно Google Chrome 5/5 (1).Asic Как избавиться от мошек. Пытаюсь найти в продаже Asic How Rid Of Gnats. Вы ищете установку для майнинга биткойнов или аналогичные продукты?

Как удалить биткойн-майнер UTorrent EpicScale с ПК с Windows

Этот веб-сайт. Предупреждение о ежедневных графиках биткойнов — снова под твердым контролем — 21 июня — Обновление новостей Kitco Новые данные о количестве биткойнов, добытых крипто-китами Избавьтесь от биткойн-майнера и How To / 10 ().

Избавьтесь от Bitcoin Miner

Метод 2: Удалите вирус Bitcoin Miner Pro с помощью процедуры восстановления системы.(Расширенный вариант) Другой метод — это ручной способ избавиться от Bitcoin Miner Pro с помощью восстановления системы.

Удержание Китая над майнингом биткойнов уменьшалось до

Если вы мало что знаете об этом процессе, то прочтите здесь. Щелкните здесь, чтобы.

Удаление бесполезных атрибутов — Документация RapidMiner

Учебные процессы

Удаление бесполезных номинальных атрибутов из набора примеров

Этот пример процесса объясняет, как номинальные бесполезные выше и номинальные бесполезные ниже параметры могут использоваться для удаления бесполезных номинальных атрибутов.Помните, что оператор Remove Useless Attributes удаляет те атрибуты, которые удовлетворяют определенным пользователем критериям для бесполезных атрибутов.

Набор данных «Гольф» загружается с помощью оператора Retrieve. К нему применяется оператор «Фильтровать примеры», чтобы отфильтровать первые 10 примеров. Это сделано, чтобы просто упростить вычисления для понимания этого процесса. Точка останова вставляется после оператора Filter Examples, чтобы вы могли видеть ExampleSet перед применением оператора Remove Useless Attributes.Вы можете видеть, что ExampleSet содержит 10 примеров. Есть 2 штатных номинальных атрибута: «Перспектива» и «Ветер». Наиболее частыми значениями атрибута Outlook являются «дождь» и «солнечно», они встречаются в 4 из 10 примеров. Таким образом, их соотношение составляет 0,4. Наиболее частое значение атрибута Wind — false, встречается в 7 из 10 примеров. Таким образом, его коэффициент составляет 0,7.

Оператор удаления бесполезных атрибутов применяется к ExampleSet. Номинальный параметр бесполезности выше установлен на 0,6.Таким образом, атрибуты, у которых отношение наиболее частого значения к общему количеству примеров больше 0,6, удаляются из ExampleSet. Поскольку коэффициент наиболее частого значения атрибута Wind больше 0,6, он удаляется из ExampleSet.

Номинальный параметр бесполезного ниже установлен на 0,5. Таким образом, атрибуты, у которых отношение наиболее частого значения к общему количеству примеров ниже 0,5, удаляются из набора примеров. Поскольку коэффициент наиболее частого значения атрибута Outlook ниже 0.5, он удален из ExampleSet.

Это можно проверить, просмотрев результаты в рабочей области результатов.

Удаление бесполезных числовых атрибутов из набора примеров

Этот пример процесса объясняет, как можно использовать параметр минимального числового отклонения для удаления бесполезных числовых атрибутов. Числовой параметр минимального отклонения определяет порог отклонения. Такие числовые атрибуты, в которых стандартное отклонение меньше или равно этому порогу отклонения, удаляются из входного ExampleSet.Стандартное отклонение — это мера разброса значений. Стандартное отклонение — это квадратный корень из дисперсии, который определяется как среднее квадратов отклонений от среднего. Помните, что оператор Remove Useless Attributes удаляет те атрибуты, которые удовлетворяют определенным пользователем критериям для бесполезных атрибутов.

Набор данных «Гольф» загружается с помощью оператора Retrieve. К нему применяется оператор «Фильтровать примеры», чтобы отфильтровать первые 10 примеров. Это сделано, чтобы просто упростить вычисления для понимания этого процесса.Точка останова вставляется после оператора «Примеры фильтров», чтобы вы видели набор примеров до применения оператора «Удалить бесполезные атрибуты». Как видите, там 10 примеров. Есть 2 обычных числовых атрибута: «Температура» и «Влажность». Оператор Aggregate применяется к ExampleSet для вычисления и отображения стандартных отклонений обоих числовых атрибутов. Этот оператор вставлен здесь, чтобы вы могли видеть стандартные отклонения, не вычисляя их, в противном случае этот оператор здесь не требуется.Вы можете видеть, что стандартное отклонение атрибутов «Температура» и «Влажность» составляет 7,400 и 10,682 соответственно.

Оператор удаления бесполезных атрибутов применяется к исходному ExampleSet (ExampleSet с первыми 10 примерами набора данных «Golf»). Параметр минимального численного отклонения установлен на 9,0. Таким образом, числовые атрибуты, в которых стандартное отклонение меньше 9,0, удаляются из ExampleSet. Поскольку стандартное отклонение атрибута температуры меньше 9.0, он удаляется из ExampleSet.

Это можно проверить, просмотрев результаты в рабочей области результатов.

Кустарная и мелкомасштабная добыча золота без ртути

Во многих странах элементарная ртуть используется в кустарной и мелкомасштабной золотодобыче. Ртуть смешивается с золотосодержащими материалами, образуя амальгаму ртуть-золото, которую затем нагревают, испаряя ртуть, чтобы получить золото.

Этот процесс может быть очень опасным и привести к значительному воздействию ртути и риску для здоровья. В некоторых юрисдикциях использование ртути может быть незаконным или ограниченным определенным образом. Минаматская конвенция по ртути, глобальное соглашение по сокращению загрязнения ртутью, признает риски использования ртути в кустарной и мелкомасштабной золотодобыче и призывает страны сократить и, где это возможно, исключить использование ртути в этом секторе.

Хотя многие горняки используют ртуть в кустарной и мелкомасштабной добыче золота, без нее можно безопасно и экономично извлекать золото. Безртутные методы более безопасны для горняков, их семей и местных сообществ. Они также могут помочь шахтерам продавать свое золото по более высоким ценам.

Многие кустарные и мелкие горняки достигают высоких показателей извлечения золота без ртути, принося пользу их здоровью, здоровью их сообществ и окружающей среде. На этой странице мы кратко описываем некоторые методы кустарной и мелкомасштабной добычи золота без использования ртути.

Использование методов концентрации

Концентрация означает увеличение количества золота в руде или отложениях путем выборочного удаления более легких частиц.При эффективном использовании методы концентрирования могут устранить или значительно снизить потребность в ртути.

Перед тем, как начать концентрацию, руда должна быть измельчена или измельчена, чтобы высвободить частицы золота из породы и уменьшить размер зерна. Концентрация работает лучше всего, когда размер зерен измельченного материала или осадка относительно постоянный, так что большинство частиц имеют одинаковый размер. Соответствующий размер зерна может быть получен с помощью сит или сит. Когда золотосодержащий материал имеет соответствующий размер зерна, можно использовать один (или несколько) методов, описанных ниже, для концентрирования золотосодержащего материала.

Большинство методов обогащения основаны на высокой плотности золота по сравнению с другими минералами в руде или смеси аллювия. Эти методы называются гравитационными. Магнитные или химические свойства также могут быть использованы для повышения концентрации.

Каждая операция по добыче уникальна. Методы концентрирования следует выбирать после рассмотрения таких факторов, как тип руды или отложений, другие присутствующие минералы, размер частиц золота, а также наличие воды и электричества.

Панорамирование

Panning использует воду для отделения тяжелых частиц золота от других более легких частиц в кастрюле среднего размера. В этом процессе осадки или руда, которые, как считается, содержат золото, помещаются в широкий изогнутый поддон вместе с водой. Шахтер перемещает поддон серией движений, предназначенных для выброса более легких отложений. Плотность золота удерживает его на дне кастрюли, так как более легкий материал выбрасывается вместе с водой. После того, как серия успешных итераций будет завершена, золото будет обнажено на дне поддона, чтобы шахтер мог его извлечь.

Панорамирование работает лучше всего, когда золото крупно и хорошо высвобождается. При правильных условиях при промывании можно получить высококачественные концентраты или даже высвободившееся золото. Затем горняки могут использовать методы извлечения золота, такие как прямая плавка (описанная ниже), хотя многие операции по промывке приводят к прямому извлечению золота.

Panning предлагает горнякам недорогой метод гравитационного концентрирования, но он требует времени и навыков, чтобы быть эффективным. Один из основных недостатков промывки заключается в том, что майнеры должны собирать небольшие количества концентрата.Поэтому панорамирование часто выполняется после завершения других методов гравитационного концентрирования, например, промывки.

Промывка

Шлюзы используют воду для смывания руды или наносов с ряда наклонных платформ. Когда вода смывает осадок в шлюз, частицы золота тонут и захватываются материалом, покрывающим дно шлюза, часто коврами. Шлюзы обычно наклонены под углом от 5 до 15 градусов. Когда движущаяся вода спускается по шлюзу, она создает большую силу и препятствует легкому опусканию частиц золота.По этой причине большая часть золота улавливается в начале шлюза. Коврики или другие улавливающие устройства на дне шлюзов можно снять и промыть в ведре, чтобы удалить захваченный плотный материал.

Конструкция шлюза может привести к более высокому извлечению золота, если сила воды, проходящей через шлюз, уменьшена. Ряд винтовок может помочь прервать поток и улучшить восстановление. Зигзагообразный шлюз также достигает этого, создавая перепад между первой и второй платформами, которая нарушает скорость воды, когда она движется по шлюзу.

Более простой альтернативой зигзагообразному шлюзу является комбинация двух поверхностей шлюза. Первый наклонен под более крутым углом, чем второй, что снижает скорость воды при попадании во второй шлюз, увеличивая извлечение золота.

Шлюзымогут быть относительно дорогими или доступными в зависимости от сложности их конструкции. Простые шлюзы могут представлять собой одноугольную платформу длиной несколько футов, а другие могут быть очень сложными.

Наличие доступного и постоянного водоснабжения необходимо для функционирования шлюза.Это можно сделать с помощью трубопроводов, бочек, ведер или естественных водоемов. Постоянный поток лучше, чем поток с ковшом.

Шлюзы хороши для концентрирования большого количества руды и наносов за относительно короткое время, но часто не дают концентрата с большим количеством золота. Полученный концентрат обычно должен подвергаться дополнительным методам концентрирования, таким как промывка.

Столы для встряхивания

Столы для встряхивания — это приподнятые столы, наклоненные в одну сторону с выступами, проходящими горизонтально по их длине.Минеральное сырье (измельченная руда или осадок) и вода поступают с одного конца стола. Вода смывает корм со стола. По мере того как материал смывается по столу, в специальные канавки улавливается золото и оно направляется к точкам сбора на боковой стороне стола по мере вымывания более легких минералов. Во время этого процесса стол постоянно встряхивается двигателем, чтобы перемешать материал и способствовать отделению частиц золота.

Встряхивающие столы очень эффективны и могут концентрировать значительные количества руды за один раз, обеспечивая высококачественные концентраты и высвобожденное золото, но они также относительно дороги и требуют некоторого опыта для работы.

Спиральные концентраторы

Спиральные концентраторы — это специализированные поддоны, наклоненные под углом со спиральными канавками. Спиральные канавки в поддоне ведут к центру, где отверстие соединяется с контейнером для улавливания материала.